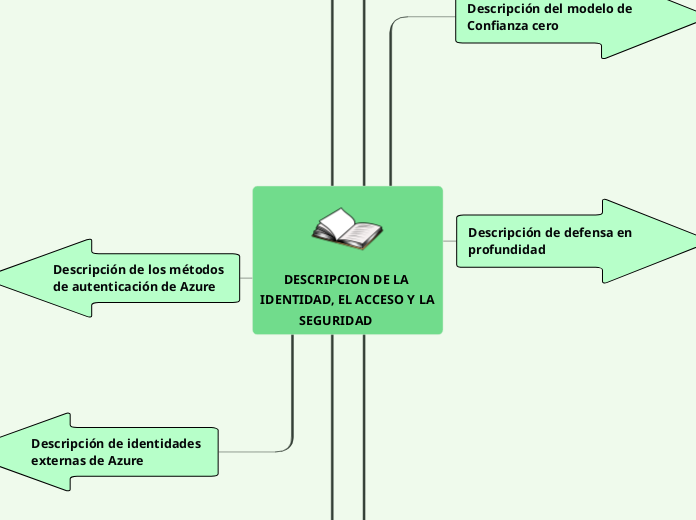

DESCRIPCION DE LA IDENTIDAD, EL ACCESO Y LA SEGURIDAD

Type in the name of the book you have read.

Descripción del acceso condicional de Azure

Type the main events of the book, classifying them in: events from the beginning, events from the middle, and events from the end of the book.

Describe the story visually. Add a representative picture for each of them.

¿Cuándo se puede usar el acceso condicional?

El acceso condicional resulta útil en los casos siguientes:

Type the main events from the beginning.

Add a representative picture for each of them.

Para bloquear el acceso desde orígenes que no son de confianza, como ubicaciones desconocidas o inesperadas.

Exija que los usuarios accedan a la aplicación solo desde dispositivos administrados. Un dispositivo administrado es un dispositivo que cumple los estándares de seguridad y cumplimiento.

Para requerir el acceso a los servicios solo a través de aplicaciones cliente aprobadas. Por ejemplo, podría limitar qué aplicaciones de correo electrónico pueden conectarse al servicio de correo electrónico.

Exija la autenticación multifactor (MFA) para acceder a una aplicación en función del rol, la ubicación o la red del solicitante. Por ejemplo, podría requerir MFA para administradores, pero no para usuarios normales o personas que se conectan desde fuera de la red corporativa.

El acceso condicional es una herramienta que usa Azure Active Directory para permitir (o denegar) el acceso a los recursos en función de señales de identidad.

proteger los recursos de la organización.

permitir a los usuarios ser productivos en cualquier momento y lugar;

el acceso condicional, los administradores de TI pueden:

Type the main events from the middle.

Add a representative picture for each of them.

Descripción de identidades externas de Azure

In contrast to the main idea, the theme is the message, lesson or moral of the book.

Some tips to find out the theme of the book easier:

- Try to find it while you are reading. It may be stated or implied.

- Think about how the characters reacted to obstacles.

- Think about the important decisions that the characters made.

- Think about the characters growing or changing throughout the book.

Empresa a cliente de Azure AD (B2C):

Conexión directa B2B:

Colaboración de empresa a empresa (B2B):

Descripción de los métodos de autenticación de Azure

Claves de seguridad FIDO2

Aplicación Microsoft Authenticator

Windows Hello para empresas

¿Qué es la autenticación sin contraseña?

¿Qué es Azure AD Multi-Factor Authentication?

¿Qué es la autenticación multifactor?

¿Qué es el inicio de sesión único?

Take notes while you read the book. Write here your favorite quotes from the book.

DESCRIPCION DE LOS SERVICIOS DE DIRECTORIO DE AZURE

Take notes while you read the book. Type here the resources, books, or websites that the author mentioned and you want to check out later.

¿La información está sincronizada?

Un dominio administrado está configurado para realizar una sincronización unidireccional de Azure AD a Azure AD DS. Puede crear los recursos directamente en el dominio administrado, pero no se vuelven a sincronizar con Azure AD.

¿Cómo funciona Azure AD DS?

Cuando cree un dominio administrado de Azure AD DS, defina un espacio de nombres único. Este espacio de nombres es el nombre de dominio.

¿Qué es Azure Active Directory Domain Services?

Esta integración permite a los usuarios iniciar sesión en los servicios y las aplicaciones conectados al dominio administrado con sus credenciales existentes. También puede usar grupos y cuentas de usuario existentes para proteger el acceso a los recursos.

es un servicio que proporciona servicios de dominio administrados como, por ejemplo, unión a un dominio, directivas de grupo, protocolo ligero de acceso a directorios (LDAP) y autenticación Kerberos o NTLM.

¿Puedo conectar mi AD local con Azure AD?

Active Directory y una implementación en la nube mediante Azure AD, tendría que mantener dos conjuntos de identidades. Pero puede conectar Active Directory con Azure AD, lo que permite una experiencia de identidad coherente entre la nube y el entorno local.

¿Qué hace Azure AD?

Autenticación:la identidad para acceder a aplicaciones y recursos. También incluye funciones como el autoservicio de restablecimiento de contraseña, la autenticación multifactor, una lista personalizada de contraseñas prohibidas y servicios de bloqueo inteligente.

Inicio de sesión único:los usuarios tienen que recordar un solo nombre de usuario y una sola contraseña para acceder a varias aplicaciones. Una sola identidad está asociada a un usuario, lo que simplifica el modelo de seguridad.

Administración de aplicaciones:Azure AD, puede administrar las aplicaciones en la nube y locales. Características como Application Proxy, las aplicaciones SaaS, el portal Aplicaciones y el inicio de sesión único proporcionan una mejor experiencia de usuario.

Administración de dispositivos: además de cuentas de usuarios individuales, Azure AD admite el registro de dispositivos. El registro permite administrar los dispositivos a través de herramientas como Microsoft Intune.

¿Quién usa Azure AD?

Administradores de TI.

Desarrolladores de aplicaciones.

Usuarios.

Suscriptores de servicios en línea.

Descripción de Microsoft Defender for Cloud

Protección contra amenazas avanzada

Defender for Cloud proporciona características avanzadas de protección contra amenazas para muchos de los recursos implementados, incluidas las máquinas virtuales, las bases de datos SQL, los contenedores, las aplicaciones web y la red.

Alertas de seguridad

Descripción de los detalles de los recursos afectados

Sugerencia de pasos para la corrección

Suministro, en algunos casos, de una opción para desencadenar una aplicación lógica en la respuesta

Evaluación, protección y defensa

Evaluación continua

Seguridad

Defensa

Defensa de los recursos que se ejecutan en otras nubes

protecciones:

Las características de CSPM de Defender for Cloud se extienden a los recursos de AWS.

Microsoft Defender para contenedores amplía la detección de amenazas de contenedores y defensas avanzadas a los clústeres Linux de Amazon EKS.

Microsoft Defender para servidores proporciona detección de amenazas y defensas avanzadas en las instancias de EC2 con Windows y Linux.

Defensa de los recursos híbridos

Para ampliar la protección a las máquinas locales, implemente Azure Arc y habilite las características de seguridad mejoradas de Defender for Cloud.

Protecciones nativas de Azure

Redes

Servicios de datos de Azure

Servicios de PaaS de Azure

le permite detectar amenazas en:

Protección allá donde se implemente

Cuando sea necesario, Defender for Cloud puede implementar automáticamente un agente de Log Analytics para recopilar datos relacionados con la seguridad. En el caso de las máquinas de Azure, la implementación se controla directamente. En entornos híbridos y con varias nubes, los planes de Microsoft Defender se amplían a máquinas que no son de Azure con la ayuda de Azure Arc.

Microsoft Defender for Cloud es una herramienta de supervisión para la administración de la posición de seguridad y la protección contra amenazas. Supervisa los entornos en la nube, locales, híbridos y multinube para ofrecer instrucciones y notificaciones destinadas a reforzar la posición de seguridad.

The main idea is what the book is mostly about.

Some tips to find out the main idea of a book easier:

- Read the title.

- Look for the text features.

- Figure out if you are reading a fiction or a non fiction book.

- Think about some examples that support this idea.

Descripción de defensa en profundidad

Type the names of the book characters. Start with the main character.

Draw arrows to represent the relationship between them and if it is possible write on them what they represent for each other (if they are relatives, friends, lovers, enemies etc.)

Capas de defensa en profundidad

data

Application

Compute

Red

Perímetro

Identidad y acceso

Seguridad física

What are the characteristics that best describe the character? Type them here.

Descripción del modelo de Confianza cero

What is the reason why the author wrote the book?

Ajuste a Confianza cero

El modelo de Confianza cero revoluciona ese escenario. En lugar de suponer que un dispositivo es seguro porque está dentro de la red corporativa, exige que todos los usuarios se autentiquen.

En la actualidad, las organizaciones necesitan un modelo de seguridad nuevo que se adapte eficazmente a la complejidad del entorno moderno, adopte los recursos móviles y proteja a personas, dispositivos, aplicaciones y datos dondequiera que se encuentren.

Asumir que hay brechas

Usar el acceso de privilegios mínimos

Comprobar explícitamente

principios rectores:

Descripción del control de acceso basado en roles de Azure

Who is the author of the book? Type in his/her name.

¿Cómo se aplica RBAC de Azure?

Cuando se le asigna un rol, RBAC de Azure le permite realizar acciones dentro del ámbito de ese rol. Si una asignación de roles nos concede permisos de lectura a un grupo de recursos y otra asignación de roles.

¿Cómo se aplica el control de acceso basado en roles a los recursos?

Los ámbitos pueden ser lo siguiente:

Un grupo de administración (una colección de varias suscripciones)

Una sola suscripción

Un grupo de recursos.

Un solo recurso

Azure proporciona roles integrados que describen las reglas de acceso comunes de los recursos en la nube. También podemos definir nuestros propios roles. Cada rol tiene un conjunto asociado de permisos de acceso que tienen que ver con ese rol. Cuando se asignan usuarios o grupos a uno o varios roles, reciben todos los permisos de acceso asociados.