によって Cesar julian Pinto Daza 5年前.

609

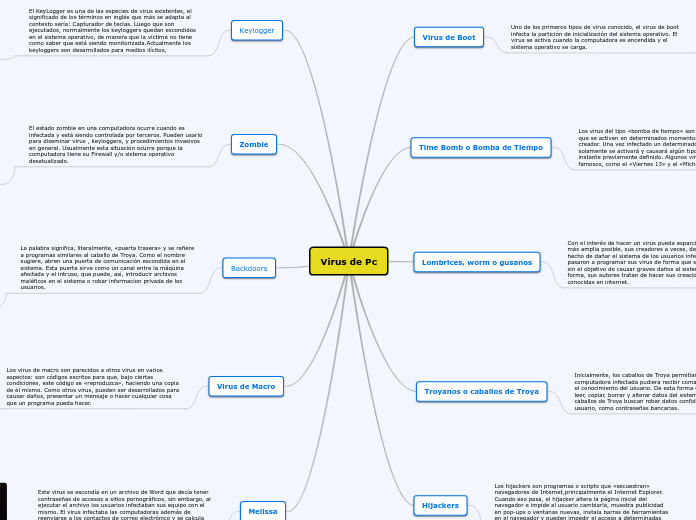

Virus de Pc

Los virus informáticos se han diversificado considerablemente con el tiempo, presentando diferentes métodos de infección y objetivos. Los troyanos, conocidos también como caballos de Troya, inicialmente permitían el control remoto de una computadora sin el conocimiento del usuario, permitiendo la manipulación de datos.