Normativas conmunmente aceptadas

De información o elaboración de informes

Normas que debe cumplir el auditor para que el análisis de resultado, y su reflejo en el informe de auditoría final, se elabore de un modo correcto. Los informes de auditoría deberán ajustarse a los Principios y Normas de Auditoría Informática Generalmente Aceptados (NAIGA), principios elaborados por la Electronic Data Processing Auditors Foundation (EDPAF).

De ejecución del trabajo

Todas aquellas normas referentes a la planificación, métodos y procedimientos necesarios para que la auditoría termine con éxito. También se incluye la designación de papeles y responsabilidades dentro del equipo auditor.

Personales

Estas normas hacen referencia a las características, conocimientos, experiencia y ética que los auditores deben poseer para poder desarrollar correctamente las tareas de auditoría. El auditor debe ser una persona independiente del área a auditar y debe estar debidamente formado para desarrollar sus tareas con rigor y seriedad.

Funciones de análisis forense

Funciones de evaluación de riesgos

Función de automatización de procesos de auditoría

Funciones de análisis de control

Función de análisis de datos

Utilización de herramientas tipo CAAT

(COMPUTER ASSISTED AUDIT TOOLS)

Análisis y tareas ejecutadas por las CAAT con los datos entrantes

Puntos relevantes a auditar :

. Tamaño de la muestra

.Grados de confianza

. Márgenes de error admitidos

Contar datos

Utilización de de comandos

Obtención de totales de control

Verificación de campos

Ejecución de controles de secuencias

Elaboración de estadísticas

Elaboración de perfiles

Totalización de datos

Ejemplos de herramientas CAAT

EnCase Forensic

Galvanize

Audit Command Language (ACL)

Arbutus Analyzer:

TeamMate Analytics

IDEA (Interactive Data Extraction and Analysis)

ACL Analytics

Se utiliza para tareas como

Técnicas de muestreo

Auditoría del desarrollo de aplicaciones

Auditoría de los centros de procesamiento de la información

Análisis de los programas de las aplicaciones

Verificación de datos

Selección y monitorización de transiciones

Pruebas de controles de aplicaciones

Glosario

Glosario apoyado en su totalidad en el Glosario de términos de ciberseguridad del Instituto Nacional de Ciberseguridad (INCIBE)

Spyware

Es un malware que recopila información de un ordenador y después la envía a una entidad remota sin el conocimiento o el consentimiento del propietario del ordenador. El término spyware también se utiliza más ampliamente para referirse a otros productos como adware, falsos antivirus o troyanos.

Rootkit

Tipo de malware que permite un acceso continuo con permisos de administrador a un determinado dispositivo, como un ordenador, y que mantiene su presencia oculta al control de los administradores.

Pentest

Una prueba de penetración es un ataque a un sistema software o hardware con el objetivo de encontrar vulnerabilidades. El ataque implica un análisis activo de cualquier vulnerabilidad potencial, configuraciones deficientes o inadecuadas, tanto de hardware como de software, o deficiencias operativas en las medidas de seguridad. Este análisis se realiza desde la posición de un atacante potencial y puede implicar la explotación activa de vulnerabilidades de seguridad. Tras la realización del ataque se presentará una evaluación de seguridad del sistema, indicando todos los problemas de seguridad detectados junto con una propuesta de mitigación o una solución técnica. La intención de una prueba de penetración es determinar la viabilidad de un ataque y el impacto en el negocio de un ataque exitoso.

Malware

Es un tipo de software que tiene como objetivo dañar o infiltrarse sin el consentimiento de su propietario en un sistema de información. Palabra que nace de la unión de los términos en inglés de software malintencionado: malicious software. Dentro de esta definición tiene cabida un amplio elenco de programas maliciosos: virus, gusanos, troyanos, backdoors, spyware, etc. La nota común a todos estos programas es su carácter dañino o lesivo.

Hacker

Persona con grandes conocimientos en el manejo de las tecnologías de la información que investiga un sistema informático para reportar fallos de seguridad y desarrollar técnicas que previenen accesos no autorizados.

FTP

Por FTP (del acrónimo inglés File Transfer Protocol) se hace referencia a un servicio de transferencia de ficheros a través de una red, así como a los servidores que permiten prestar este servicio. Mediante este servicio, desde un equipo cliente se puede conectar a un servidor para descargar archivos desde él o para enviarle archivos, independientemente del sistema operativo utilizado en cada equipo.

DNS

El término DNS, del inglés Domain Name Service, se refiere tanto al servicio de Nombres de Dominio, como al servidor que ofrece dicho servicio. El servicio DNS asocia un nombre de dominio con información variada relacionada con ese dominio. Su función más importante es traducir nombres inteligibles para las personas en direcciones IP asociados con los sistemas conectados a la red con el propósito de poder localizar y direccionar estos sistemas de una forma mucho más simple.

Cracker

Ciberdelincuente que se caracteriza por acceder de forma no autorizada a sistemas informáticos con la finalidad de menoscabar la integridad, la disponibilidad y el acceso a la información disponible en un sitio web o en un dispositivo electrónico.

Cortafuegos

Sistema de seguridad compuesto o bien de programas (software) o de dispositivos hardware situados en los puntos limítrofes de una red que tienen el objetivo de permitir y limitar, el flujo de tráfico entre los diferentes ámbitos que protege sobre la base de un conjunto de normas y otros criterios. La funcionalidad básica de un cortafuego es asegurar que todas las comunicaciones entre la red e Internet se realicen conforme a las políticas de seguridad de la organización o corporación. Estos sistemas suelen poseer características de privacidad y autentificación.

También conocido como: firewall

Equipo Rojo

También denominado "Red Team". Término empleado en ciberseguridad (proveniente del ámbito militar) para designar un equipo humano encargado de realizar pruebas de intrusión en redes y sistemas del ámbito corporativo con el fin de evaluar la ciberseguridad de la empresa y detectar vulnerabilidades. Se trata en realidad de una simulación de ataques controlados sin causar daño, en el que las deficiencias detectadas se reportan al equipo azul, encargado de subsanarlas. Su objetivo es detectar las deficiencias antes de que sean explotadas por atacantes reales.

Equipo Azul

También denominado "Blue Team". Término empleado en ciberseguridad (proveniente del ámbito militar) para designar un equipo humano encargado de detener ataques de intrusión en redes y sistemas del ámbito corporativo por parte de atacantes reales. Su misión es corregir las vulnerabilidades o deficiencias detectadas por un equipo rojo, el cual realiza simulaciones de ataques controlados, así como detener posibles ataques reales. Este tipo de equipos están exclusivamente especializados en monitorizar y reforzar la seguridad de la empresa.

Backdoor

Se denomina backdoor o puerta trasera a cualquier punto débil de un programa o sistema mediante el cual una persona no autorizada puede acceder a un sistema. Las puertas traseras pueden ser errores o fallos, o pueden haber sido creadas a propósito, por los propios autores pero al ser descubiertas por terceros, pueden ser utilizadas con fines ilícitos. Por otro lado, también se consideran puertas traseras a los programas que, una vez instalados en el ordenador de la víctima, dan el control de éste de forma remota al ordenador del atacante. Por lo tanto aunque no son específicamente virus, pueden llegar a ser un tipo de malware que funcionan como herramientas de control remoto. Cuentan con una codificación propia y usan cualquier servicio de Internet: correo, mensajería instantánea, http, ftp, telnet o chat.

Hallazgos

Pasos a seguir

Definición de las acciones correctivas y/o recomendaciones que subsanen la deficiencia detectada.

Determinación de las conclusiones de auditoría obtenidas por el análisis de la evidencia a raíz del hallazgo.

Entrevista con los interesados que puedan estar afectados con el hallazgo para obtener datos adicionales.

Determinación de la relevancia y consecuencias de la deficiencia.

Determinación de si la deficiencia es un caso aislado o una condición generalizada y difundida.

Verificación de la causa o causas de la deficiencia detectada.

Identificación de los responsables respecto a las operaciones implicadas en el hallazgo.

Identificación de la condición o asuntos deficientes o debilidades del sistema de información según los criterios aceptables definidos.

Tipos

Recomendaciones

Observaciones

No conformidades

Requisitos Básicos

Basados en un trabajo suficiente

Además, los hallazgos deben estar basados en una labor y trabajo profundos y extensos que respalden las conclusiones y recomendaciones formuladas a partir de estos.

Convincentes

Los hallazgos deben ser lo suficientemente convincentes para que sean comprensibles y coherentes para otras personas que no hayan participado en el proceso de auditoría.

Objetivos

Los hallazgos deben haber sido detectados con criterios de objetividad, equidad y realidad para otorgarles independencia del criterio del auditor.

Basados en hechos y evidencias precisas

Los hallazgos deben estar basados en hechos y evidencias concretos que figuren en los papeles de trabajo y que les permitan ser identificados con facilidad.

Importancia relativa

Los hallazgos de auditoría deben tener cierta importancia que les dé la suficiente relevancia para que merezcan ser comunicados a la organización en el informe de auditoría.

Fuentes:

Tipos de PENTESTING y AUDITORÍAS de CIBERSEGURIDAD

Instituto Nacional de Ciberseguridad

MF0487_3: Auditoría de seguridad informática - Ester Chicano Tejada, ic editorial

Relación entre las pruebas de cumplimiento y las pruebas sustantivas

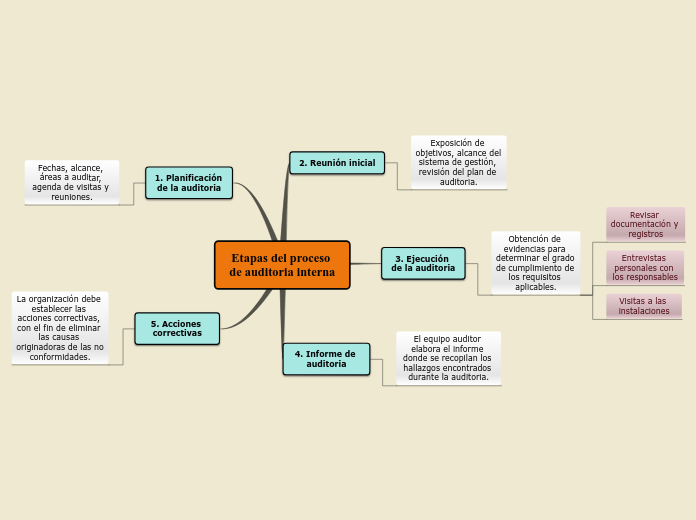

El procedimiento para la obtención y análisis de evidencias que relaciona ambas pruebas se define en varias fases:

1. Revisión de los sistemas de la organización para identificar cuáles son los controles que dispone.

2. Realización de pruebas de cumplimiento que evalúen el correcto funcionamiento de los controles identificados.

3. Evaluación de las evidencias obtenidas en las pruebas de cumplimiento para determinar la extensión y precisión de las pruebas sustantivas.

4. Evaluación de la validez de los datos con las evidencias obtenidas en las pruebas sustantivas.

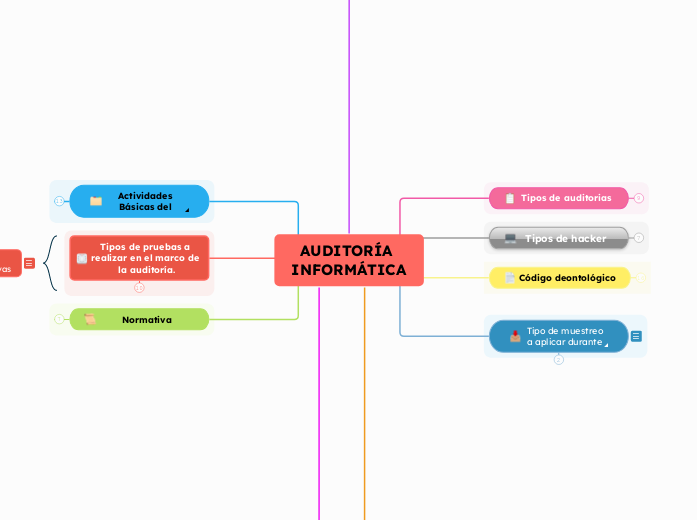

AUDITORÍA INFORMÁTICA

Normativa

ISACA

ISACA (Information Systems Audit and Control Association) es una organización internacional que diseña los estándares de auditoría y control de sistemas de información aceptados por la comunidad general de auditoría.

Esta organización , expide además el certificado CISA (Certified Information Systems Auditor) a quien cumpla los requisitos estipulados en cuanto a normas, código ético, procedimientos de control, etc.

Planificación y supervisión

Educación profesional

Destrezas y conocimientos

Código de ética profesional

Relación en la organización

Actitud y apariencia

Tipos de pruebas a realizar en el marco de la auditoría.

Pruebas de cumplimientos

Las que permiten determinar si un sistema de control interno y/o procedimiento funciona correctamente y si es acorde con las políticas, normativas y procedimientos definidos por la organización

Sistema de información de la organización

Gestión de la organización

Pruebas sustantivas

Pruebas que pretenden identificar los errores derivados de la falta de seguridad o confidencialidad de los datos. Evalúan la calidad de los datos y verifican si los controles establecidos por las políticas o procedimientos son eficaces

objeto auditado

Validar la integridad y exactitud de los datos del sistema

objetivo

Funcionamiento de los procedimientos y controles internos de la organización.

Actividades Básicas del auditor informático

Gestión de la seguridad de la organización con el establecimiento de medidas y definición del cuadro integral de mandos

Definición del plan de continuad de la organización

Evolución de la seguridad y vulnerabilidades de los sistemas operativos y demás software del sistema

Evaluación de seguridad de las comunicaciones

Evaluación de seguridad y vulnerabilidades del SO

Evaluación de la seguridad en las comunicaciones y operaciones

Establecimiento de medidas de protección y control de accesos al sistema

Análisis y control de de la seguridad física de la organización

Análisis de los riesgos de la organización

Análisis de las inversiones realizadas y futuras de seguridad

Organización de seguridad y clasificación de recursos

Verificación y cumplimiento de los estándares, normas y cualificaciones relacionadas con la auditoria y la seguridad informática .

Establecimiento y análisis de política de seguridad

Tipo de muestreo a aplicar durante el proceso de auditoria

El muestreo es una herramienta de investigación muy utilizado para obtener las evidencias necesarias para detectar deficiencias .

Muestreo estadístico

Puntos relevantes a auditar :

_ Tamaño de la muestra

_ Grados de confianza

_ Márgenes de error admitidos

Muestreo no estadístico

Se basa sobre todo en el criterio del auditor informático , siendo un criterio subjetivo .

Código deontológico

Principio de veracidad

El auditor, en el ejercicio de su profesión, deberá asegurar en todo momento la veracidad de sus manifestaciones y opiniones, sin incumplir el secreto profesional y el respeto al auditado.

Principio de secreto profesional

El auditor deberá mantener siempre la confidencialidad de los datos de los auditados, manteniendo siempre una relación de confianza entre ellos. En ningún momento podrá difundir datos obtenidos en la realización de sus tareas a terceras personas. Para mantener este secreto profesional, será necesaria la implantación de medidas de seguridad que garanticen la protección de la información obtenida en la auditoría.

Principio de responsabilidad

El auditor debe asumir la responsabilidad de sus actuaciones, juicios y consejos y estará obligado a hacerse cargo de los posibles daños y perjuicios que haya podido causar alguna de sus actuaciones.

Principio de precisión

La actuación del auditor debe realizarse siempre con precisión, no emitiendo conclusiones ni informes hasta no estar completamente convencido de su correcta elaboración. En el momento de la exposición de las conclusiones, el auditor actuará con carácter crítico e indicando con claridad cómo se ha llevado a cabo el análisis de los datos y los motivos que han llevado a sus conclusiones.

Principio de legalidad

El auditor deberá promover la preservación de la legalidad a sus auditados, no consintiendo la eliminación de dispositivos de seguridad y ni de datos relevantes para la elaboración de la auditoría.

Principio de integridad moral

Los auditores deberán desempeñar sus tareas con una actitud honesta, leal y diligente, evitando siempre participar en actividades que puedan perjudicar a terceras personas o al auditado. Además, en ningún caso deberán aprovecharse de sus conocimientos para utilizarlos en contra del auditado.

Principio de fortalecimiento y respeto de la profesión

Los auditores deberán cuidar y proteger el valor de su profesión, manteniendo unos precios acordes con su preparación. Deberán evitar establecer precios demasiado reducidos para no caer en términos de competencia desleal y evitar confrontaciones con otros auditores, promoviendo en todo momento el respeto entre ellos.

Principio de economía

El auditor deberá delimitar específicamente el alcance y los límites de la auditoría, evitando retrasos innecesarios que puedan llevar a costes extra y protegiendo siempre los derechos económicos de los auditados.

Principio de criterio propio

El auditor deberá actuar siempre con criterio propio e independencia, sin permitir que su criterio dependa de otros profesionales. En caso de haber diferencia de criterios, el auditor deberá reflejarlo en el informe, justificando y motivando con claridad su criterio.

Principio de confianza

El auditor deberá dar siempre sensación de confianza al auditado mediante la transparencia en sus actuaciones. Esta confianza entre auditor y auditado se confirmará resolviendo las posibles dudas que puedan surgir en ambas partes y utilizando un lenguaje llano que mejore la comprensión y comunicación de las tareas realizadas.

Principio de concentración en el trabajo

En momentos de alto volumen de trabajo, el auditor deberá evitar que el exceso de trabajo dificulte su capacidad de concentración y precisión en sus tareas.

Por ello, deberá realizar previsiones de posibles acumulaciones de trabajo y evaluar las consecuencias de no llevar a cabo sus tareas con la precisión y profesionalidad requerida para mantener unos estándares de calidad en la auditoría.

Principio de comportamiento profesional

En el momento de realizar las tareas de su profesión, el auditor siempre deberá tener en cuenta las normas tanto explícitas como implícitas, teniendo sumo cuidado en la exposición de sus opiniones. Además, debe tener seguridad en sus actuaciones y en la exposición de sus conocimientos técnicos, trasmitiendo una imagen de precisión y exactitud a sus auditados.

Principio de cautela

Las recomendaciones del auditor siempre deben estar basadas en sus conocimientos y experiencias, manteniendo al auditado siempre informado de la evolución de las tecnologías de la información y de las actuaciones que se deben llevar a cabo.

Principio de capacidad

El auditor informático debe estar plenamente capacitado para el ejercicio de su profesión y, para ello, debe actualizar sus conocimientos de forma periódica mediante actividades de formación continua.

Para conocer sus necesidades de formación, el auditor deberá ser consciente en todo momento de sus aptitudes y capacidades, conociendo también sus puntos débiles con el fin de cometer menos errores en el ejercicio de sus tareas.

Principio de calidad

El auditor debe ejercer sus tareas dentro de unos estándares de calidad de modo que, en caso de no disponer de medios adecuados para realizar sus actividades convenientemente, deberá negarse a realizarlas hasta que no se garantice un mínimo de condiciones técnicas. Si el auditor, en el momento de elaborar el informe, considera que no tiene conocimientos técnicos suficientes, deberá remitirlo a otro técnico más cualificado para mejor calidad de la auditoría.

Principio de beneficio del auditado

Las tareas del auditor deben estar enfocadas a maximizar el beneficio de sus clientes sin anteponer sus intereses personales. En caso de hacer prevalecer sus intereses antes de los clientes, se considerará una conducta no ética. Además, el auditor también deberá evitar recomendar actuaciones que no sean necesarias o que impliquen algún tipo de riesgo sin justificación para el auditado.

Tipos de hacker

Sombrero Negro / Ciberdelincuente

Este color hace referencia a los ciberdelincuentes o, también llamados, crackers. No son hackers éticos y se dedican a explorar los sistemas de información sin autorización del usuario o la organización, explotando vulnerabilidades con fines ilícitos. Entre los daños causados se encuentran el robo de contraseñas, de datos bancarios, secuestro de datos, etc.

Sombrero Gris

Comparten características de los dos casos anteriores. Este perfil de hacker trata de encontrar las brechas de seguridad de las empresas sin su conocimiento, y, por tanto, al margen de la ley. A diferencia del de sombrero negro, no aprovecha la información para ejecutar un ataque, sino que suele informar a la empresa para su corrección solicitando, en ocasiones, un pago a cambio de su colaboración.

Sombrero Blanco / Éticos

Se dedican a detectar brechas de seguridad en los sistemas informáticos con permiso de la organización y dentro de los límites de la legalidad. Por lo tanto, no tienen ninguna intención de causar daños. El término hacker, que empleamos desde INCIBE como profesional de la ciberseguridad, se corresponde con este tipo de hackers, es decir, con los hackers éticos.

Pueden agruparse en

Purple Team

La mezcla entre los equipos Blue Team y Red Team, pero siempre buscando garantizar y maximizar la efectividad de ambos, reduciendo así las deficiencias que presentan ambos equipos por separado.

Blue Team

Están a cargo de la defensa de los sistemas de información, para lo que llevan a cabo diversas medidas, entre las que se encuentran: la identificación y evaluación de riesgos, aplicación de políticas de seguridad, y la supervisión de la configuración y actualización de los sistemas.

Equipo rojo

Ejecutan estrategias de pentesting, es decir, simulaciones de ataque, tal como haría un hacker de sombrero negro, a los sistemas de información para identificar vulnerabilidades y brechas de seguridad.

Tipos de auditorias

Test de intrusión o pentest

Este tipo de auditoría busca evaluar las medidas de seguridad técnicas de un sistema u organización, como pueden ser firewalls, IDS/IPS o SIEM. La forma de auditar este tipo de sistemas siempre va a ser emulando a un posible atacante real, para identificar cuáles son las vulnerabilidades explotables que deben ser corregidas, y que, de lo contrario, podrían materializarse en vías para que se produzcan incidentes de seguridad.

Red

Aunque estas auditorias están relacionadas con los test de intrusión, solo se basan en revisar los dispositivos conectados a la red, para verificar el nivel de seguridad de los mismos.

Control de acceso físico

Como nombre indica, en este tipo de auditorías se busca evaluar las medidas de seguridad física de unas instalaciones, o incluso de una organización completa. Los elementos que se auditan para comprobar su correcto funcionamiento son, a rasgos generales, mecanismos de apertura de puertas, software de control de acceso, sensores y cámaras de seguridad.

Forense

Una de las ramas más diferenciadas, ya que no se buscan fallos ni hackear un sistema. En su lugar, el objetivo es analizar los problemas ocurridos y comprender cómo ha ocurrido y cuándo lo ha hecho con el fin de entender la naturaleza de la amenaza y la vulnerabilidad.

Wireless

Una auditoría wireless consiste en comprobar la seguridad de una red inalámbrica. Su nombre puede llevar a la confusión ya que es una auditoría que se realiza comúnmente de manera interna, centrada en la parte WI-FI de la empresa.

Web

Auditoría realizada a sistemas web. Es una de las que con más frecuencia se realiza, por no decir la que más. Por su naturaleza tan flexible, puede ser de caja gris, negra...

Caja gris

La caja gris, como su nombre indica, se encuentra en un punto medio entre la blanca y la negra. El auditor aquí tiene un rol de usuario de departamento, por lo que no cuenta con privilegios de administrador, root, ni nada por el estilo para realizar su trabajo.

Externa / Caja negra

Caja negra significa que el auditor no dispone de información. Las funciones del auditor en esas auditorías pueden suponer la simulación de ataques completos desde fuera, como un usuario completamente ajeno al sistema. Pero todo depende de lo que se acuerde con el cliente y, si este no lo solicita, no habría que realizar una intrusión.

Interna / Caja blanca

Caja blanca significa que el auditor dispone de mucha información. En este tipo de auditoría, el auditor tiene acceso a los sistemas y conocimiento del entorno. Interna, por otro lado, no es un equivalente exacto de caja blanca, pero como son auditorías que se efectúan dentro de la LAN, en la mayoría de ocasiones van de la mano.