Вредоносные программы

Предназначенное для получения несанкционированного доступа к вычислительным ресурсам самой ЭВМ или к информации, хранимой на ЭВМ, с целью несанкционированного владельцем использования ресурсов ЭВМ или причинения вреда (нанесения ущерба) владельцу информации, и/или владельцу ЭВМ, и/или владельцу сети ЭВМ, путем копирования, искажения, удаления или подмены информации.

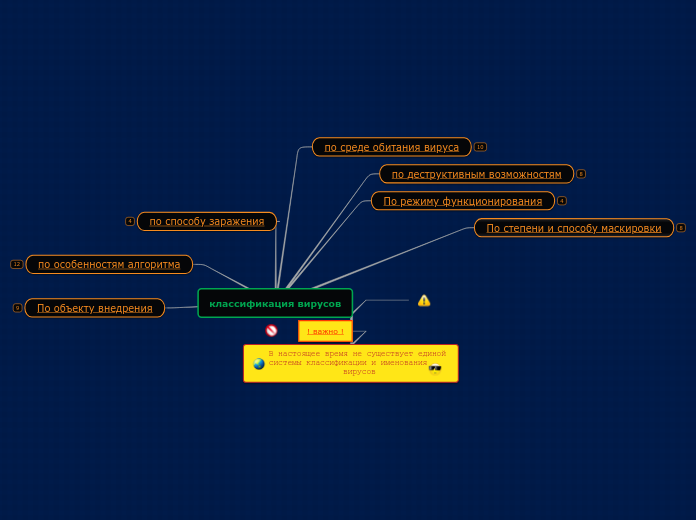

Классификация

У компаний-разработчиков антивирусного программного обеспечения существуют собственные классификации и номенклатуры вредоносных программ. Приведённая классификация основана на номенклатуре «Лаборатории Касперского».

Файлы, не являющиеся истинно вредоносными, но в большинстве случаев нежелательные:

Иногда вредоносное ПО для собственного «жизнеобеспечения» устанавливает дополнительные утилиты: IRC-клиенты, программные маршрутизаторы, открытые библиотеки перехвата клавиатуры… Такое ПО вредоносным не является, но из-за того, что за ним часто стоит истинно вредоносная программа, детектируется антивирусами. Бывает даже, что вредоносным является только скрипт из одной строчки, а остальные программы вполне легитимны.

Руткит нужен, чтобы скрывать другое вредоносное ПО от посторонних глаз.

Программы удалённого администрирования могут применяться как для того, чтобы дистанционно решать проблемы с компьютером, так и для неблаговидных целей.

«Отравленные» документы, дестабилизирующие ПО, открывающее их (например, архив размером меньше мегабайта может содержать гигабайты данных и надолго «завесить» архиватор).

Spyware — программное обеспечение, посылающее через интернет не санкционированную пользователем информацию.

Adware — программное обеспечение, показывающее рекламу.

Шуточное ПО, делающее какие-либо беспокоящие пользователя вещи.

Прочая незаконная деятельность:

Генерация монет платёжной системы Bitcoin.

Накрутка электронных голосований, щелчков по рекламным баннерам.

Сбор адресов электронной почты и распространение спама, в том числе в составе ботнета.

Заражённый компьютер (в составе ботнета) может быть использован для проведения DDoS-атак.

Организация на компьютере открытых релеев и общедоступных прокси-серверов.

Получение несанкционированного (и/или дарового) доступа к ресурсам самого компьютера или третьим ресурсам, доступным через него, в том числе прямое управление компьютером (так называемый backdoor).

Кража, мошенничество, вымогательство и шпионаж за пользователем. Для кражи может применяться сканирование жёсткого диска, регистрация нажатий клавиш (Keylogger) и перенаправление пользователя на поддельные сайты, в точности повторяющие исходные ресурсы.

Платное ПО, имитирующее, например, антивирус, но ничего полезного не делающее (fraudware или scareware)

Использование телефонного модема для совершения дорогостоящих звонков, что влечёт за собой значительные суммы в телефонных счетах.

Блокировка компьютера, шифрование файлов пользователя с целью шантажа и вымогательства денежных средств (см. Ransomware). В большинстве случаев после оплаты компьютер или не разблокируется, или вскоре блокируется второй раз.

Кража аккаунтов платёжных систем.

Кража аккаунтов различных служб (электронной почты, мессенджеров, игровых серверов…). Аккаунты применяются для рассылки спама. Также через электронную почту зачастую можно заполучить пароли от других аккаунтов, а виртуальное имущество в MMOG — продать.

Похищение данных, представляющих ценность или тайну.

Инсталляция другого вредоносного ПО.

Распаковка другой вредоносной программы, уже содержащейся внутри файла (dropper).

Загрузка из сети (downloader).

Помехи в работе заражённого компьютера: начиная от открытия-закрытия поддона CD-ROM и заканчивая уничтожением данных и поломкой аппаратного обеспечения. Поломками известен, в частности, Win32.CIH.

Саботирование промышленных процессов, управляемых компьютером (этим известен червь Stuxnet).

Блокировка антивирусных сайтов, антивирусного ПО и административных функций ОС с целью усложнить лечение.

Методы размножения

Сетевой червь способен самостоятельно размножаться по сети. Делятся на IRC-, почтовые, размножающиеся с помощью эксплойтов и т. д.

Компьютерный вирус размножается в пределах компьютера и через сменные диски. Размножение через сеть возможно, если пользователь сам выложит заражённый файл в сеть. Вирусы, в свою очередь, делятся по типу заражаемых файлов (файловые, загрузочные, макро-, автозапускающиеся); по способу прикрепления к файлам (паразитирующие, «спутники» и перезаписывающие) и т. д.

Троянская программа не имеет собственного механизма размножения.

Логическая бомба в программе срабатывает при определённом условии, и неотделима от полезной программы-носителя.

Эксплойт — теоретически безобидный набор данных (например, графический файл или сетевой пакет), некорректно воспринимаемый программой, работающей с такими данными. Здесь вред наносит не сам файл, а неадекватное поведение ПО с ошибкой. Также эксплойтом называют программу для генерации подобных «отравленных» данных.

Способы защиты

Абсолютной защиты от вредоносных программ не существует: от «эксплойтов нулевого дня» наподобие Sasser или Conficker не застрахован никто. Но с помощью некоторых мер можно существенно снизить риск заражения вредоносными программами.

Делать резервное копирование важной информации на внешние носители и отключать их от компьютера (вредоносное ПО может шифровать или ещё как-нибудь портить найденные им файлы).

Использовать второй компьютер (не для работы) для запуска программ из малонадежных источников, на котором нет ценной информации, представляющей интерес для третьих лиц;

Использовать межсетевой экран (аппаратный или программный), контролирующий выход в сеть Интернет с персонального компьютера на основании политик, которые устанавливает сам пользователь;

Не открывать компьютерные файлы, полученные от ненадёжных источников, на рабочем компьютере;

Использовать внешние носители информации только от проверенных источников на рабочем компьютере;

Ограничить физический доступ к компьютеру посторонних лиц;

Постоянно работать на персональном компьютере исключительно под правами пользователя, а не администратора, что не позволит большинству вредоносных программ инсталлироваться на персональном компьютере и изменить системные настройки. Но это не защитит персональные данные от вредоносных и потенциально-нежелательных программ, имеющих доступ к файлам пользователя, к которым ограниченная учетная запись имеет разрешение на запись и чтение, к любым папкам, в которые разрешена запись и чтение файлов, или интерфейсу пользователя;

Помимо антивирусных продуктов, использующих сигнатурные методы поиска вредоносных программ, использовать программное обеспечение, обеспечивающее проактивную защиту от угроз (необходимость использования проактивной защиты обуславливается тем, что сигнатурный антивирус не замечает новые угрозы, ещё не внесенные в антивирусные базы). Однако, его использование требует от пользователя большого опыта и знаний;

Своевременно устанавливать обновления;

Для проприетарного ПО: использовать лицензионные копии. Обновления для двоичных файлов иногда конфликтуют со взломщиками;

Если существует режим автоматического обновления, включить его;

Использовать операционные системы, не дающие изменять важные файлы без ведома пользователя;

Признаки заражения

Случайное аварийное завершение программ.

Случайное и/или беспорядочное отключение компьютера;

Перезапуск компьютера во время старта какой-либо программы;

Появление всплывающих окон или системных сообщений с непривычным текстом, в том числе содержащих неизвестные веб-адреса и названия;

Невозможность запустить исполняемый файл (выдаётся сообщение об ошибке);

Запрет на изменение настроек компьютера в учётной записи администратора;

Появление в ветках реестра, отвечающих за автозапуск, новых записей;

Появление новых неизвестных процессов в выводе диспетчера задач;

Блокировка доступа к официальным сайтам антивирусных компаний, или же к сайтам, оказывающим услуги по «лечению» компьютеров от вредоносных программ;

Автоматическое открытие окон с незнакомым содержимым при запуске компьютера;

Интересно!?