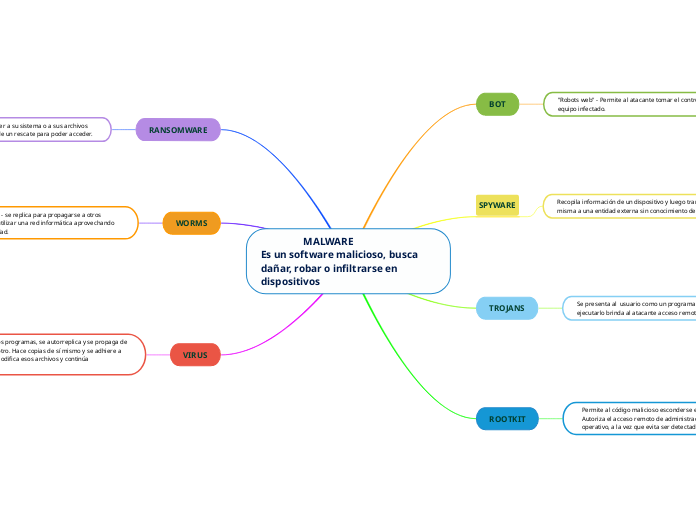

MALWARE Es un software malicioso, busca dañar, robar o infiltrarse en dispositivos

VIRUS

Se adhiere a otros programas, se autorreplica y se propaga de un ordenador a otro. Hace copias de sí mismo y se adhiere a otros archivos. Modifica esos archivos y continúa propagándose.

Existe una minúscula proporción de virus informáticos que son «buenos», como el virus Cruncher, que comprime todos los archivos que infecta y, en teoría, trata de ayudar ahorrando un espacio en disco muy valioso.

Ciertos virus informáticos pueden llegar a ocultar los cambios que realizan dentro del ordenador

.

Los virus informáticos pueden ser residentes o no residentes en la memoria del ordenador

.

Polimorfo -se caracterizan por su capacidad para transformar su código, y (también llamados mutantes) son mucho más difíciles de detectar y eliminar.

WORMS

Gusano informático - se replica para propagarse a otros dispositivos. Suele utilizar una red informática aprovechando las fallas de seguridad.

Errores del sistema operativo y mensajes de error del sistema.

Potencia de computación lenta.

Los programas que se abren y se ejecutan automáticamente.

Comportamiento inusual del ordenador (mensajes, sonidos, imágenes).

RANSOMWARE

Impide a los usuarios acceder a su sistema o a sus archivos personales y exige el pago de un rescate para poder acceder.

Cifra la información almacenada en el disco de la víctima.

Ataca los dispositivos Android y cambia los códigos de acceso para dejar fuera a los usuarios.

En la mayoría de casos un mensaje de rescate en la pantalla.

Bloquea tu ordenador.

ROOTKIT

Permite al código malicioso esconderse en su dispositivo. Autoriza el acceso remoto de administrador a su sistema operativo, a la vez que evita ser detectado.

Rootkits crean y residen en las carpetas y los archivos ocultos.

Un rootkit permanece inactivo hasta que el comando adecuado lo ejecuta.

Puede unirse a un software legítimo, como una aplicación no malicioso.

Capacidad para permanecer oculto y sin ser detectados por el software anti-virus común.

TROJANS

Se presenta al usuario como un programa legitimo que al ejecutarlo brinda al atacante acceso remoto al equipo.

Secuestro del navegador.

Crea extenciones que realizan un seguimiento de todos los enlaces a páginas web visitadas en tu navegador y luego envía esta información al desarrollador.

Este virus crea su propio proceso del sistema, pero también intenta poner fin a los demás procesos.

Ventanas y notificaciones emergentes.

SPYWARE

Recopila información de un dispositivo y luego transmite la misma a una entidad externa sin conocimiento del propietario.

Características

Interferencia.

Ventanas emergentes y descargas no autorizadas.

El spyware a menudo interfiere con otros programas, particularmente los programas antivirus y anti-spyware.

Lentitud en la computadora.

BOT

"Robots web" - Permite al atacante tomar el control de un equipo infectado.

Caracteristicas

Experimenta otros problemas con la memoria o con la congelación de programas.

Recibe errores de disco, no del sistema de la unidad de disquetes o del disco duro.

La computadora no puede realizar una configuración basada en disco El MEM.EXE del programa MS-DOS.

La computadora no puede lanzar windows.