Inmersión en la nube

Introducción

Proveedores de almacenamiento

OneDrive

Es una herramienta de almacenamiento en la nube que te permite acceder desde cualquier lugar donde te encuentres ,solo es necesario que asegures la conexión de internet, tú cuenta de acceso y listo

DropBox

Permite a los usuarios almacenar y sincronizar archivos en línea y entre ordenadores y compartir archivos y carpetas con otros usuarios

Google Drive

Servicio de almacenamiento de datos en internet que provee Google

Maquinas virtuales

Programa Software capaz de cargar un sistema operativo

Aplicaciones para crear máquinas virtuales

Virtual Box

Es un software para virtualización, también conocido como hipervisor de tipo 2, que se utilizar para virtualizar sistemas operativos dentro de nuestro ordenador existente.

VMWARE WorkStation

Este software permite a los usuarios armar múltiples computadoras virtuales x86 y x86-64 y usar una o más de esas computadoras virtuales simultáneamente con el sistema operativo anfitrión.

Parallels Desktop

Es un software de virtualización de hardware, utilizando la tecnología hipervisor que funciona mediante la asignación de los recursos de hardware del equipo anfitrión directamente.

Hyper-V

Es una tecnología de virtualización basada en hipervisor, que requiere un procesador físico con características específicas.

Almacenamiento en la nube

El almacenamiento de la nube es muy utilizado en diversas actividades, se utiliza para guardar cualquier tipo de información, como...

Archivos de texto

Documentos electrónicos

Videos

Musica

Archivos de cualquier índole.

Conceptos Básicos

BIT

Es la unidad mínima de la información que puede tener un dispositivo digital o electrónico. Tiene solamente un valor que puede ser uno o cero.

Con el BIT podemos dos valores como por ejemplo...

Blanco o negro.

Verdadero o falso

Si o no

Abierto o cerrado.

Velocidad de interent

Existen en línea diversas paginas web que miden la velocidad del internet, estos mecanismos miden la latencia (o ping), y la velocidad de carga y descarga que ofrece el proveedor del servicio.

La velocidad de carga (o de subida)

Se refiere al tiempo que tardan los datos que envías o subes a internet,

La velocidad de descarga (o de bajada)

Se refiere al tiempo en que tardan los datos desde la pagina donde se están descargando hasta que llegan a tu computadora o dispositivo electrónico.

La latencia (o ping)

Se refiere al tiempo que tarda en comunicarse la conexión con la red IP y se mide en milisegundos (ms).

Dirección IP

Es un conjunto de números que se utiliza para identificar y localizar de manera lógica un equipo dé computo o dispositivo electrónico dentro de una red de internet. La dirección IP identifica el equipo de computo o dispositivo móvil.

BYTE

Se utiliza para medir la capacidad de almacenamiento de un determinado dispositivo o la cantidad de espacio disponible para almacenamiento. Común mente es mas utilizable para definir capacidades de almacenamiento de discos duros, memorias USB, memoria RAM, almacenamiento en la nube etc.

Cantidad de información.

1024 B (Byte). 1024 kB (Kilobyte). 1024 MB (Megabyte). 1024 TB (Terabyte). 1024 PB (PetaByte). 1024 EB (Exabyte). 1024 ZB (Zettabyte).

One Drive

Es una heramienta de almacenamiento en la nube que te permite acceder desde cualquier lugar donde te encuentres, solo es necesario que asegures la conexion a interent, tu cuenta de acceso y listo, podras hacer uso de multiples funcionalidades. Una vez que tu infromacion se encuentre en la nube, te permitira comparir documentos, presentaciones, fotografias y cualquier clase de archivo sin importar el tamaño.

Seguridad en la red

La seguridad de red es cualquier actividad diseñada para proteger el acceso, el uso y la integridad de la red y los datos corporativos. Incluye tecnologías de hardware y software.

Esta orientada a varias amenazas...

Pishing

El phishing se refiere al envío de correos electrónicos que tienen la apariencia de proceder de fuentes de confianza (como bancos, compañías de energía etc.) pero que en realidad pretenden manipular al receptor para robar información confidencial.

Hackers

Es todo individuo que se dedica a programar de forma entusiasta, o sea un experto entusiasta de cualquier tipo, que considera que poner la información al alcance de todos constituye un extraordinario bien.

Es imposible con sistemas que ayuden a garantizar la seguridad y garantizar...

Robo de infromacion

Robo de identidad

Perdida de informacion

Interupccion del servicio

Códigos maliciosos

Es un tipo de código informático o script web dañino diseñado para crear vulnerabilidades en el sistema que permiten la generación de puertas traseras, brechas de seguridad, robo de información y datos, así como otros perjuicios potenciales en archivos y sistemas informáticos.

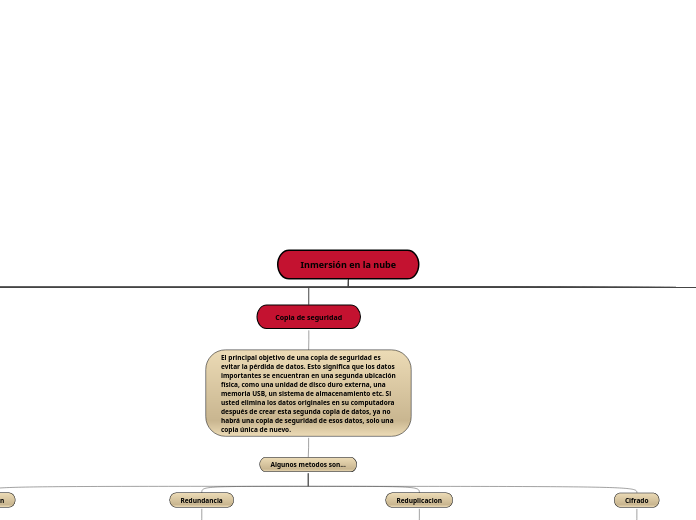

Copia de seguridad

El principal objetivo de una copia de seguridad es evitar la pérdida de datos. Esto significa que los datos importantes se encuentran en una segunda ubicación física, como una unidad de disco duro externa, una memoria USB, un sistema de almacenamiento etc. Si usted elimina los datos originales en su computadora después de crear esta segunda copia de datos, ya no habrá una copia de seguridad de esos datos, solo una copia única de nuevo.

Algunos metodos son...

Compresion

Este método se utiliza para disminuir el peso de los archivos que se están resguardando, esta acción los comprime y permite un ahorro de espacio donde se almacenaran. Es un método seguro y eficiente.

Redundancia

Permite generar varias copias de seguridad y almacenarlas en diferentes lugares y se utiliza específicamente para eliminar copias duplicadas de datos, de manera que optimice el almacenamiento de la información en el dispositivo.

Reduplicacion

Permite la compresión de datos y se utiliza específicamente para eliminar copias duplicadas de datos, de manera que se optimice el almacenamiento de la información del dispositivo.

Cifrado

Protege la información contra posibles vulnerabilidades de seguridad, aunque puede presentar inconvenientes, ya que el proceso de cifrado consume mucho procesamiento de datos en el CPU.

Respaldo de la nube.

Una opción que permite el almacenamiento de la información fuera del sitio web, de la computadora o del disco duro. Poco a poco ha ganado popularidad entre los usuarios, pues de esta manera de los datos se copian a la nube la cual puede almacenar varios gigabytes de información.

El almacenamiento de la información en la nube se divide en...

Almacenamiento publico en la nube

Aquí el usuario esta suscrito en la nube, el cual le ofrece cierta capacidad de almacenamiento y mediante de una cuenta con contraseña tiene acceso al servicio.

Almacenamiento en la nube privada

Es el servicio que ofrece dentro del centro de daros o de la propiedad intranet de la empresa o compañía, utilizando para ella recursos propios, los cuales no comparten con otras redes o usuarios.

Almacenamiento híbrido en la nube

Este tipo de almacenamiento combina la infraestructura de un ambiente local o una nube privada con la nube publica. Hace que la información y las aplicaciones se muevan de la nube publica a la nube privada y viceversa

Antivirus

Es un software o programa que ayuda a proteger a un equipo de computo de los virus que llegan por cualquier medio de a almacenamiento u otra fuente y se utiliza para detectar y eliminar cualquier tipo de virus.

Antivirus mas populares del año 2020

Kaspersky Internet Security

NortonLifeLock Norton 360

Avast Premium Security

Tener instalado en el equipo un antivirus sirve para proteger contra gran variedad de malware que existe en el mundo, algunos son...

Virus

Gusanos informaticos

Troyanos

Spyware

Ransomware

Avira Antivirus Pro

Trend MicrO Internet Security

¿Que es un virus?

Un virus es un programa malicioso creado por programadores para infectar un sistema, tiene la finalidad de realizar acciones que pueden perjudicar o robar información, hacer copias de esta, y espaciarse a otros equipos de computo.

Actualmente existe gran cantidad de virus que se encuentran clasificados de acuerdo con sus acciones y/o caracteristicas tales como...

Virus de boot

Virus de macro

Polimorificos

¿Qué es spam?

El spam es un correo electrónico que no ha sido solicitado y cuya finalidad es enviarse a una gran cantidad de destinatarios para promover comercio y/o propagar publicidad.

¿Qué es phishing?

Se refiere a la suplantación de identidad. Phishing se define como el delito de engañar a las personas o usuarios para que compartan información confidencial como cuentas de acceso, contraseñas, números de tarjetas de crédito entre otras.

¿Cómo me protego del phishing?

Verifica su legitimidad. No abras correos electrónicos de personas o compañías que no reconozcas o no te sean familiares. Evita descargar o instalar programas que provengan de fuentes no oficiales.

Firewall

Sirve como mecanismo de seguridad y como una red que monitorea el trafico de entrada y salida de información y restringe el acceso no autorizado de intrusos o ataques.

Funciones de un firewall

Establecer una barrera que impida el acceso no autorizado al equipo o red.

Bloquear aplicaciones que puedan generar un riesgo al equipo o red.

Impedir que usuarios no autorizados accedan al equipo de computo en internet.

Cuentas de acceso.

Te permitirá tener mas protección cuando algún intruso quiera acceder a tu equipo para robar información como...

Archivos

Datos de cuentas bancarias

Nombres de familiares

Documentos privados

Proteccion de datos

Introduccion

En las redes sociales y en los servicios de mensajería en línea compartimos información con nuestros familiares, amigos, compañeros de trabajo y esto nos permite estar en contacto con la sociedad. Por ello es importante contar con la protección de datos para que la información se encuentre bien protegida y no sea compartida o divulgada.

¿Qué son los datos personales?

Los datos personales son informacion relacionada con nuestra persona, que nos identifican, nos dan identidad, nos describen y precisan como...

Edad

Domicilio

Numero telefonico

Correo electronico personal

Trayectoria academica, laboral o profesional

Patrimonio

CURP

También describen aspectos mas sensibles o delicados como...

Forma de pensar

Estado de salud

Origen etnico y racial

Caracteristicas fisicas

Ideologia y opiniones politicas

Creencias o convicciones religiosas o fisoloficas

Preferencias sexuales

¿Qué es la protección de datos?

La protección de datos se refiere a las practicas, salvaguardas y principios fundamentales puestos en ejercicio para proteger tu información personal y asegurar que tu mantengas su control.

Responsabilidad digital

Este avance tecnológico al igual que anteriores revoluciones no solo proporcionan bienestar y riquezas económicas, sino también controversias, discusiones y aspectos legales que se deben atender. Tenemos la responsabilidad de cuidar información que publicamos en cualquier sitio web o red social y no dañar ni herir a terceros.

Algunos peligros a los que estamos expuestos en internet

Grooming

Es el conjunto de acciones que realiza una adulto de forma deliberada para intentar, en la medida de lo posible, conseguir el afecto y cariño de un menor de edad.

Ciberbullying

Describe cuando un niño o adolescente es molestado, amenazado, acosado, humillado, avergonzado, o abusado por otro niño o adolescente, a traves de Internet o de cualquier medio de comunicación como teléfonos, celulares o tablets.

Algunas formas de ciberbullying

Acoso por mensajeria instanatea

Robo de contraseñas

Publicaciones ofensivas

Encuestas de popularidad

Ciberdacion

Es el comportamiento que se caracteriza por la perdida de control sobre el uso del Internet. Esta forma de conducta produce aislamiento social e impacta en los estudios, relaciones con amigos.

¿Como detectar la ciberadiccion?

Disminución en el rendimiento académico

Irritabilidad

Exceso de tiempo de uso del internet

Ansiedad al no estar conectado a internet

Aislamiento de amistades y familiares

Desvelos por estar conectado a internet