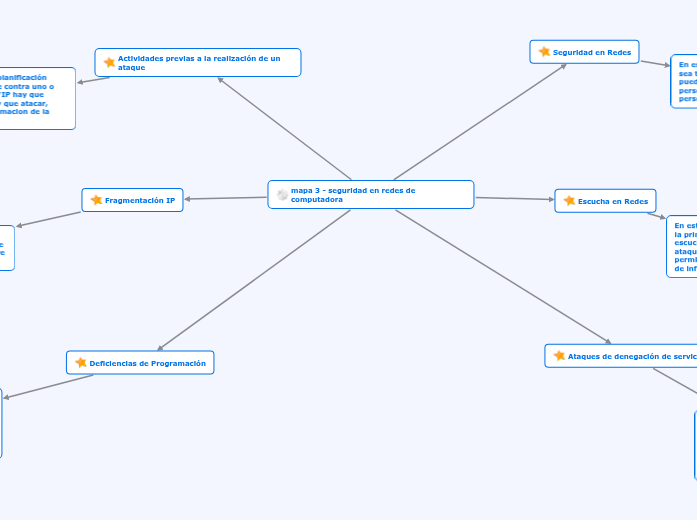

mapa 3 - seguridad en redes de computadora

Actividades previas a la realización de un ataque

En esta parte se realiza la planificación previa de un posible ataque contra uno o mas equipos de la red TCP/IP hay que conocer el objetivo que hay que atacar, para poder conocer la informacion de la victima.

Fragmentación IP

Este es un mecanismo que nos permite separar (o fragmentar) un paquete ip entre varios bloques de datos, si su tamaño sobre pasa la unidad básica de la frecuencia.

Deficiencias de Programación

En esta parte se basa en los errores de la programación graves que se pueden encontrar en las aplicaciones de la red, este tipo de eficiencia se debe considerar como vulnerabilidad de seguridad a nivel de sistemas mas que como deficiencia de seguridad.

Seguridad en Redes

En este punto se busca que la navegación sea totalmente segura y que los usuarios puedan navegar sin preocuparse que personas ajenas puedan entrar informacion personal y hacer uso inadecuado de ella.

Escucha en Redes

En este punto los primeros ataques contra la primera capa del modelo TCP/IP son los escuchas de la red. Este se trata de un ataque totalmente efectivo, puesto que permite la obtensión de una gran cantidad de informacion sensible.

Ataques de denegación de servicios

Este es un incidente en el cual el usuario o una organización es privada de los servicios que esperaban obtener. Normalmente la perdida de servicios se corresponde con la imposibilidad de obtener un determinado servicio de red, como por ejemplo el acceso a una pagina web.