Firewall Mapas mentais - Galeria pública

Explore a nossa vasta coleção pública de mapas mentais firewall criados por utilizadores do Mindomo em todo o mundo. Aqui, você pode encontrar todos os diagramas públicos relacionados a firewall. Pode ver estes exemplos para se inspirar. Alguns diagramas dão-lhe também o direito de os copiar e editar. Esta flexibilidade permite-lhe utilizar estes mapas mentais como modelos, poupando tempo e dando-lhe um ponto de partida sólido para o seu trabalho. Pode contribuir para esta galeria com os seus próprios diagramas, depois de os tornar públicos, e pode ser uma fonte de inspiração para outros utilizadores e aparecer aqui.

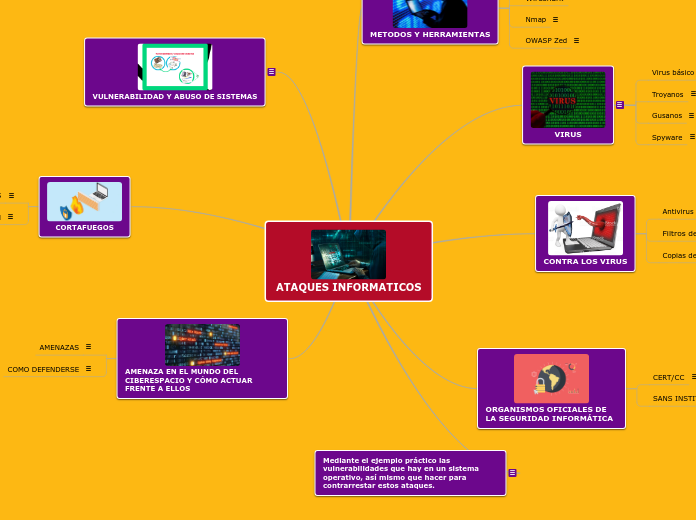

ATAQUES INFORMATICOS

por Lizbeth moreno

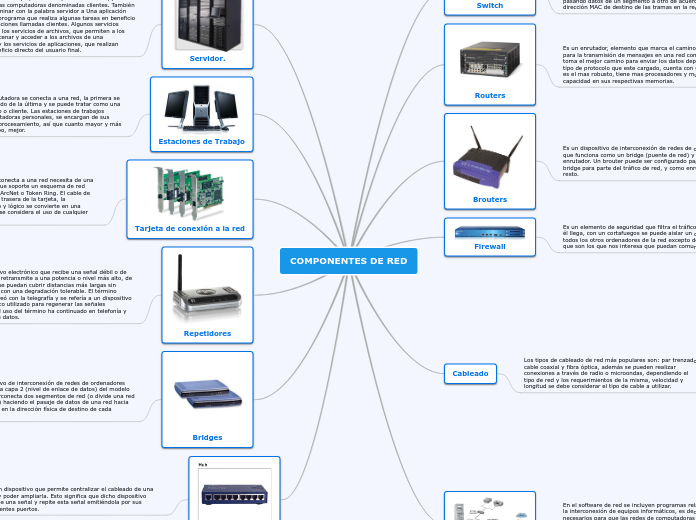

COMPONENTES DE RED

por oscar villalobos

Tipos de Virus Informaticos.

por LINA MARCELA PARDO LUQUE

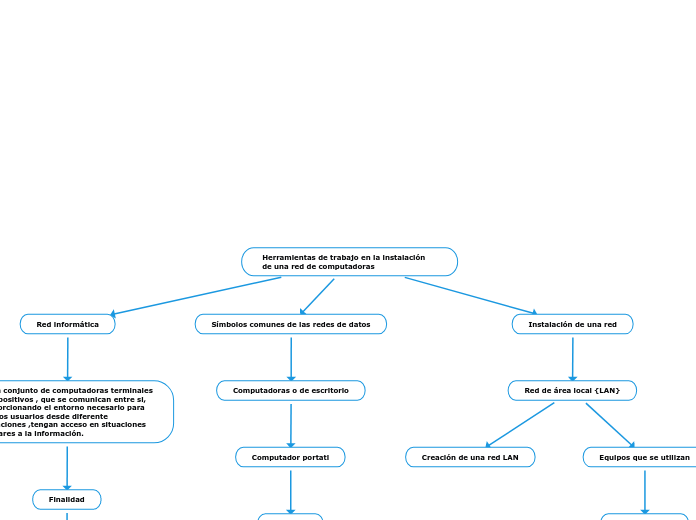

Herramientas de trabajo en la instalación de una red de computadoras

por Angie Rodriguez

paquetes de internet

por c ag

Servidor Firewall y PRoxy

por Jose Cabrera

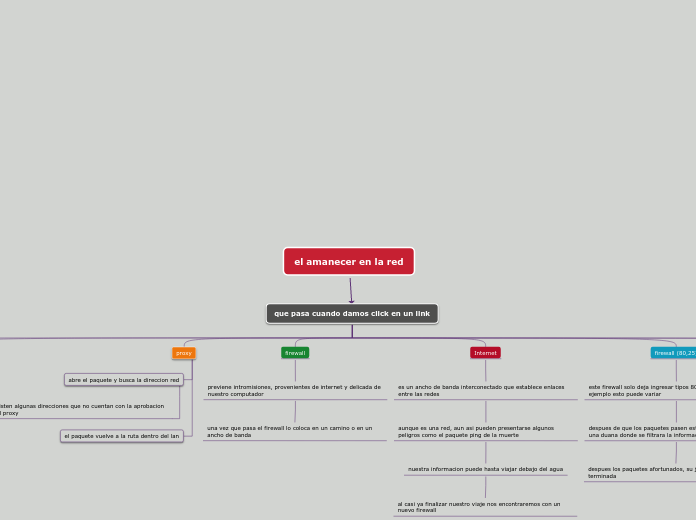

el amanecer en la red

por kevin diaz

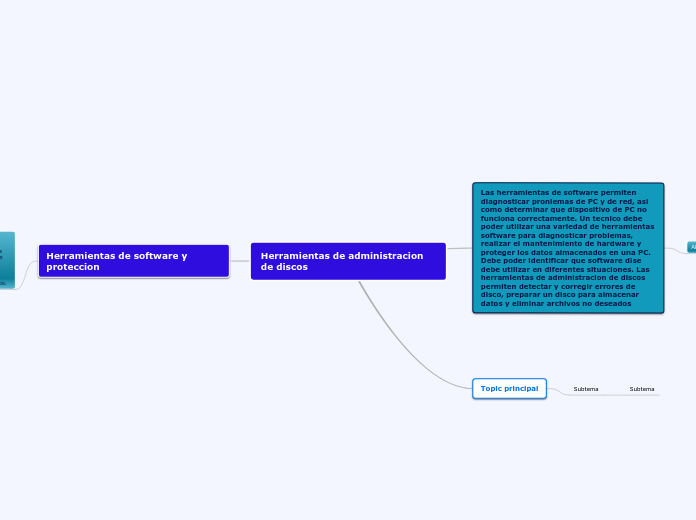

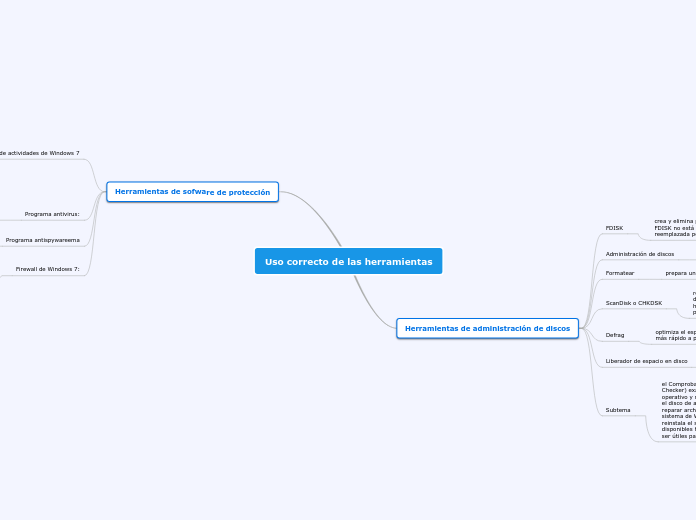

Herramientas de administracion de discos

por santiago gallo munera

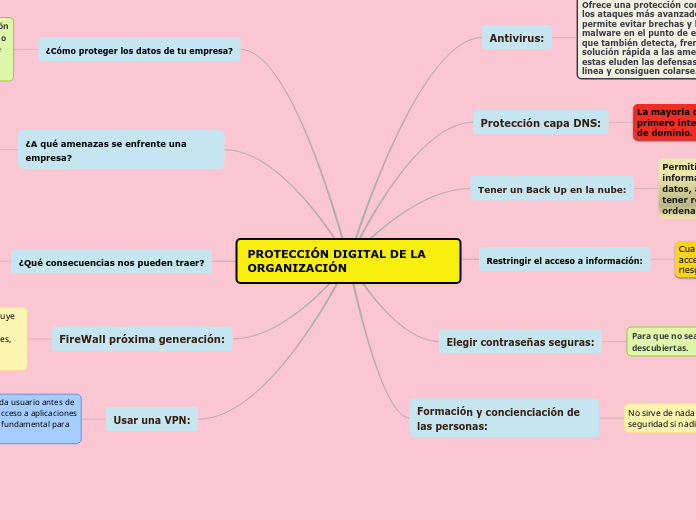

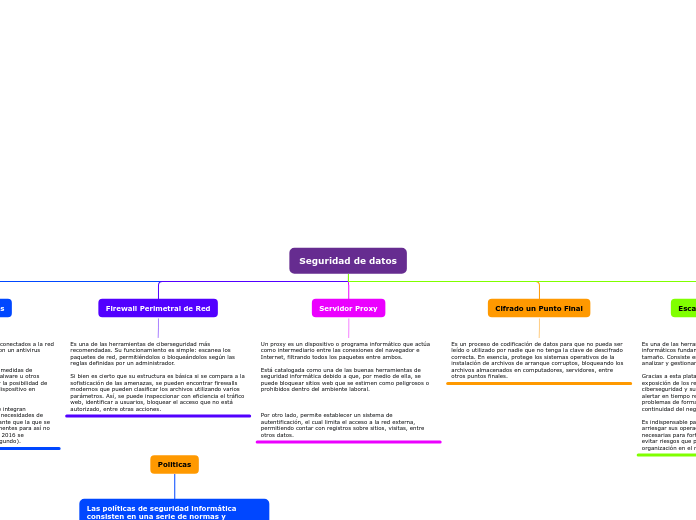

PROTECCIÓN DIGITAL DE LA ORGANIZACIÓN

por Geoconda Bermeo

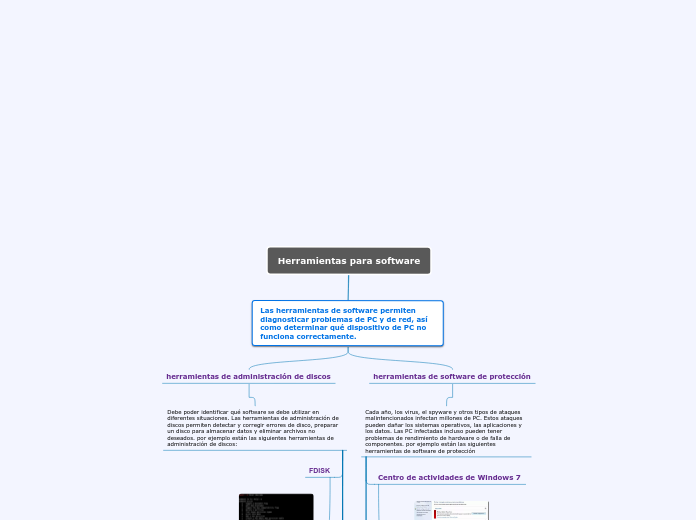

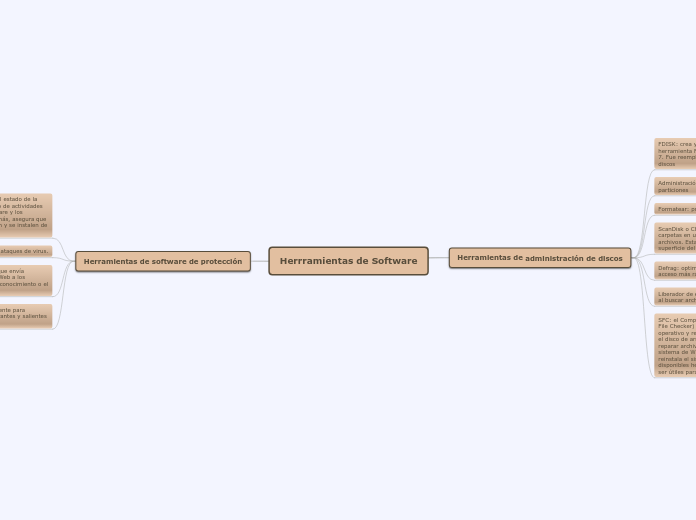

Herramientas de Software

por VERA355 VERA355

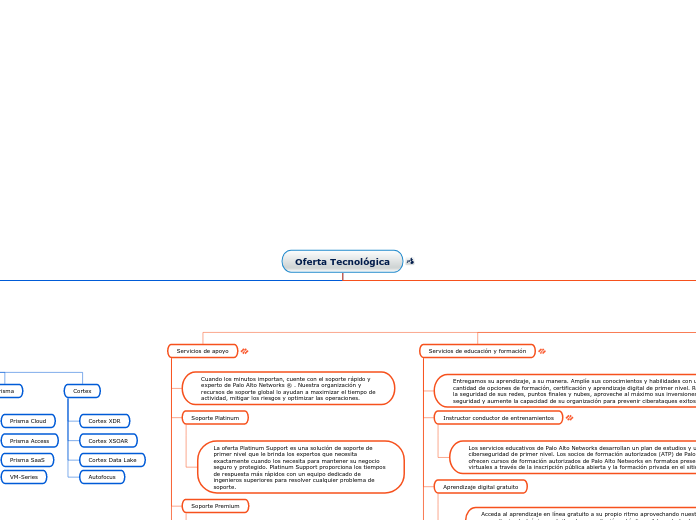

Productos de Palo Alto Networks

por José Arévalo

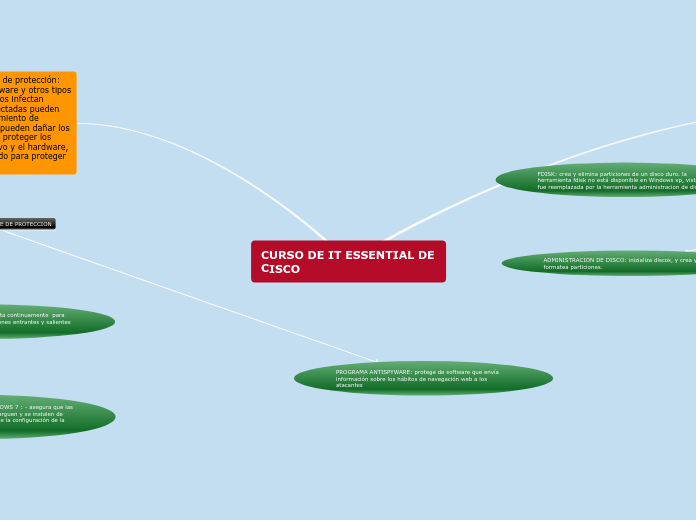

CURSO DE IT ESSENTIAL DE CISCO

por yeimi alejandra restrepo hernandez

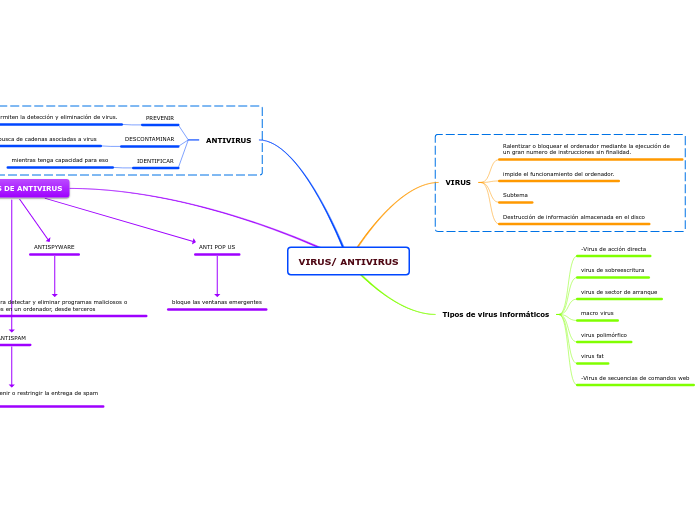

VIRUS/ ANTIVIRUS

por Zayra Zamora

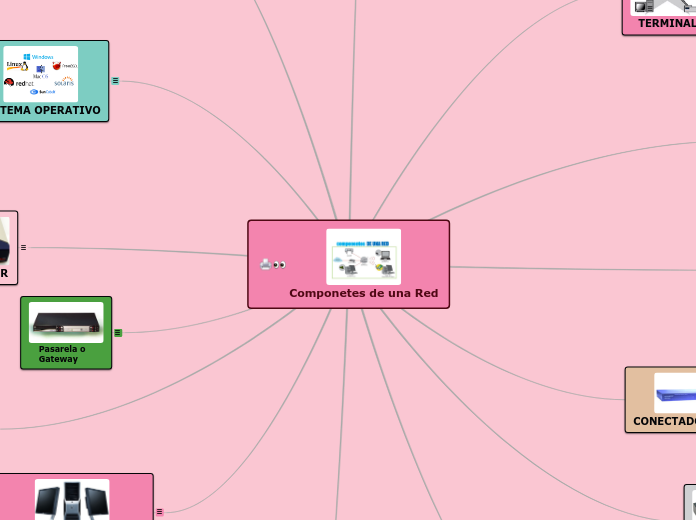

Componetes de una Red

por brenda yuliana guzman paniagua

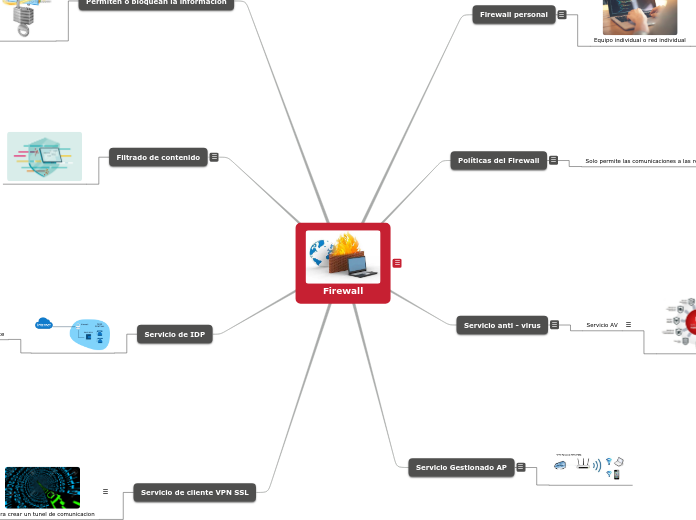

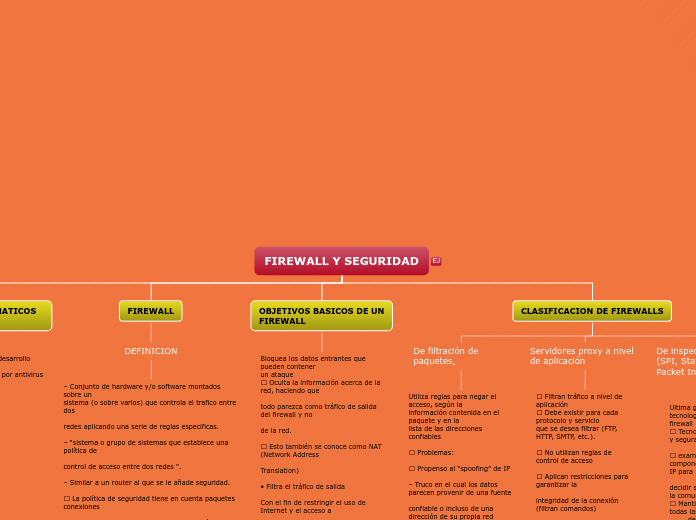

Firewall

por Yolet Nuñez

Organigrama

por FERNANDO CORDOBA PINTO

Redes

por Maria Paz Vega Gelmi

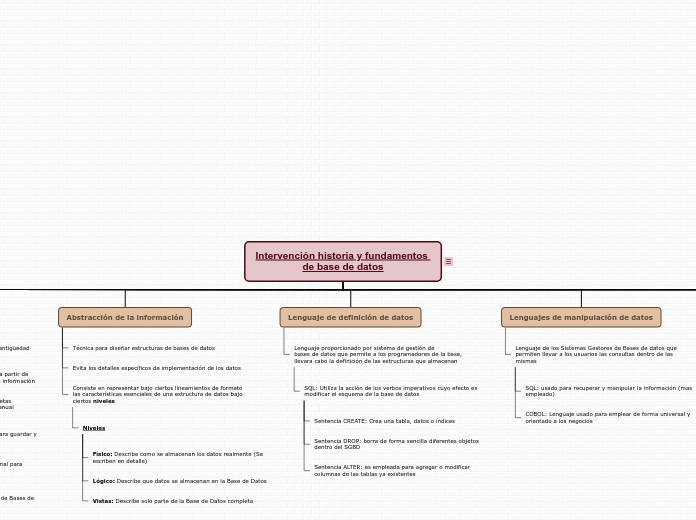

Mapa_conceptual_de_los_conceptos_basicos_de_Bases_de_Datos_CRISTIAN_BEJARANO(20201578107)

por CRISTIAN ALEJANDRO BEJARANO CASTELLANOS

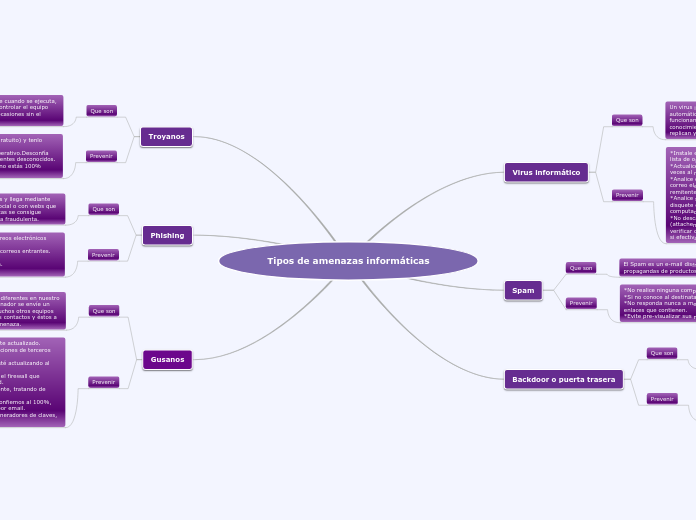

Tipos de amenazas informáticas

por Estefania Romero Villa

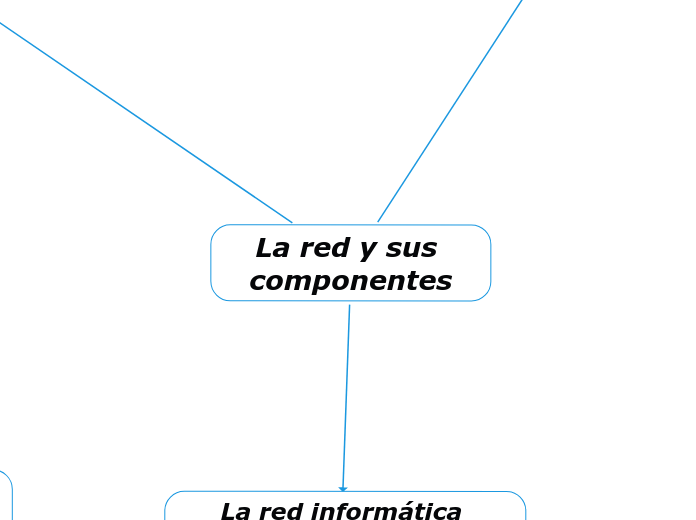

La red y sus componentes

por JOSE ARMANDO NAJERA

mariatcarmona

por Maria Teresa Carmona

Sample Mind Map

por laura Alejandra Melo Martinez

Herramientas de sofware

por katherin gonzalez

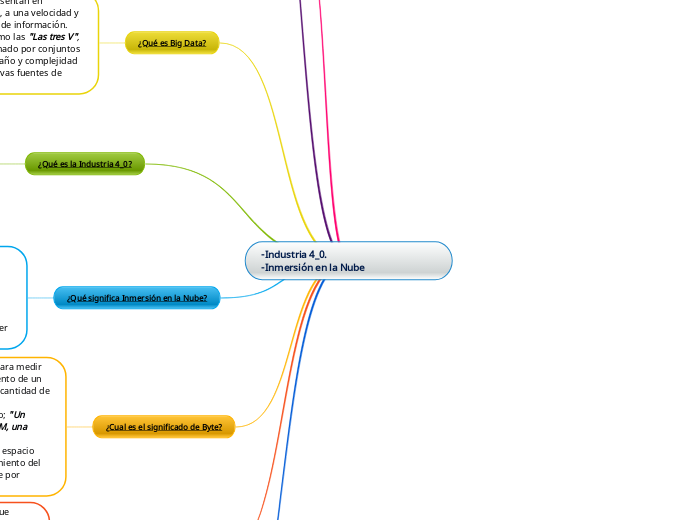

-Industria 4_0. -Inmersión en la Nube

por Fernando Guadalupe Silva Rodríguez

Intrusos en redes de computo

por Lorena Gaitan Camargo

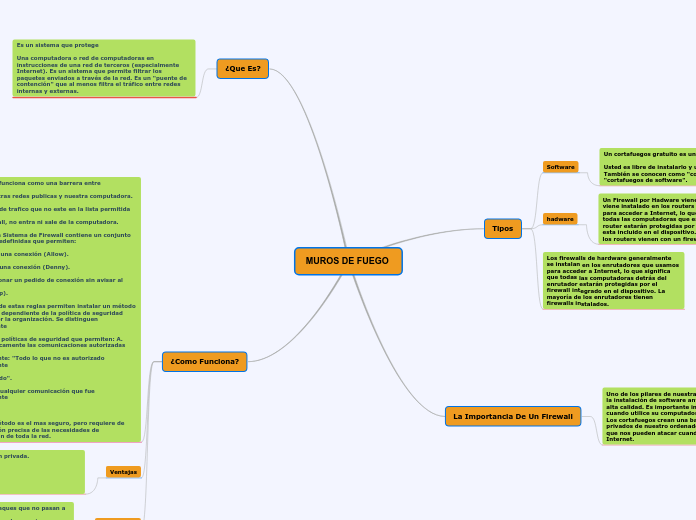

MUROS DE FUEGO

por EDUARDO G

desarrollo del proceso de independencia

por ERICK JAIMES ALBITER

Seguridad en el Entorno

por Maria Sarahi Cheverria Paz

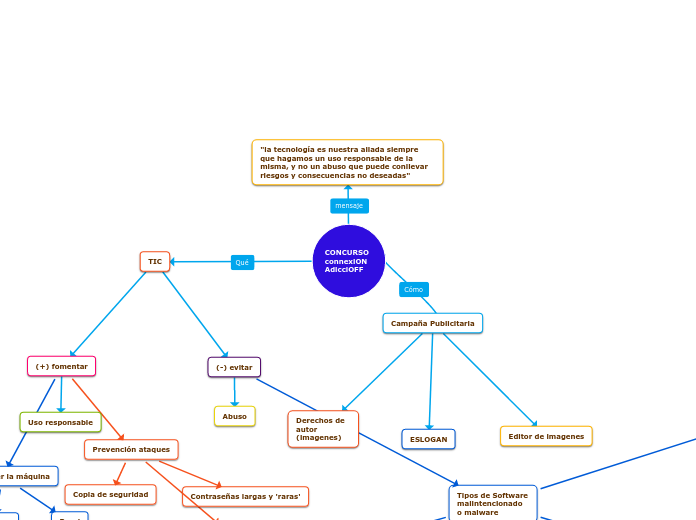

CONCURSOconnexiON AdicciOFF

por Samuel Aresté de las Heras

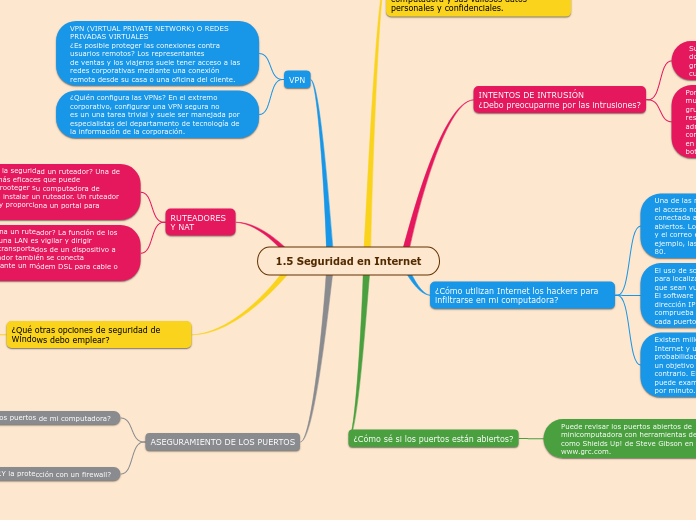

1.5 Seguridad en Internet

por Ximena Hernández López

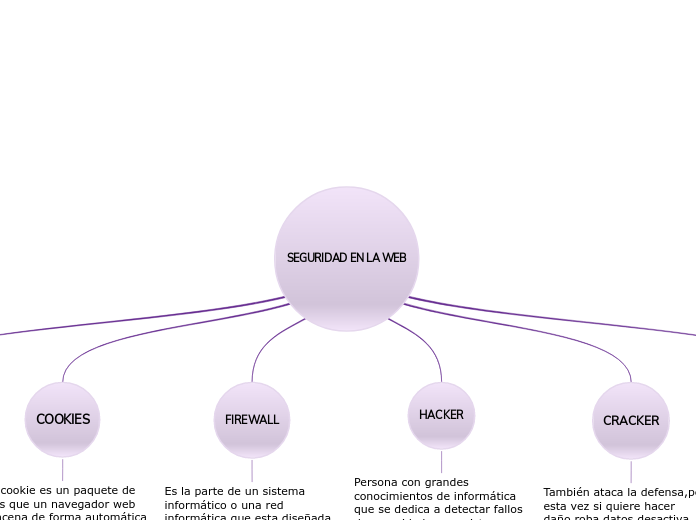

SEGURIDAD EN LA WEB

por Fabiola Vega

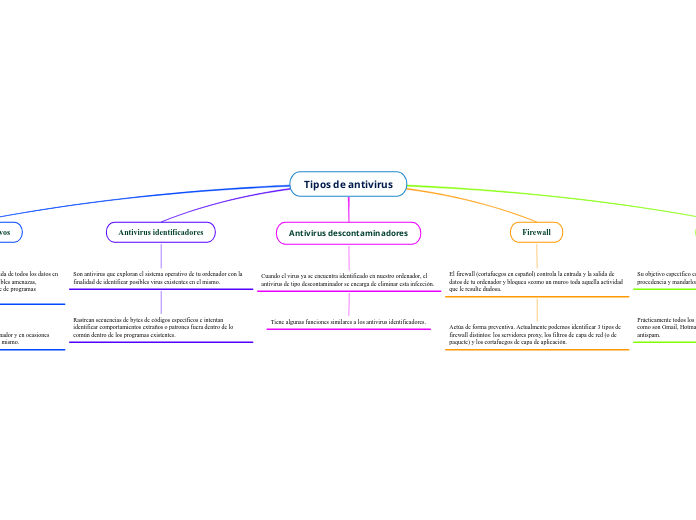

Tipos de antivirus

por Miguel Ureña

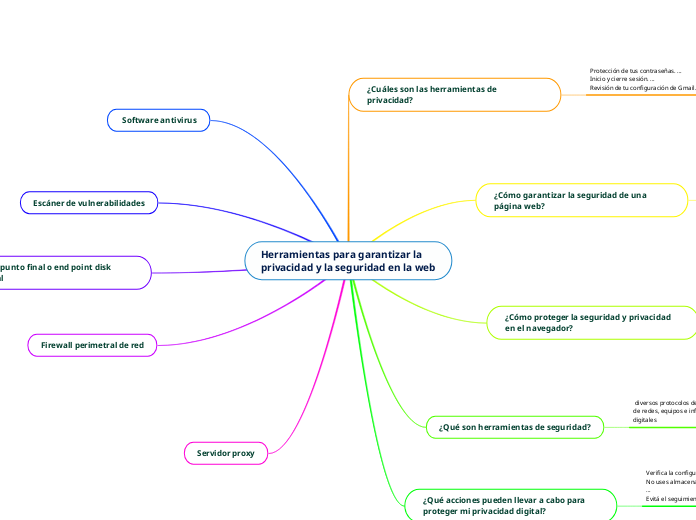

Herramientas para garantizar la privacidad y la seguridad en la web

por MARIA JOSE PORTOCARRERO LOPEZ

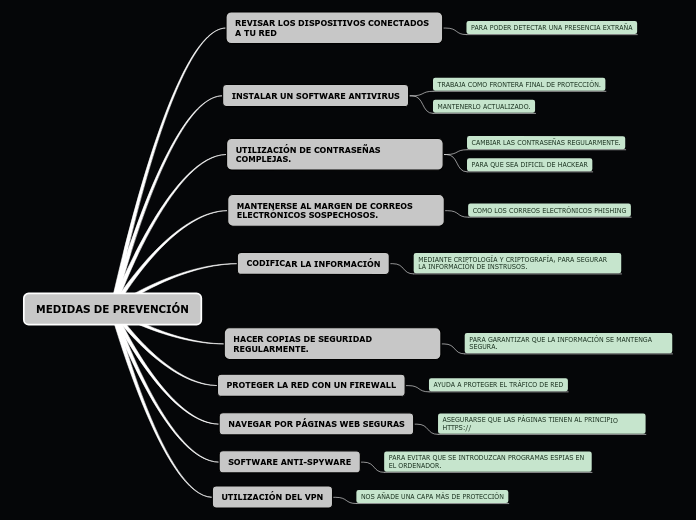

MEDIDAS DE PREVENCIÓN

por Pablo Blanco

Herramientas de administracion de discos

por Andres Rivera

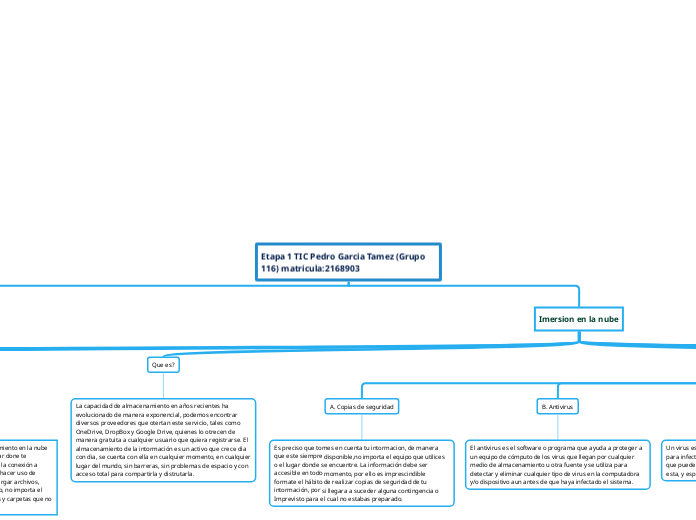

Etapa 1 TIC Pedro Garcia Tamez (Grupo 116) matricula:2168903

por Pedro Garcia T.

Herrramientas de Sofware

por valentina ochoa

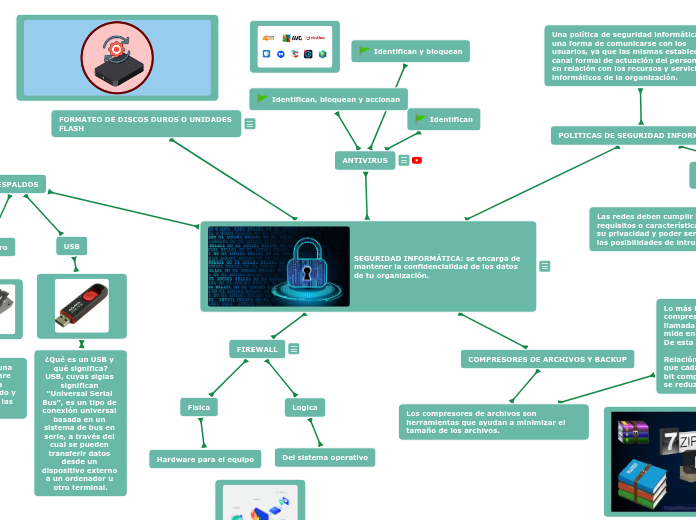

SEGURIDAD INFORMÁTICA: se encarga de mantener la confidencialidad de los datos de tu organización.

por Yesli Tec

sofwared

por Yefer Posada

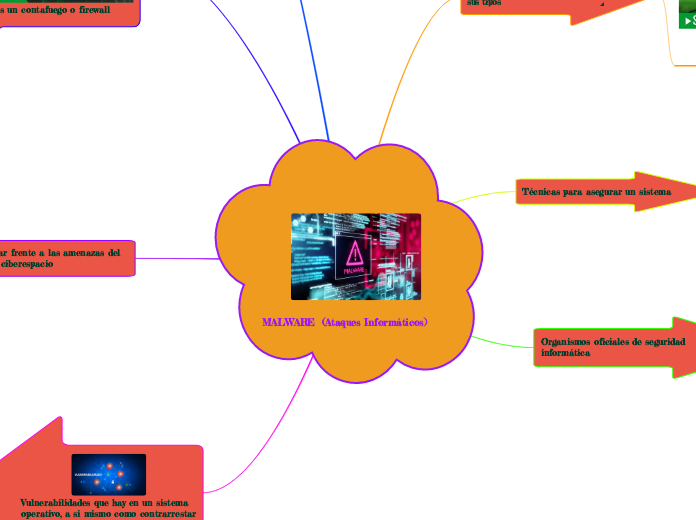

MALWARE (Ataques Informáticos)

por NELSON LAYME MAMANI

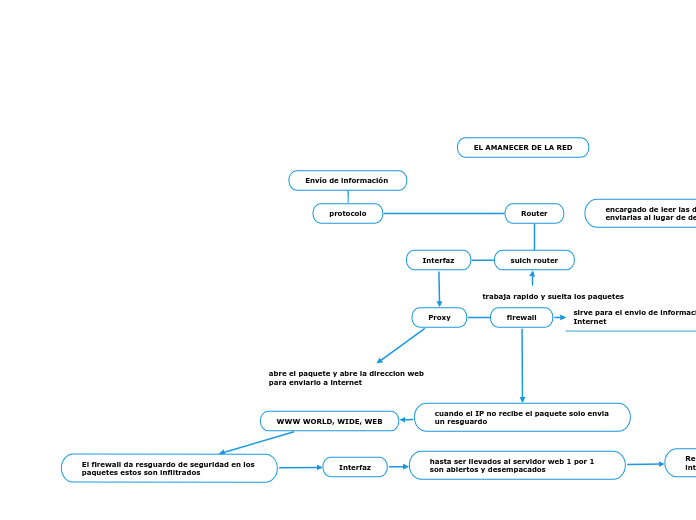

Envío de información

por Glenda Ordóñez

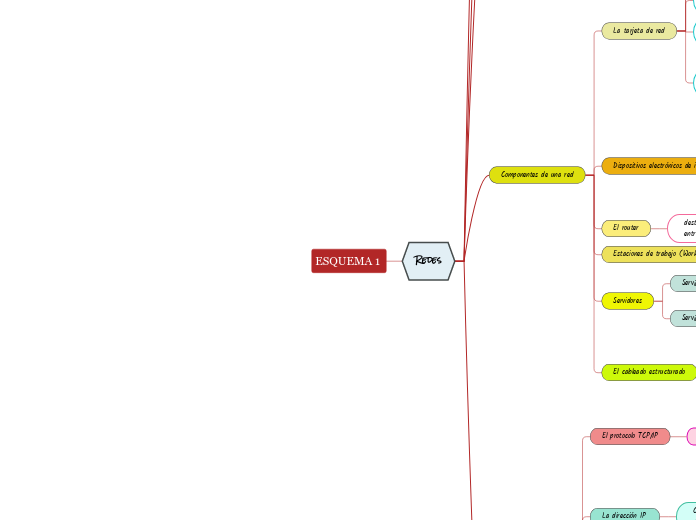

ESQUEMA 1

por Beatriz sanchez

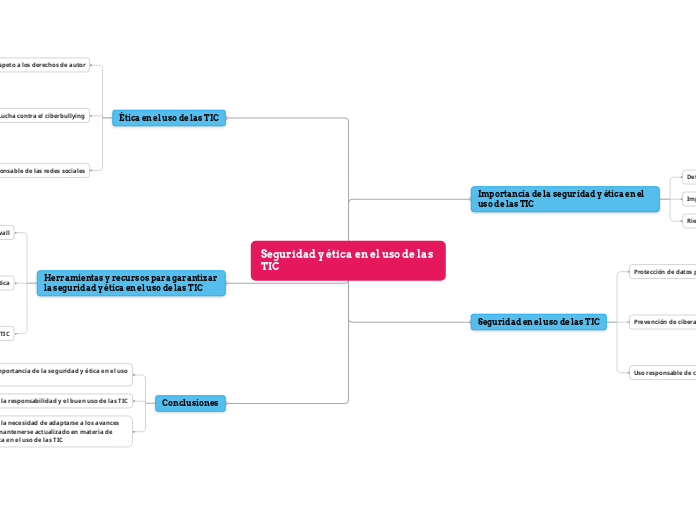

Seguridad y ética en el uso de las TIC

por Freddy Jumbo

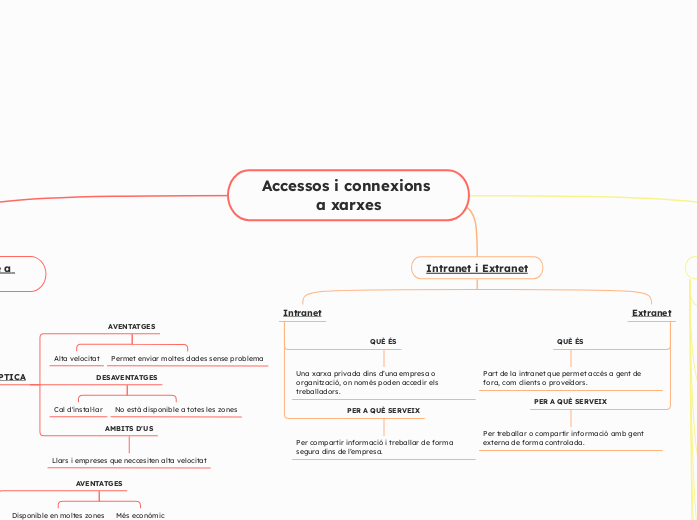

Accessos i connexions a xarxes

por Victor Cubero