realizată de Никитин Клим 6 luni în urmă

75

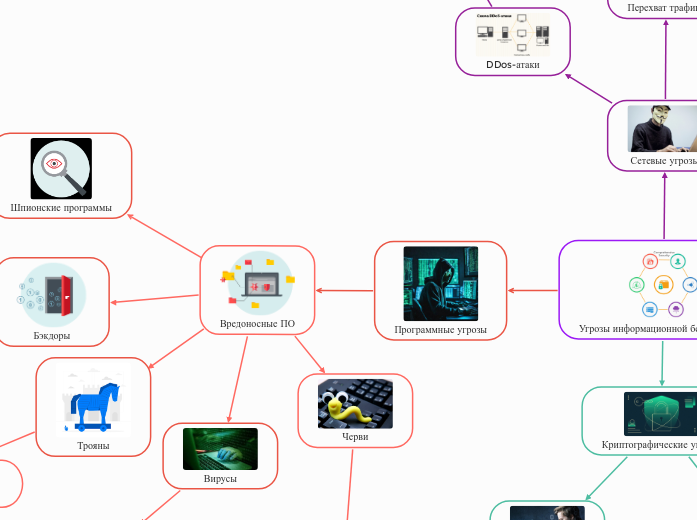

Вредоносные ПО

Информационная безопасность сталкивается с множеством угроз, включая разнообразные виды вредоносного программного обеспечения. Трояны и вирусы маскируются под легитимные программы, заражая системы и распространяя свои копии.