Ataques Hărți Mentale - Galeria publică

Explorați vasta noastră colecție publică de ataques hărți mentale create de utilizatorii Mindomo din întreaga lume. Aici, puteți găsi toate diagramele publice legate de ataques. Puteți vizualiza aceste exemple pentru a obține puțină inspirație. Unele diagrame vă oferă, de asemenea, dreptul de a le copia și edita. Această flexibilitate vă permite să folosiți aceste hărți mentale ca șabloane, economisind timp și oferindu-vă un punct de plecare solid pentru munca dvs. Puteți contribui la această galerie cu propriile diagrame, odată ce le faceți publice, și puteți fi o sursă de inspirație pentru alți utilizatori și să fiți inclus aici.

como se forma el suelo

după jansy suares

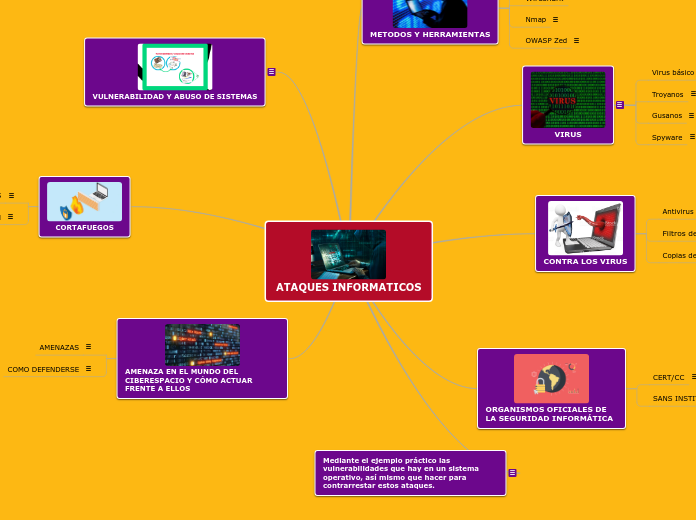

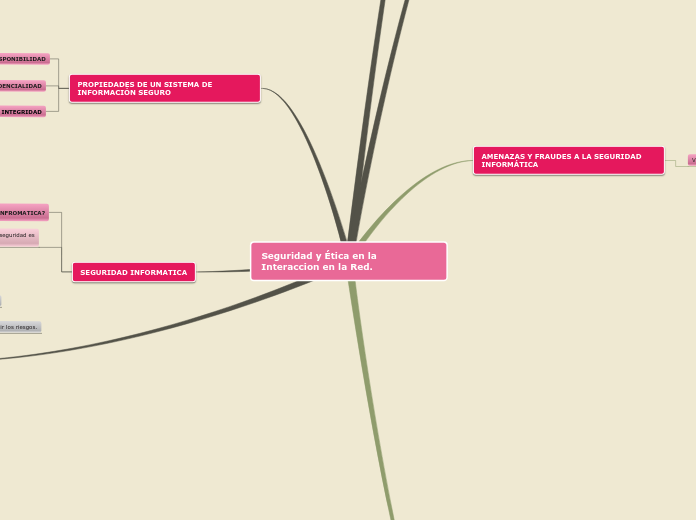

ATAQUES INFORMATICOS

după Lizbeth moreno

Seguridad de Redes Computadoras

după carlos suazo

ORGANIZACION DOCUMENTOS ELECTRONICOS

după ANDERSON RODRIGUEZ CANTOR

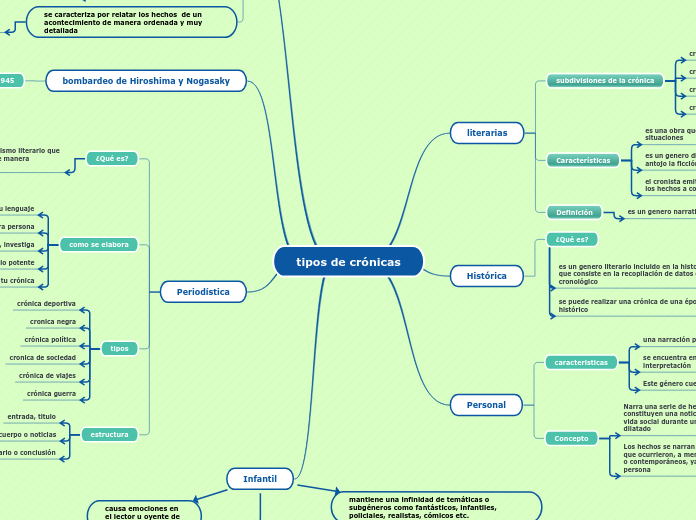

tipos de crónicas

după Nicole Moreno

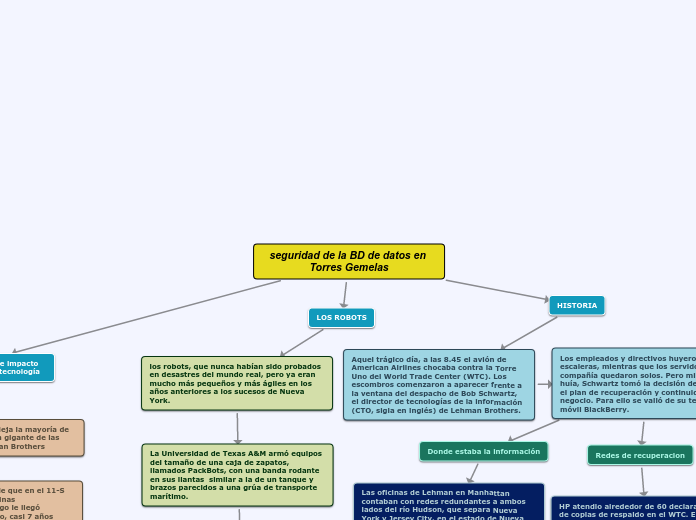

seguridad de la BD de datos en Torres Gemelas

după Daniel Constanza

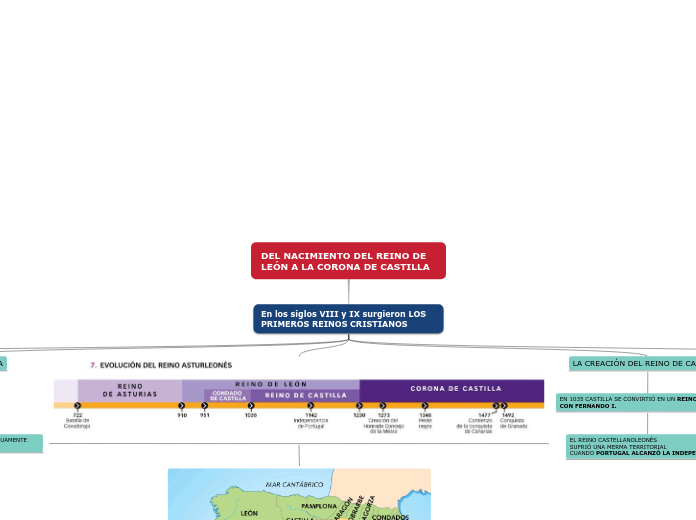

DEL NACIMIENTO DEL REINO DE LEÓN A LA CORONA DE CASTILLA

după S MV

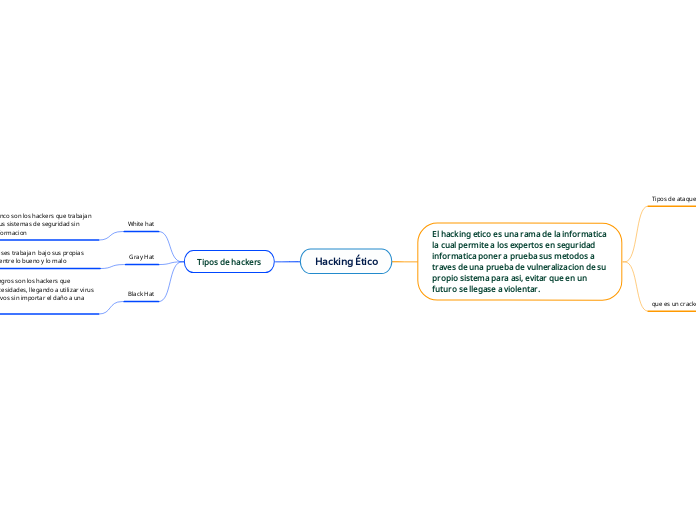

Hacking Ético

după Ricardo Gutierrez

GUERRA DE MERCADOTECNIA

după Juan Pablo S.

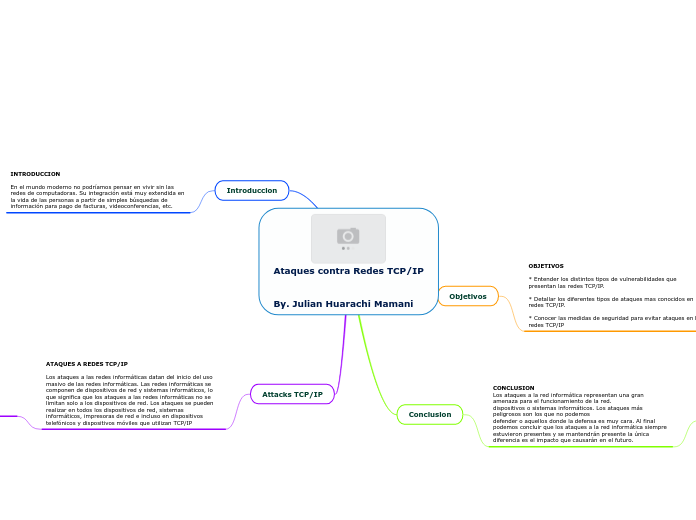

Ataques contra redes TCP-IP

după Walter Corea

Políticas de Seguridad Informática

după ana araúz

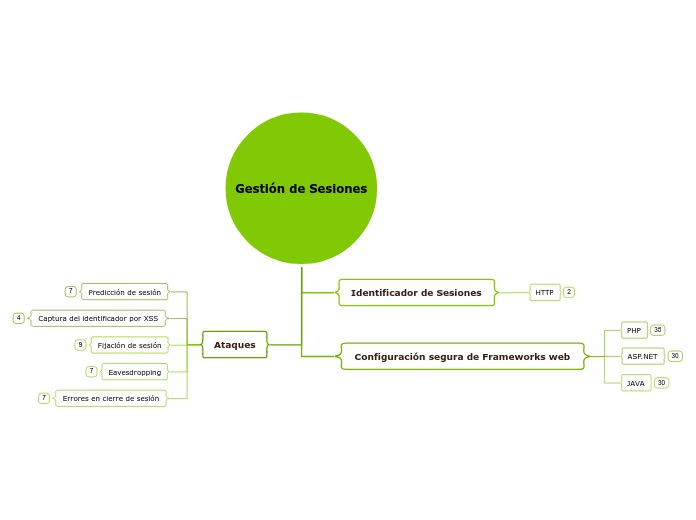

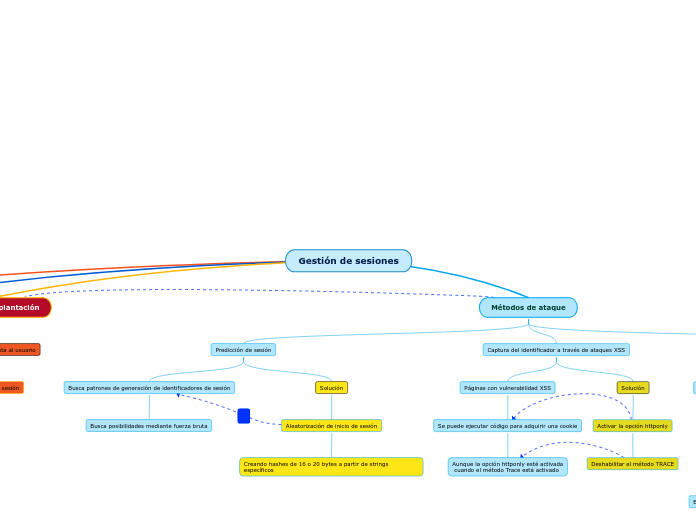

Gestión de Sesiones

după Raúl Méndez Jiménez

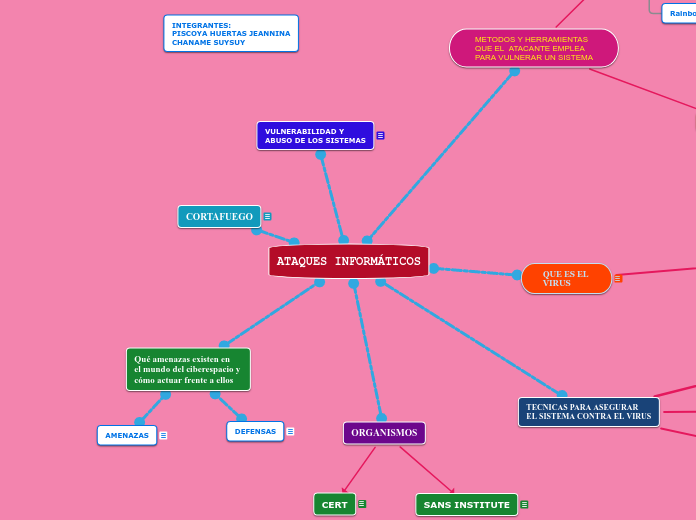

ATAQUES INFORMÁTICOS

după Jeannina Nicohl

Seguridad en Redes de Computadores

după Aldo Cabrera

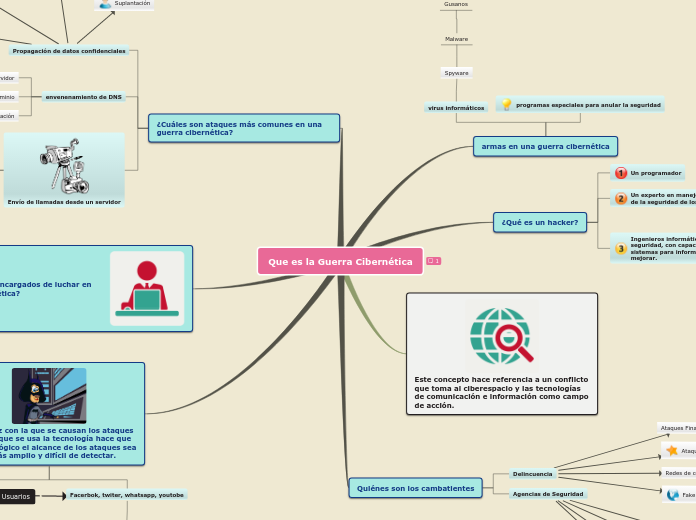

Que es la Guerra Cibernética

după Aura Báez

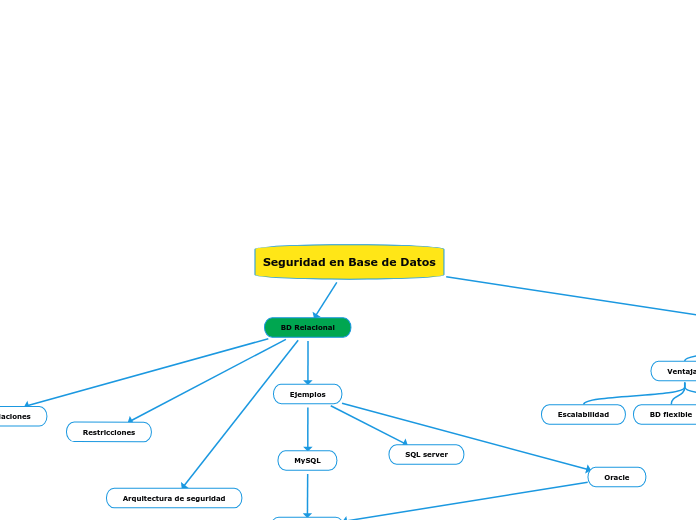

Seguridad en Base de Datos

după Gustavo Rodríguez

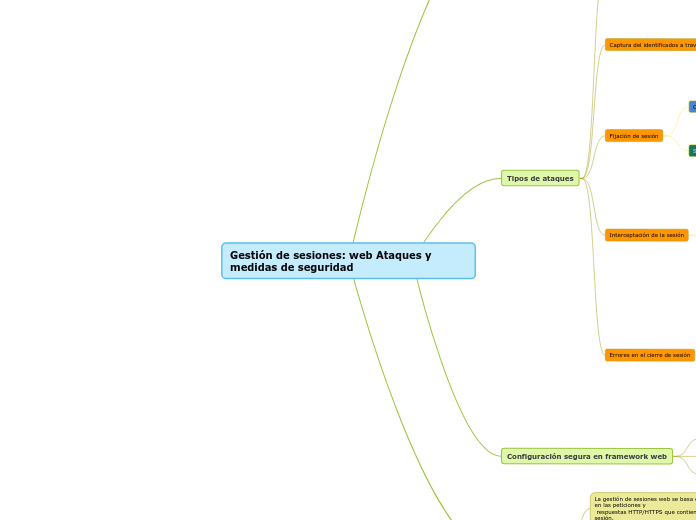

Gestión de sesiones: web Ataques y medidas de seguridad

după Daniel Gálvez Delgado

Trabajo SSH

după Alan R.A

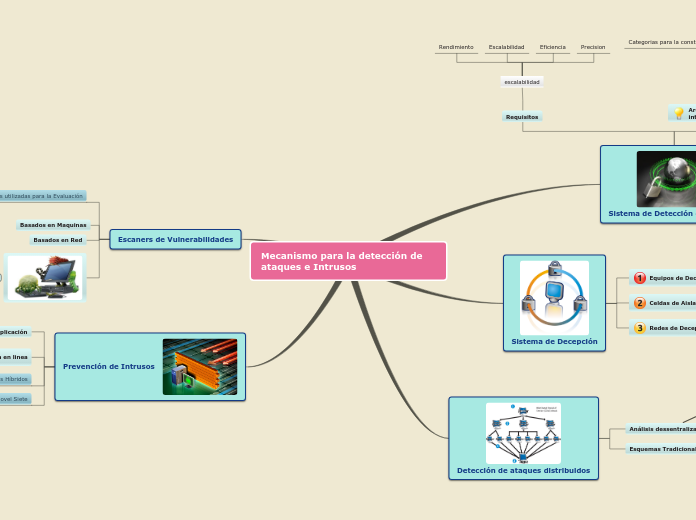

Mecanismo Para la deteccion de ataques e intrusos

după Ramiro Antonio Leiva

Sobre Cobit

după Matias Fry

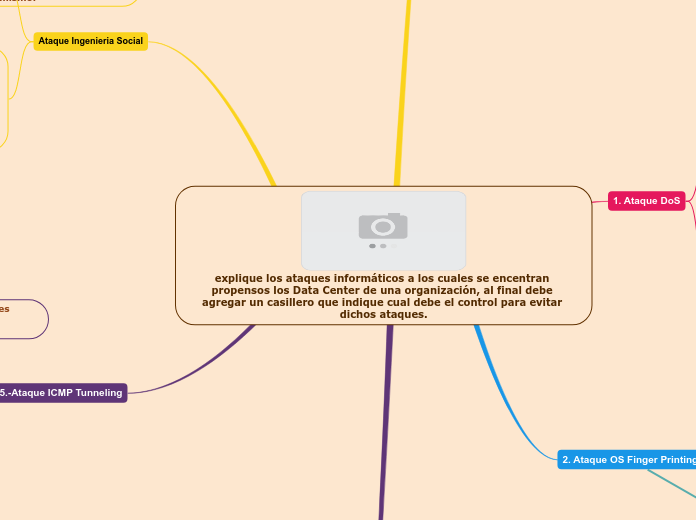

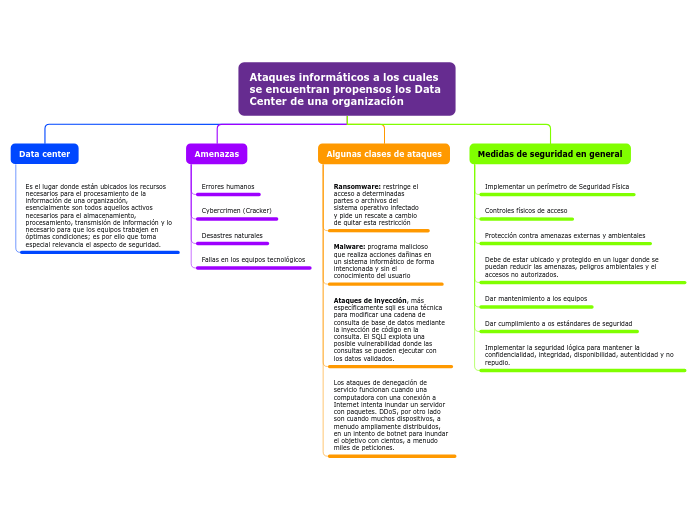

explique los ataques informáticos a los cuales se encentran propensos los Data Center de una organización, al final debe agregar un casillero que indique cual debe el control para evitar dichos ataques.

după pablo correa

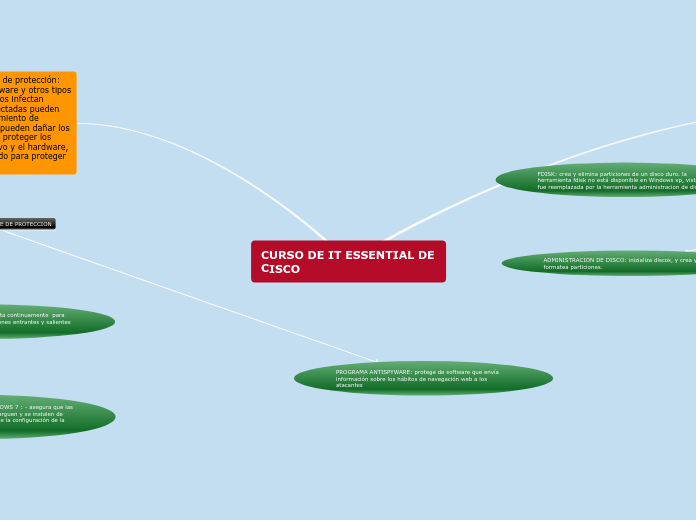

CURSO DE IT ESSENTIAL DE CISCO

după yeimi alejandra restrepo hernandez

Ataques contra redes TCP-IP

după Jose Fernando Valle Diaz

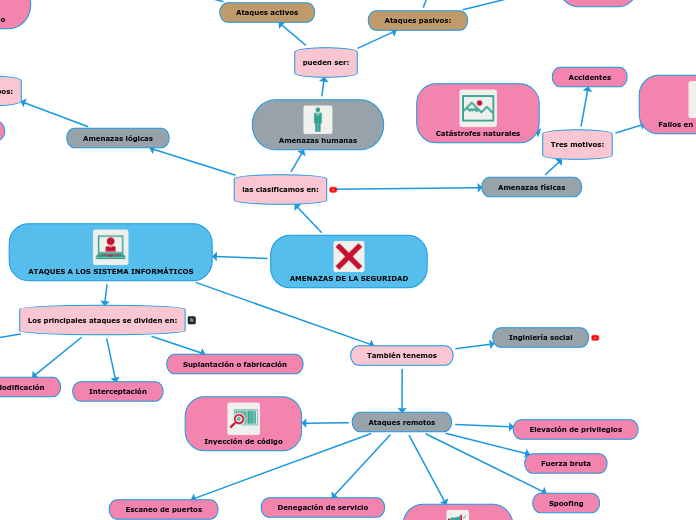

AMENAZAS DE LA SEGURIDAD

după MARTIN CARBONELL MARTIN CARBONELL

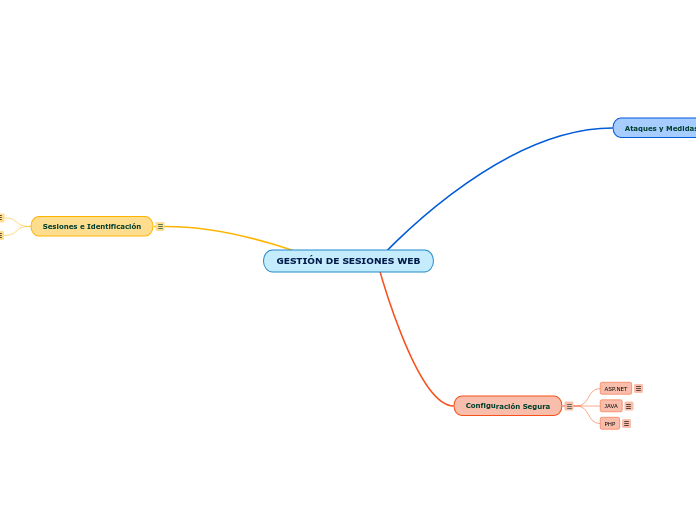

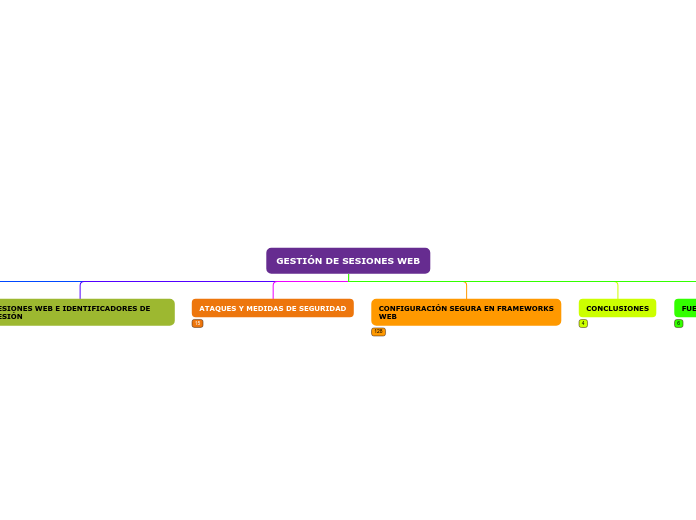

GESTIÓN DE SESIONES WEB

după Manuel Santos

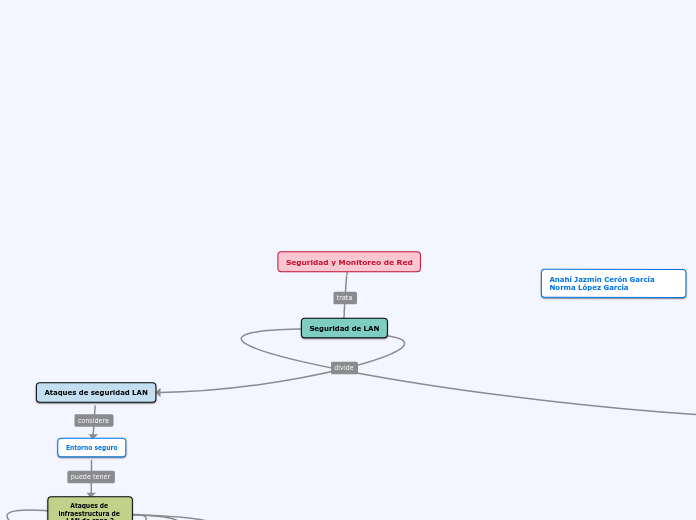

Seguridad y Monitoreo de Red

după Norma López García

Seguridad de los Sistemas de Información Industrial

după Luis Reyes

Mecanismos Para la Detención de Intrusos

după carlos suazo

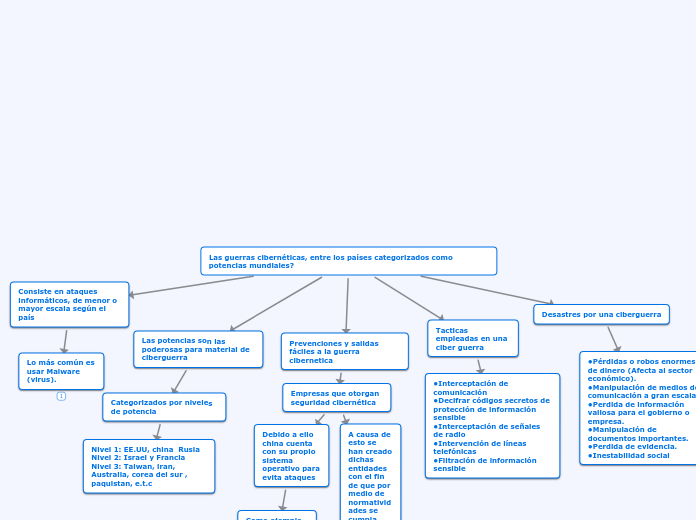

Las guerras cibernéticas, entre los países categorizados como potencias mundiales?

după Paola Lizth

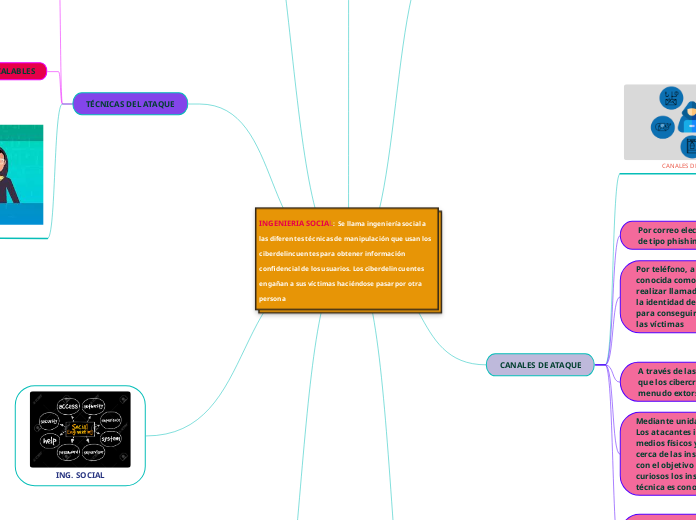

INGENIERIA SOCIAL: Se llama ingeniería social a las diferentes técnicas de manipulación que usan los ciberdelincuentes para obtener información confidencial de los usuarios. Los ciberdelincuentes engañan a sus víctimas haciéndose pasar por otra persona

după JACQUELINE WILSON PALMA

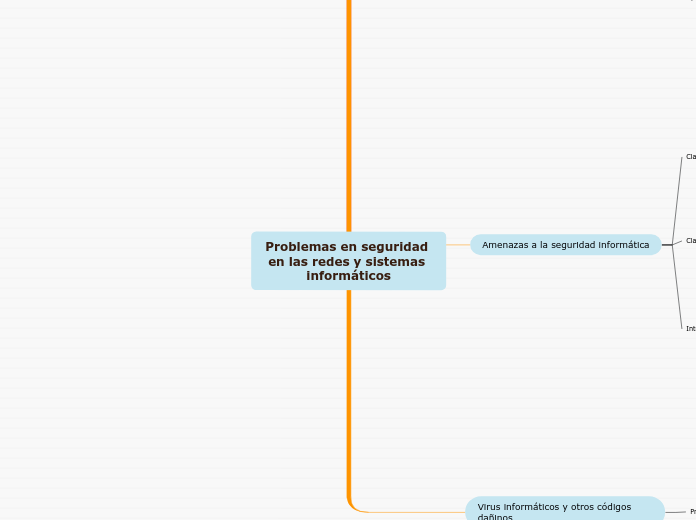

Problemas en seguridad en las redes y sistemas informáticos

după Saul Alejando Garcia Aguilar

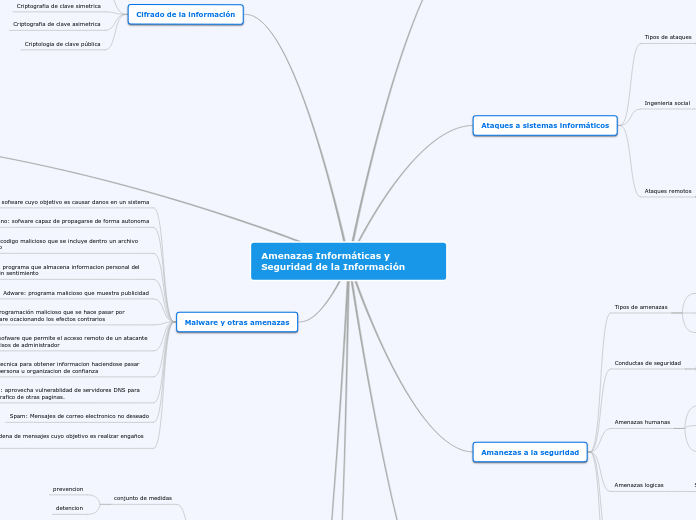

Amenazas Informáticas y Seguridad de la Información

după Sebastian Pinzon Prieto

Seguridad Del Sistema

după Wendy Peraza

Organigrama arbol

după Manuel Jesús González Gallardo

A1_U3 Manuel Gómez Verdugo

după Manuel Gomez Verdugo

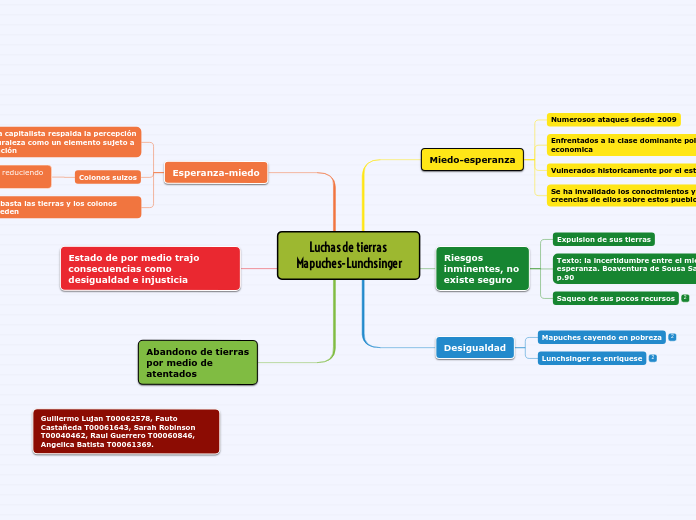

Luchas de tierras Mapuches-Lunchsinger

după Guillermo Lujan

mipresentacion

după Julián Huarachi

Seguridad en Redes de Computadores-971051070

după Francisco Julian Cruz Martinez

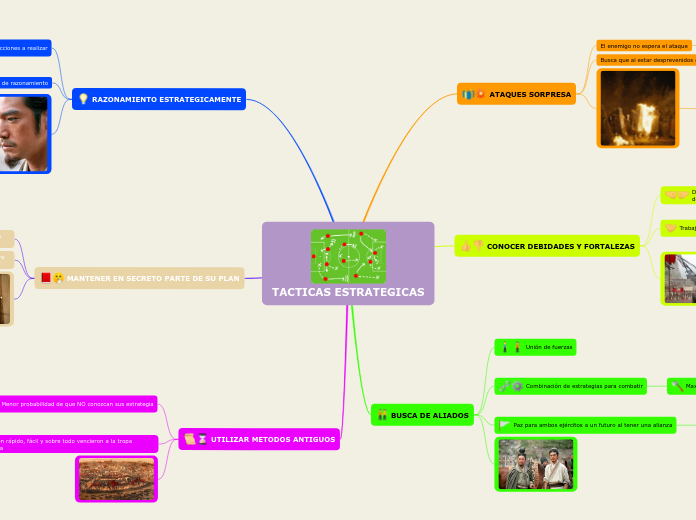

TACTICAS ESTRATEGICAS

după Yoselin Miranda

La Seguridad en la Organización.

după Laura Patricia Reyes Guillén

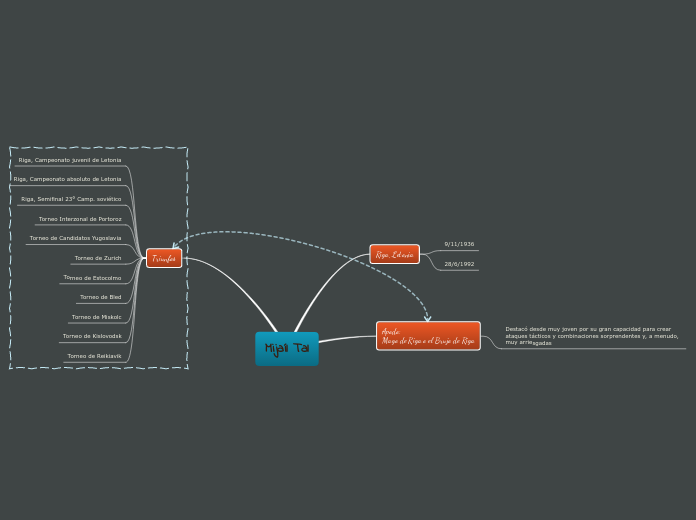

Mijaíl Tal

după Gabriel Darío Castllo Suescún

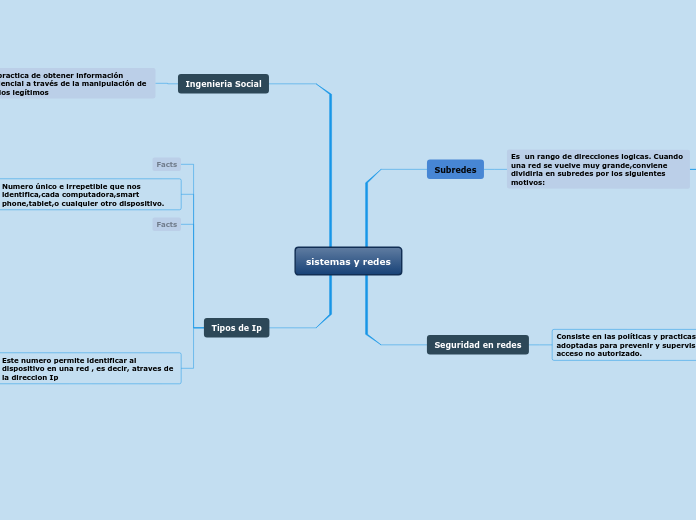

sistemas y redes

după Mateo Toapanta

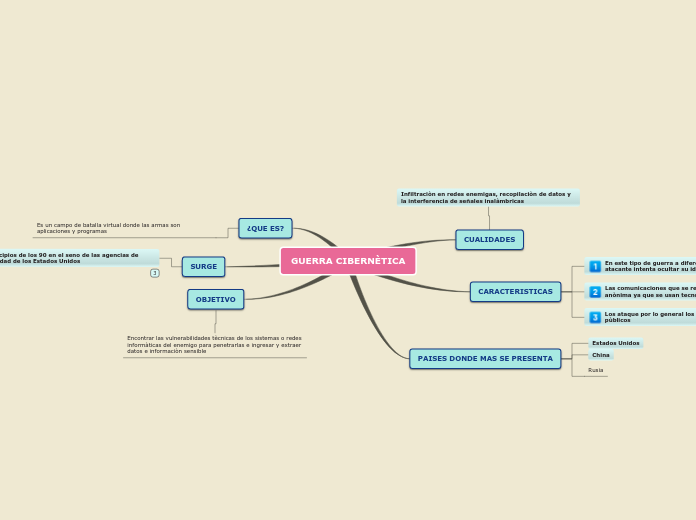

GUERRA CIBERNÈTICA

după angie lorena lopez

Organigrama arbol

după Israel Sánchez

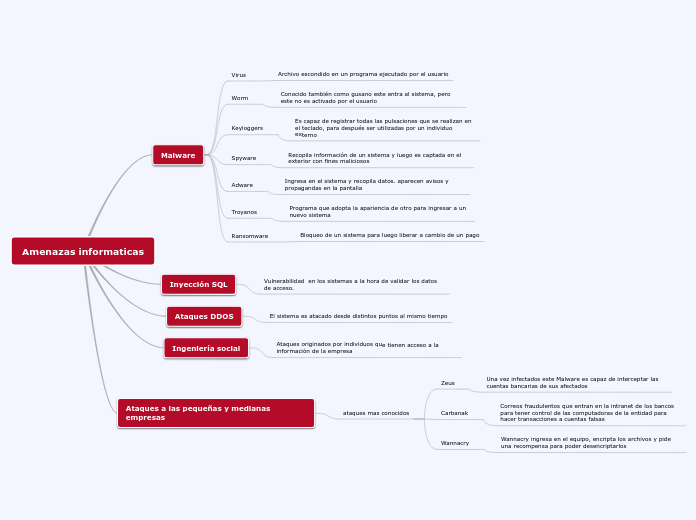

Amenazas informaticas

după Deimer Garcia

Hacking Ético

după El Men Del GG

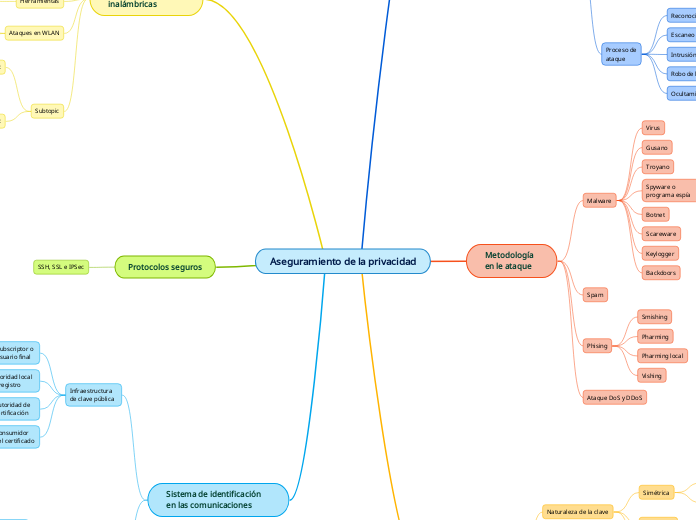

Aseguramiento de la privacidad

după Remigio Andújar Sánchez

Sample Mind Map

după mercedes tirado

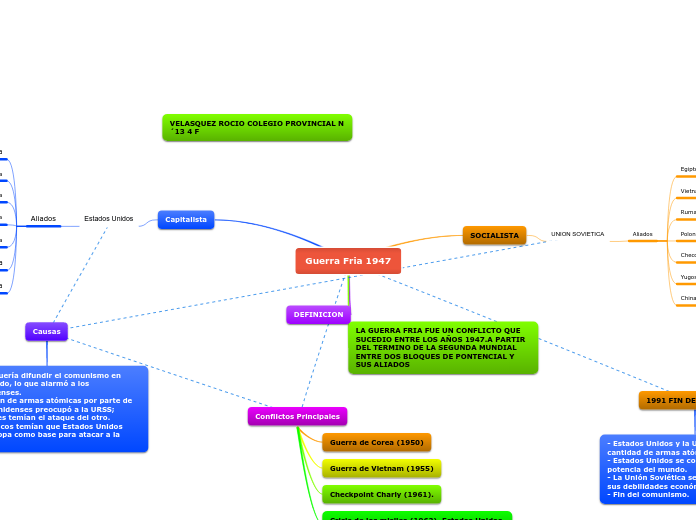

Guerra Fria 1947

după ROCÍO VELASQUÉZ

Mecanismos para la deteccion de ataques e intrusiones

după Reymer Ariel Vasquez Interiano

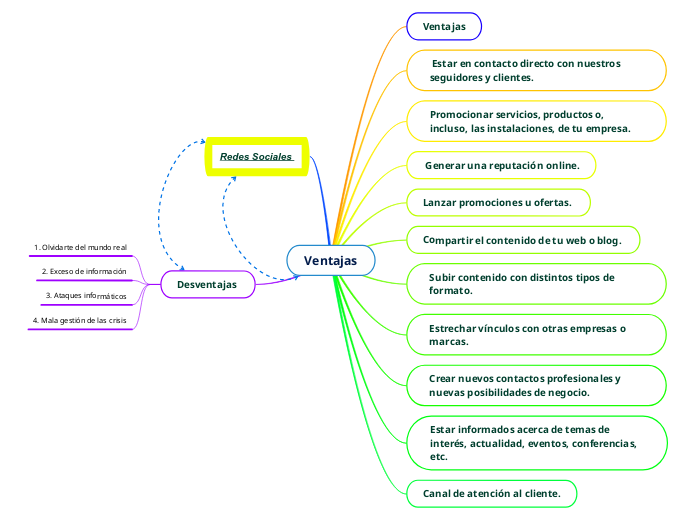

Ventajas

după Roy Chila

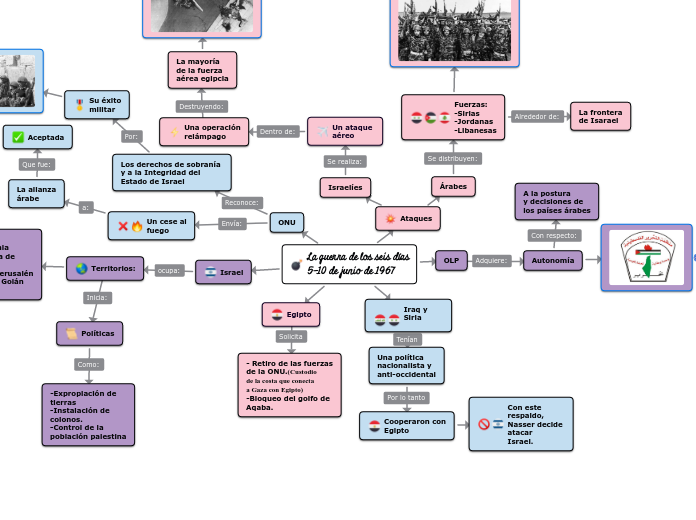

La guerra de los seis días 5-10 de junio de 1967

după Melany Caiza

seguridad en redes de computadora

după maria ivonne tinoco ponce

Detección de ataques e intrusiones

după Jerry Sarmiento

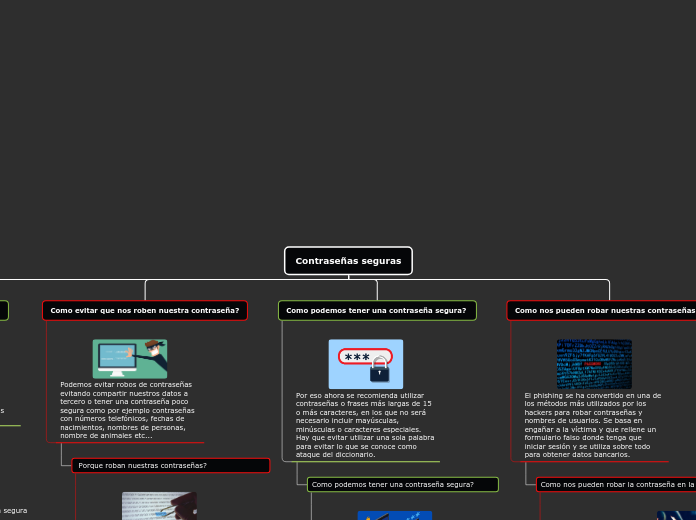

Contraseñas seguras

după Samuel Moreno

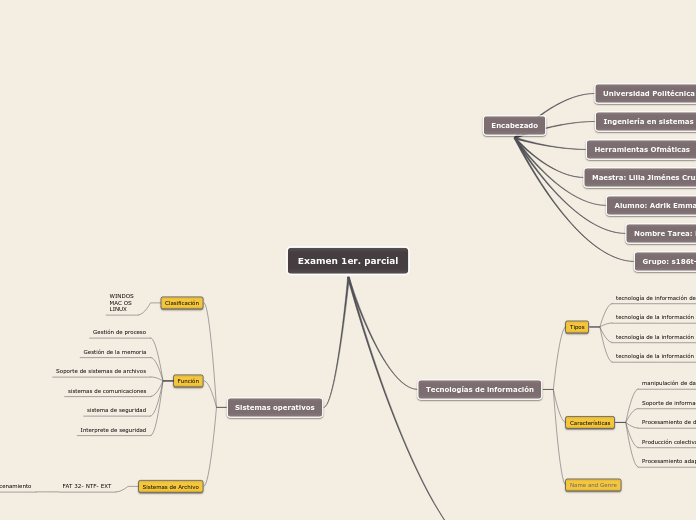

Examen 1er. parcial

după Adrik Emmanuel Duran Narvaez

james cabrera 3

după James Cabrera

Ciberdelitos en empresas

după sebastian martinez

Mapa3

după Alexis Rodriguez

Proteccion de la Informacion

după Esmy Yamileth Pineda Villeda

Organigrama

după Damian Ledesma

Seguridad del Sistema - Módulo 3

după Karina Julissa Aronne Ordoñez

Sample Mind Map

după Justo Enrique Valentin Ordoñez

Mapa modulo 3

după Karim Nazar

Mapa 1 - Mecanismos para la deteccion de ataques e intrusiones

după Elías Aguilar

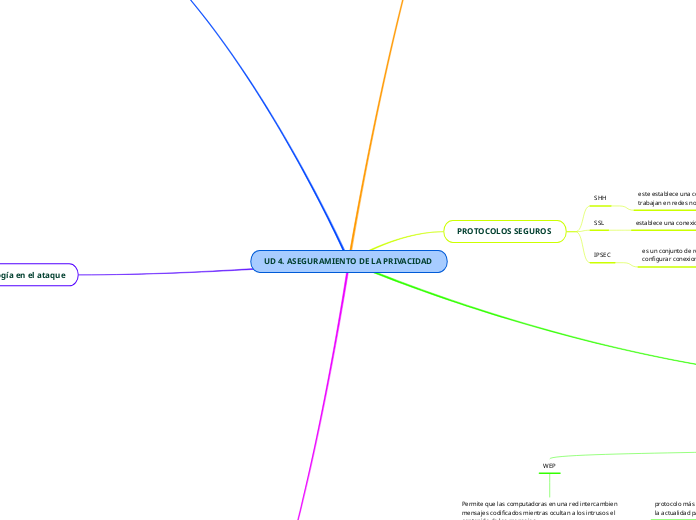

UD 4. ASEGURAMIENTO DE LA PRIVACIDAD

după David Morales Cía

La Seguridad un Objetivo Global

după Cesia Eunice Moya Montoya

Mecanismo para Detecta Ataques

după Frank Rivera

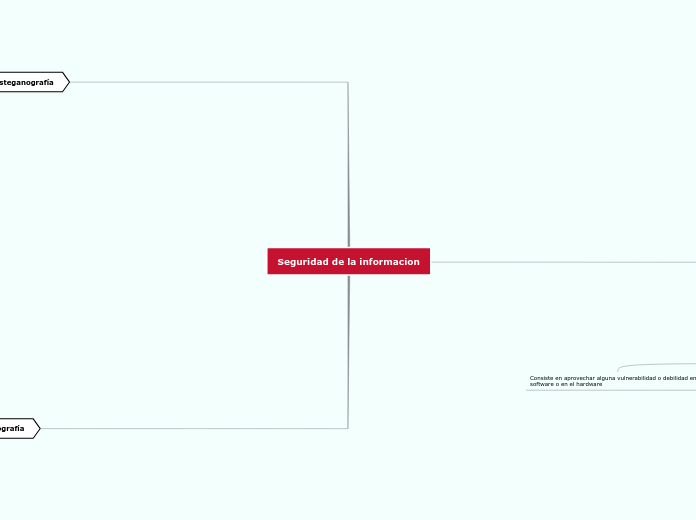

Seguridad de la informacion

după Alejandro Contreras

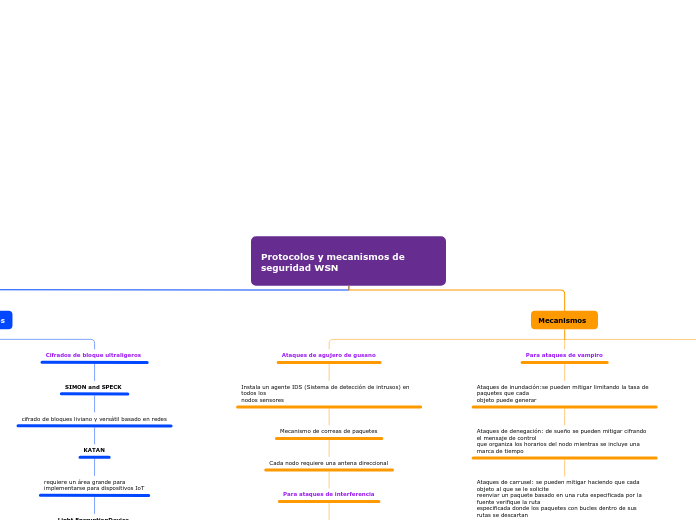

Protocolos y mecanismos de seguridad WSN

după Luis Eduardo Betancourt Cruz

Seguridad en redes de computadora

după kevin brandon nieto elvir

Seguridad en redes

după Maynor Alexis Interiano Rivera

Seguridad

după nacho alvarez

Seguiridad de redes en computadoras

după Anuar Mejia

Seguridad de Redes de Computadora

după Frank Rivera

Mecanimos de proteccion

după maria ivonne tinoco ponce

mapa 3 - seguridad en redes de computadora

după Elías Aguilar

Modulo 4

după christian will

Seguridad computacional

după Henrry Josué López López

Aseguramiento de la privacidad

după Sergio Aicardo Peinado

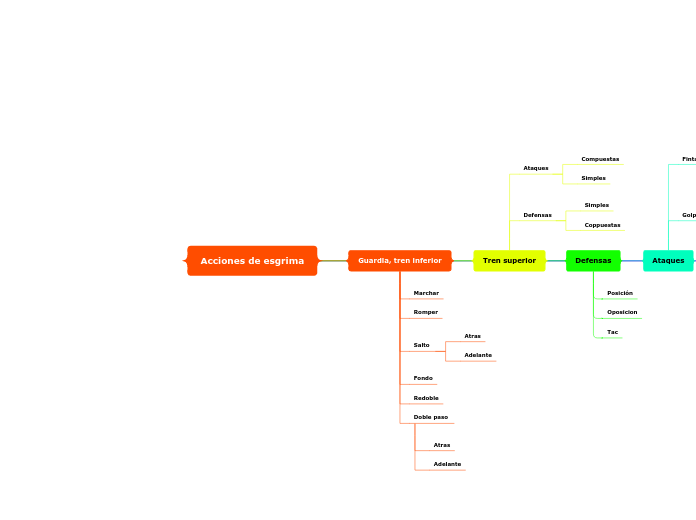

Acciones de esgrima

după Emilio Martínez

segurida de redes de computadoras

după jeferson paz

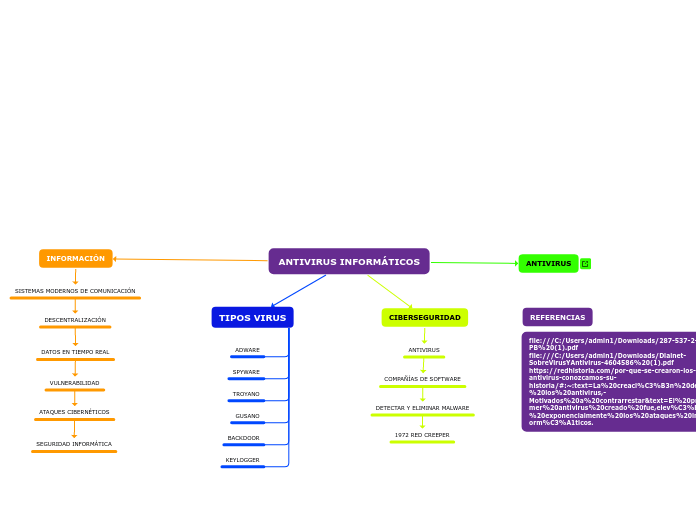

ANTIVIRUS INFORMÁTICOS

după Juan Diego Renal Florez

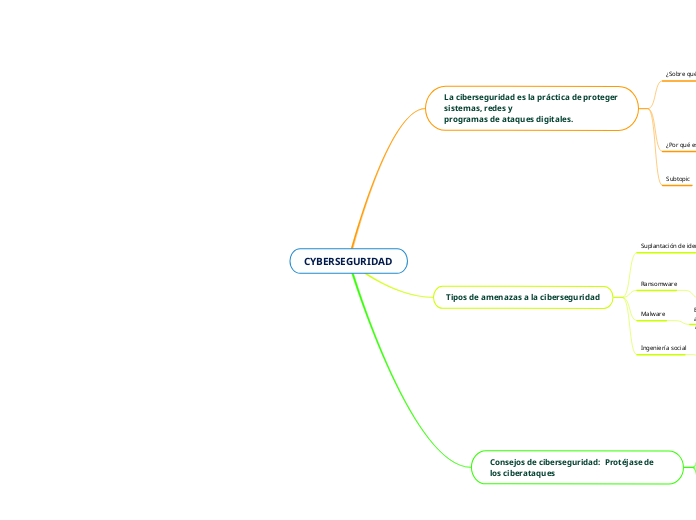

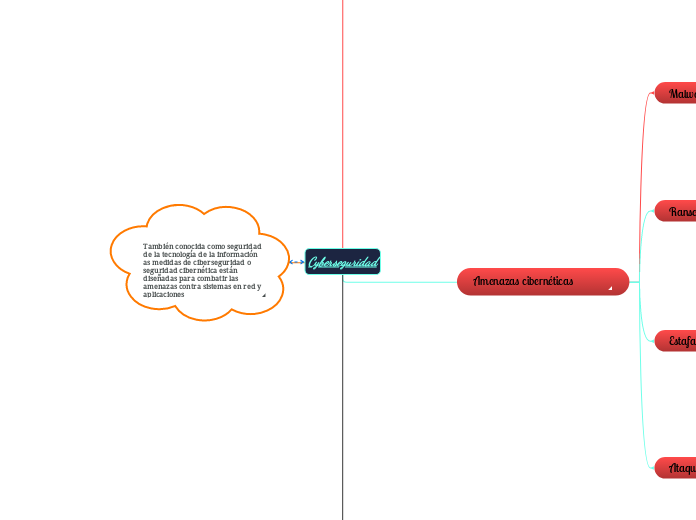

CYBERSEGURIDAD

după Leonardo Baca

Cyberseguridad

după Cindy Jovita conde Cusihuaman

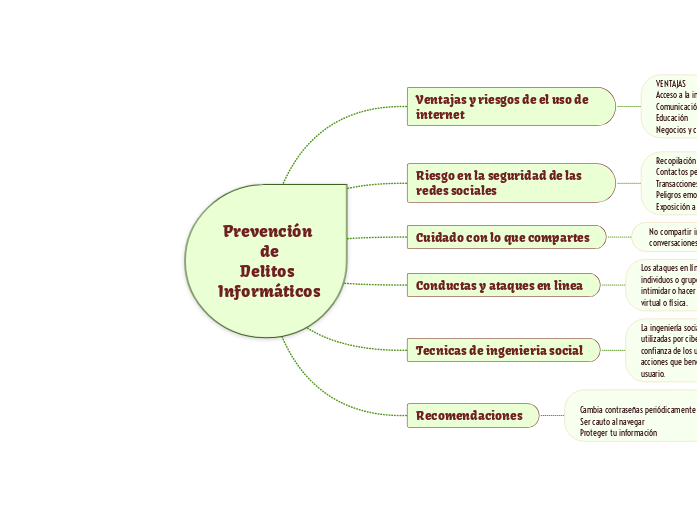

Act20_1AMEC_AGH_Delitos

după Alejandro Garrido

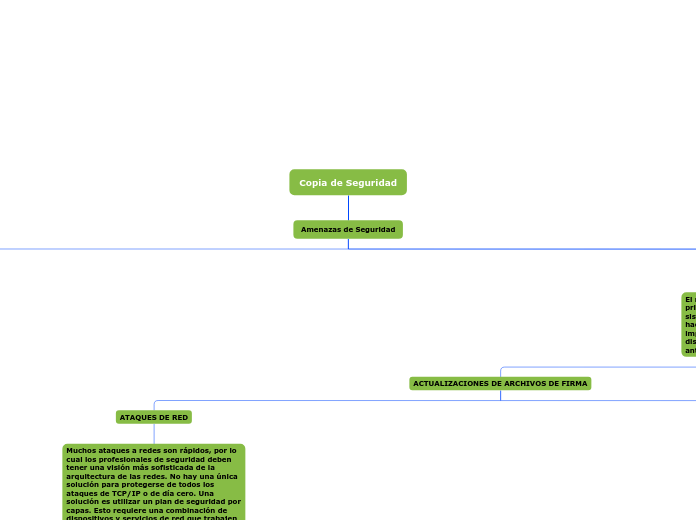

Copia de Seguridad

după TOMAS JOSE QUINTANA DELGADO