realizată de Christian Carballo Ibáñez 3 ani în urmă

167

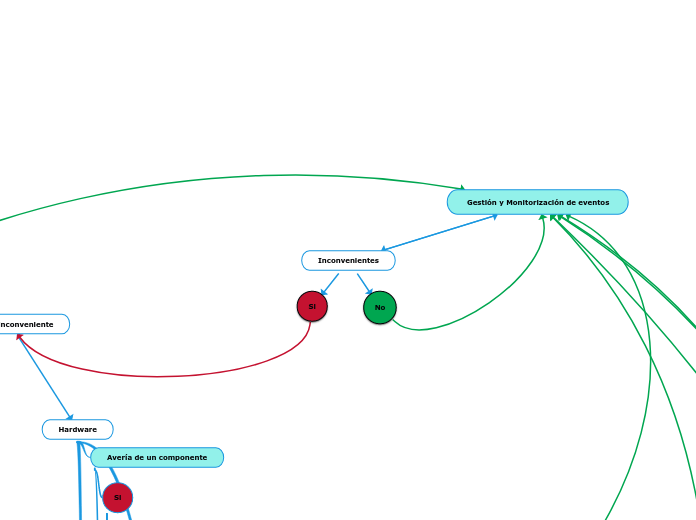

Inconvenientes

Es esencial implementar un sistema de gestión y monitorización de eventos para prevenir y manejar problemas como la pérdida de información, fallos del sistema, infecciones de malware, y ataques en la red.