по Nuria Toapanta 4 лет назад

367

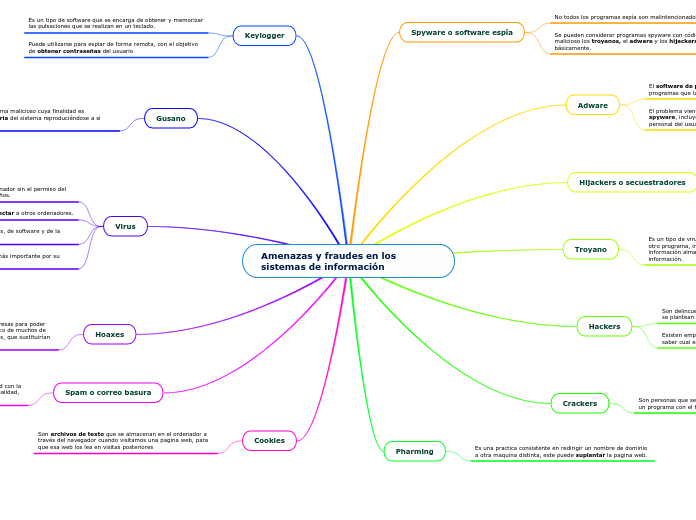

Amenazas y fraudes en los sistemas de información

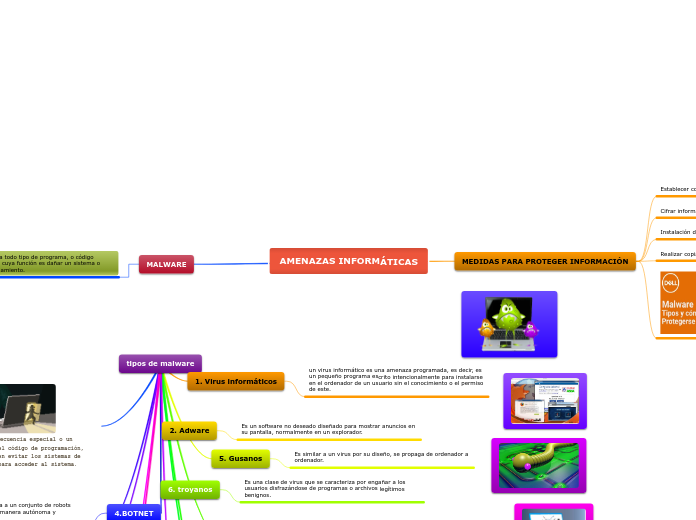

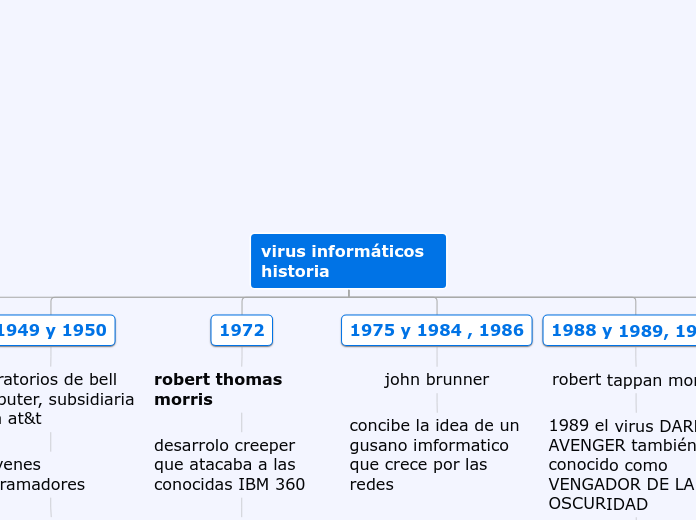

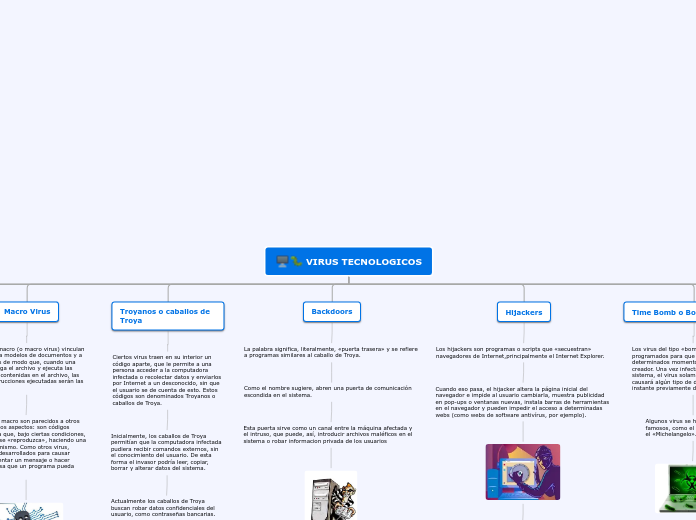

El documento aborda diversas amenazas y fraudes presentes en los sistemas de información, destacando el spyware, que puede incluir troyanos, adware e hijackers. Los hijackers secuestran otros programas para modificar su comportamiento, mientras que los virus son la amenaza más conocida, capaces de replicarse y dañar sistemas sin permiso del usuario.