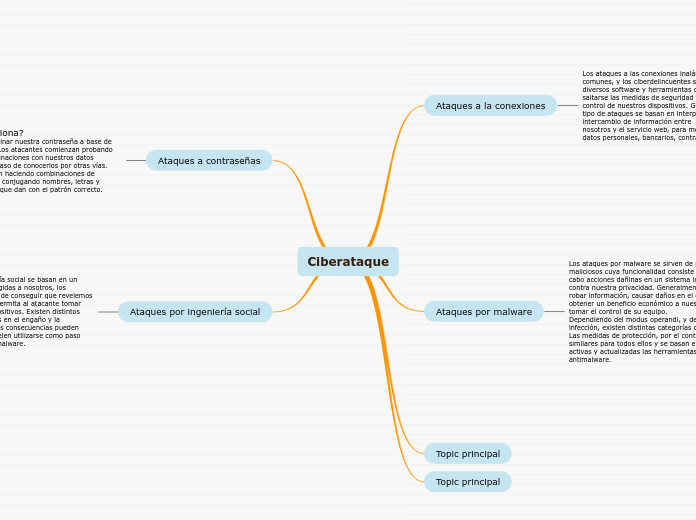

Ciberataque

Ataques por ingeniería social

Los ataques por ingeniería social se basan en un conjunto de técnicas dirigidas a nosotros, los usuarios, con el objetivo de conseguir que revelemos información personal o permita al atacante tomar control de nuestros dispositivos. Existen distintos tipos de ataques basados en el engaño y la manipulación, aunque sus consecuencias pueden variar mucho, ya que suelen utilizarse como paso previo a un ataque por malware.

¿Cómo funciona?

Se tratan de tres ataques basados en ingeniería social muy similares en su ejecución. De forma general, el ciberdelincuente enviará un mensaje suplantando a una entidad legítima, como puede ser un banco, una red social, un servicio técnico o una entidad pública, con la que nos sintamos confiados, para lograr su objetivo. Estos mensajes suelen ser de carácter urgente o atractivo, para evitar que apliquen el sentido común y se lo piensen dos veces.

¿Cómo me protejo?

El principal consejo es ser precavido y leer el mensaje detenidamente, especialmente si se trata de entidades con peticiones urgentes, promociones o chollos demasiado atractivos. Además, otras pautas que podemos seguir para evitar ser víctima de un phishing son:

• Detectar errores gramaticales en el mensaje. Y, si se trata de un asunto urgente o acerca de una promoción muy atractiva, es muy probable que se trate de un fraude.

• Revisar que el enlace coincide con la dirección a la que apunta. Y, en cualquier caso, debemos ingresar la url nosotros directamente en el navegador, sin copiar y pegar.

• Comprobar el remitente del mensaje, o asegurarnos de que se trata de un teléfono legítimo.

• No descargar ningún archivo adjunto y analizarlo previamente con el antivirus. En caso de vishing, no debemos descargar ningún archivo que nos haya solicitado el atacante, ni ceder el control de nuestro equipo por medio de algún software de control remoto. • No contestar nunca al mensaje y eliminarlo.

Ataques a contraseñas

¿Cómo funciona?

Consiste en adivinar nuestra contraseña a base de

ensayo y error. Los atacantes comienzan probando diferentes combinaciones con nuestros datos personales, en caso de conocerlos por otras vías. Luego, continúan haciendo combinaciones de palabras al azar, conjugando nombres, letras y números, hasta que dan con el patrón correcto.

¿Cuál es su objetivo?

El objetivo de los ciberdelincuentes siempre será conseguir la información almacenada en nuestras cuentas. Dependiendo de si se trata de un correo electrónico, con el que obtener datos personales y contactos; una red social, con la que poder suplantar nuestra identidad; o datos bancarios, con los que llevar a cabo transferencias a su cuenta o realizar compras sin nuestro consentimiento, el atacante hará uso de esta información para su propio beneficio.

Topic principal

Ataques por malware

Los ataques por malware se sirven de programas

maliciosos cuya funcionalidad consiste en llevar a cabo acciones dañinas en un sistema informático y contra nuestra privacidad. Generalmente, buscan robar información, causar daños en el equipo, obtener un beneficio económico a nuestra costa o tomar el control de su equipo.

Dependiendo del modus operandi, y de la forma de infección, existen distintas categorías de malware. Las medidas de protección, por el contrario, son muy similares para todos ellos y se basan en mantener activas y actualizadas las herramientas de protección antimalware.

Utiliza un antivirus para analizar todas las evitar acabar infectado por malware. En descargas y archivos sospechosos. Debes mantenerlo siempre actualizado y activo. Mantén el sistema operativo, navegador y aplicaciones siempre actualizadas a su

última versión para evitar vulnerabilidades.

Utiliza contraseñas robustas y diferentes para proteger todas tus cuentas. Si es posible, utiliza la verificación en dos pasos u otro factor de autenticación. Desconfía de los adjuntos sospechosos, enlaces o promociones demasiado atractivas. La mayoría de los fraudes se basan en ataques de ingeniería social que pueden ser detectados aplicando el sentido común. Ten cuidado por dónde navegas. Utiliza solo webs seguras con https y certificado digital y utiliza el modo incógnito cuando no quieras dejar rastro. Descarga solo de sitios oficiales aplicaciones o software legítimo para 45 | 45 el caso de las aplicaciones, recuerda dar solo los permisos imprescindibles para sufuncionamiento. Evita conectarte a redes wifi públicas o a conexiones inalámbricas desconocidas. Especialmente cuando vayas a intercambiar

información sensible, como los datos bancarios. Y, en caso de que tengas que conectarte por una emergencia, trata de utilizar una VPN.

No compartas tu información personal

con cualquier desconocido ni la publiques

o guardes en páginas o servicios webs no

fiables. Haz copias de seguridad para minimizar el

impacto de un posible ciberataque.

Ataques a la conexiones

Los ataques a las conexiones inalámbricas son muy

comunes, y los ciberdelincuentes se sirven de diversos software y herramientas con las que saltarse las medidas de seguridad e infectar o tomar control de nuestros dispositivos. Generalmente, este tipo de ataques se basan en interponerse en el intercambio de información entre

nosotros y el servicio web, para monitorizar y robar datos personales, bancarios, contraseñas, etc.

Cómo funciona?

La creación de redes wifi falsas es una práctica muy utilizada por los ciberdelincuentes. Consiste en la creación de una red wifi gemela a otra legítima y segura, con un nombre igual o muy similar a la original, que crean utilizando software y hardware. Luego, la configuran con los mismos parámetros que la original, esperando que nos conecte a esta

¿Cómo me protejo? La mejor forma de prevenir este ataque es aprendiendo a identificar las redes wifi falsas:

• El primer indicativo es que existan dos redes con nombres iguales o muy similares. O, por

ejemplo, que añadan la palabra “gratis”.

• Si las webs a las que accedes tras conectarte solo utilizan el protocolo http, detén tu actividad y desconéctate.

• Es probable que estas redes estén abiertas o que permitan introducir cualquier contraseña. Otra medida preventiva es desconectar la función del dispositivo móvil para conectarse automáticamente a redes abiertas. Finalmente, como protección, no es recomendable utilizar este tipo de redes cuando vamos a intercambiar información sensible, como nuestros datos bancarios. En caso de necesidad, podemos recurrir a una VPN.