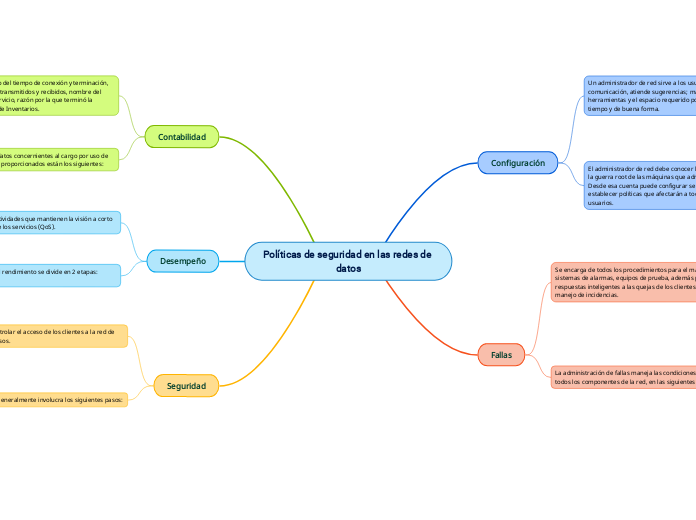

Políticas de seguridad en las redes de datos

Seguridad

Generalmente involucra los siguientes pasos:

Registra los accesos no autorizados a recursos sensibles de la red.

Monitorea los puntos de acceso a recursos sensibles de la red.

Determina correspondencia entre recursos sensibles de la red y series de usuarios.

Identifica los recursos sensibles de la red.

Se encarga de controlar el acceso de los clientes a la red de datos y a los recursos.

Desempeño

La administración del rendimiento se divide en 2 etapas: monitoreo y análisis.

Análisis.

na vez recolectada la información mediante la actividad de monitoreo, es necesario interpretarla para determinar el comportamiento de la red y tomar decisiones adecuadas que ayuden a mejorar su desempeño.

Monitoreo

El monitoreo consiste en observar y recolectar la información referente al comportamiento de la red.

Se encarga de las actividades que mantienen la visión a corto plazo de la calidad de los servicios (QoS).

Contabilidad

Este servicio provee datos concernientes al cargo por uso de la red. Entre los datos proporcionados están los siguientes:

Razón por la que terminó la conexión.

Nombre del punto de acceso al servicio.

Número de mensajes transmitidos y recibidos.

Tiempo de conexión y terminación

Se encarga del conteo del tiempo de conexión y terminación, número de mensajes transmitidos y recibidos, nombre del punto de acceso al servicio, razón por la que terminó la conexión y el control de Inventarios.

Fallas

La administración de fallas maneja las condiciones de error en todos los componentes de la red, en las siguientes fases:

Administración de Reportes

Registrar y dar seguimiento a todos los reportes generados por los usuarios o por el mismo administrador de la red.

Corrección de Fallas

Es la etapa donde se recuperan las fallas, las cuales pueden depender de la tecnología de red.

Pruebas de Diagnóstico

Diseñar y realizar pruebas que apoyen la localización de una falla.

Localización de Fallas

Determinar el origen de la falla.

Monitoreo de Alarmas

Se realiza la notificación de la existencia de una falla y del lugar donde se ha generado, esto se puede realizar con el auxilio de las herramientas basadas en el protocolo SNMP.

Se encarga de todos los procedimientos para el manejo de los sistemas de alarmas, equipos de prueba, además proporciona respuestas inteligentes a las quejas de los clientes y realiza manejo de incidencias.

Configuración

El administrador de red debe conocer las reglas de la guerra root de las máquinas que administra. Desde esa cuenta puede configurar servicios y establecer políticas que afectarán a todos los usuarios.

El aprovisionamiento

Esta tarea tiene la función de asegurar la redundancia de los elementos de software y hardware mas importantes de la red.

Administración del software

Es la actividad responsable de la instalación, desinstalación y actualización de una aplicación, sistema operativo o funcionalidad en los dispositivos de la red.

La instalación y administración del software

El objetivo de estas actividades es conseguir un manejo adecuado de los recursos de hardware y software dentro de la red

La planeación y diseño de la red

La meta de esta actividad es satisfacer los requerimientos inmediatos y futuros de la red.

Un administrador de red sirve a los usuarios: crea espacios de comunicación, atiende sugerencias; mantiene las herramientas y el espacio requerido por cada usuario, a tiempo y de buena forma.