Tűzfalak

Behatolás detektálás

Megoldások

tervezási megfontolások

Csoportosítás

Architektúra változatok szerint

Védelmi topológiák

több tűzfalas konfiguráció

A két tűzfalas konfigurációnál egy belső és egy külső tűzfal taláható a kettőjük között elhelyezkedő DMZ-vel együtt. A külső tűzfal kevésbé korlátozó és megengedi, hogy az Internet felhasználók hozzáférjenek a DMZ-ben levő szolgáltatásokhoz valamint megengedi, hogy bármely belső felhasználó által kért forgalom áthaladjon rajta. A belső tűzfal jóval korlátozóbb és védi a belső hálózatot a jogosulatlan hozzáféréstől.

Az egytűzfalas konfiguráció a kisebb, kevésbé terhelt hálózatokhoz megfelelő. Mindemellett az egytűzfalas konfiguráció egyetlen meghibásodási ponttal rendelkezik és túlterhelhető. A kéttűzfalas konfiguráció inkább az olyan nagyobb, összetettebb hálózatok számára alkalmas melyek jóval nagyobb forgalmat bonyolítanak le.

lA célja ugyanaz mint az előzőé

lFunkciók

lPerem tűzfal

lBelső tűzfal

lHálózatok:

lHatár hálózat

lDMZ

lBelső hálózat

lCélszerű különböző

architektúrájú tűzfalakat

választani

megbízhatatlan gép

lVannak olyan szervereink melyek szolgáltatásokat nyújtanak a külvilágnak

lWeb

lSMTP

lFTP

lNTP

lSSH

lRDesktop

lVPN szerver ?

l…

lMivel ez a leginkább

veszélyeztetett

ezért ezt a tűzfalon

kívül helyezzük el

lMinimális szolgáltatásra kell

törekednünk

lA belső gépek nem bíznak

meg benne

DMZ

lA megbízhatatlan szolgáltatókat is védeni szeretnénk

lItt egy új hálózatot alakítunk ki ezen szolgáltatások számára

lNagyobb

lBiztonság

lRendelkezésre állás

lMegbízhatóság

•A demilitarizált zóna kifejezés a hadseregtől lett kölcsönözve, ahol a DMZ két haderő között kijelölt olyan terület, ahol tilos katonai tevékenység folytatása. A számítógépes hálózatok világában a DMZ a hálózat egy olyan területére vonatkozik, mely mind a belső, mind a külső felhasználók számára hozzáférhető. Biztonságosabb, mint a külső hálózat de nem olyan biztonságos, mint a belső hálózat. A belső hálózatot, a DMZ-t és a külső hálózatot egy vagy több tűzfallal különítik el. A nyilvános hozzáférésű webkiszolgálókat gyakran a DMZ-ben helyezik el.

Egyszerű határ tűzfal

lEgyrétegű megoldás

lEgy eszközre van telepítve minden tűzfal funkció

lEgy eszköz köt össze minden hálózatot

lEgyszerű

lOlcsó

lA legkevésbé biztonságos

megoldás

lEgy eszközön kell a

biztonsági

hiányosságokat

kiaknázni

egy tűzfalas konfig

Az egyedüli tűzfal három területtel rendelkezik, egy-egy területtel a külső hálózat, a belső hálózat, és a DMZ számára. Minden külső hálózatból származó forgalom a tűzfalhoz kerül elküldésre. A tűzfallal szembeni elvárás az is, hogy ellenőrizze a forgalmat és határozza meg, hogy mely forgalmat kell a DMZ-be, melyet kell a belső hálózatba továbbítani és melyet kell végképp elutasítani.

működés szerint

NAT

Tipusai:

PAT – Port Address Translation

NAT – Network Address Translation

Lehet:

- Dinamikus

- Statikus

Címfordítást �végez

- Elrejti a �belső címeket

- Alkalmazás �réteg?

Statefull Inspection

Állapot-alapú csomagvizsgálat

Stateful Packet Inspection, SPI) - A bejővő csomagok csak a belső hálózat állomásairól kezdeményezett kérések válaszcsomagjai lehetnek. A nem kívánatos csomagokat külön engedély hiányában kiszűri. Az SPI felismerhet és kiszűrhet bizonyos típusú támadásokat is (pl.: DoS).

•Azelőzőháromtűzfaltulajdonságaitegyesíti. Kliensésgazdaközöttdirektösszeköttetéstlétesít,ezáltalmegoldjaatöbbihibáit.Felismeriéskezeliazalkalmazásszintűadatokat.

Nagysebesség,magasbiztonság.

Proxy

Speciális tűzfal-típus, amely a közvetlen kommunikációt a külső és a védett hálózat között nem teszi lehetővé.

E helyett a belső hálózatról érkező kéréseket feldolgozza, majd azokkal azonos értelmű kérést küld a külső szerver felé,

Gyorsítótárazást végez ->csökkenti a kifelé irányuló forgalmat.

Az Interneten arra használják, hogy a szolgáltatások elérésére irányuló kéréseket ne saját maga válaszolja meg, hanem irányítsa azokat egy közeli (innenanév:proxy--közelbenlévő) kiszolgálóhoz,

A proxyk biztonsági szerepet is játszhatnak (pl.tűzfalak), de gyakran a cél csupán az ellenőrizhetőség és naplózhatóság

A kommunikáció 3 vagy több fél között folyik

- Kliens

- Proxy

- Szerver

Títkosítatlan esetben a kliens nem látja közvetlenül azokat a csomagokat amelyeket a szerver küldött és fordítva

Títkosított esetben a proxy�ellenőrzi a fejléceket és�ha minden OK akkor�továbbküldi

Gyorsítótár

Protokoll validáció

Felh. ID alapú döntés

Bonyolult

Minden protokollt ismernie kell

Állapotkövető

Circuit-level gatwey

Kapcsolat szintű

A csomagok közötti kapcsolat felépítésére vonatkozó ajánlatokat felügyelik. Lényegében a TCP protokoll működését.

Az áramkör-szintű átjáró azt határozza meg, hogy a kért munkamenet csak akkor jogos, ha a megbízható ügyfél és a nem megbízható házigazda között a TCP kézfogásában részt vevő SYN jelzők, ACK jelzők és sorszámok logikusak.

Az állapotkövető tűzfalak olyan szűrők, amelyek az áthaladó csomagokat nem egymástól független adathalmazoknak

tekintik, hanem a belőlük alkotott adatfolyam egyéb tulajdonságait is nyilvántartják, figyelembe veszik

Emellett egyéb szolgáltatások is megvalósíthatók velük. A mai hálózatok jelentős része hálózati címfordítást (NAT, PAT, NAPT) végez, vagyis a belső hálózati végpontok nem nyilvános címét a hálózat útválasztója lefordítja egy – vagy több – nyilvános címre. Ez azzal jár, hogy csak a router rendelkezik egyedi címmel, tehát külső hálózatokból csak a router érhető el közvetlenül, a belső végpontok nem. Bizonyos protokollok – mint például az FTP – viszont igénylik azt, hogy a belső és a külső végpontok között kétirányú kapcsolatfelvétel alakuljon ki, ez nem megvalósítható a címfordítást végző hálózatokban. Viszont egy állapotkövető tűzfal funkcióval rendelkező útválasztó képes felismerni, hogy ilyen protokollról van szó, és amikor a külső végpont hozza létre a kapcsolatot, akkor közvetlenül a belső végponthoz irányítja a kérést.

Állapotmentes

A csomagszűrő

- minden egyes csomagról önmagában dönti el, hogy áthaladhat-e a tűzfalon.

A döntéshez felhasználhat mindent, amit az adott csomagról tud, akár a tartalmát is, de általában a fejléc alapján születik a döntés.

elvileg akárhány kapcsolatot tud kezelni.

hatókör szerint

hálózati

Szerver tűzfalak

•a kiszolgáló-alapú tűzfal egy tűzfalalkalmazás, amely valamilyen hálózati operációs rendszer alatt fut (Network OS: UNIX, Windows,Linux).

A legtöbb rendszergazda számára jól ismert környezet

lLinux

lWindows

lFreeBSD

l…

lJól bővíthető (sw/hw)

lGyors (megfelelő méretű gépen)

lIntegrálható

lSkálázható

lAz oprendszer hibáit kiaknázhatják a támadók

Forgalomirányító tűzfal

•- az integrált tűzfal egy meglevő eszköz (pl.: forgalomirányító) tűzfalszolgáltatással kiegészítve.

- lA forgalomirányítók gyakran rendelkeznek tűzfal funkciókkal is

- lAz alsó kategóriás forgalomirányítók általában IP cím alapján és port alapján képesek a forgalmat szűrni valamint NAT-ot is biztosítanak a címek elrejtésére

- lA felső kategóriás eszközök programozhatóak ACL listák segítségével, állapotkövetőek, támogatják a magas rendelkezésre állást

lElőnyeik:

- lOlcsóak (a hardvereshez viszonyítva)

- lEgyszerű, szokványos konfiguráció

lHátrányaik:

- lTeljesítmény

- lLimitált funkcionalitás

Egy meglevő eszköz (pl.: forgalomirányító) tűzfalszolgáltatással kiegészítve.

•Az integrált forgalomirányítók rendelkeznek alapvető tűzfal szolgáltatással (csomag, alkalmazás, webhely szűrés)

•A nagy teljesítményű forgalomirányítók is rendelkeznek tűzfal szolgáltatással.

Hardver tűzfalak

•az eszköz-alapú tűzfal egy biztonsági készülékként ismert célhardverbe van beépítve. l

Alsó kategóriás

- Statikus szűrés

- Plug-and-Play

- VPN

- lBizonyos szintig menedzselhetőek

- lElőnyei:

Gyakorlatilag nem kell konfigurálni

Olcsó

lKorlátozott funkicionalitás

lGyenge teljesítmény

lFelső kategóriás

- 7500-500000 kapcsolat

- lManuális konfiguráció

- lModuláris

- lMagas rendelkezésre állás

- lAlkalmazás szintű szűrés

- lGyors

- Drága

személyi

•a személyes tűzfal a munkaállomáson helyezkedik el, nem LAN megvalósításra tervezték. Lehet az operációs rendszer beépített szolgáltatása, vagy származhat külső gyártótól is.

•A személyes tűzfalak általában háromféle feladatot látnak el:

••A beérkező forgalmat blokkolni tudják szolgáltatás/program, port és protokoll (TCP/UDP) szerint.

••A kimenőforgalmat blokkolni tudják program, port és protokoll szerint.

••A bejövő forgalomra általában valamilyen tartalom szerinti szűréstis végeznek (scriptek, cookie-k, ... stbblokkolása).

•

•A személyes tűzfalak, egy "tanulási„ folyamattal jutnak el ahhoz, hogy mely kommunikációt engedélyezzenek, ezért konfigurálásuk lényegében nem szükséges.

••Mindenegyes új kommunikáció kezdeményezésekor megkérdezik, hogy azt engedélyezzük-e?

A munkaállomásonhelyezkedik el, nem LAN megvalósításra tervezték.

•Lehet az operációs rendszer beépítettszolgáltatása, vagy származhat külső gyártótól is.

A PC-n futó szoftver szolgáltatás

- Egyre több otthoni kapcsolat

- Kis hálózat védelmére is alkalmas (otthoni hálózat)

- A hálózattól függetlenül ma már minden gépen kötelező a használata (különösen mobil eszközöknél)

- Jóval kisebb tudású mint a többi, gyakran csak csomagszűrésre alkalmas

Előnyei:

- Olcsó (ingyenes)

- Egyszerű konfigurálni

Hátrányai:

- Nehéz központból menedzselni

- Kis teljesítményű

- Korlátolt tudású

Szűrés típusa szerint

kulcsszavas

alkalmazás

- A legintelligensebb

- Értelmezni tudják az adott alkalmazás adatát és ez alapján döntéseket hoznak

- SMTP parancsok, DNS parancsok, SPAM szűrés

- Igény alapján dinamikusan nyitja a portokat

- DNS felé UDP csak akkor ha a DNS indította a kapcsolatot és addig amíg ez a kapcsolat tart

- Títkosított forgalom kezelése:

- Ugyanaz mint a proxy-nál

- A tűzfalon végződtetve mindkét oldalon

Al topik

Csomagszűrő

- lMivel a különböző hálózatokat leggyakrabban forgalomirányítók kötik össze ezért ezen funkciók leggyakrabban itt található

- lHa már van router akkor mindenképpen azon célszerű implementálni

jellemzők

IP spoofing kivédése

Azt a folyamatot, amikor az

IP

-csomagok esetén módosítjuk a forrás

IP-címet

, IP address spoofingnak vagy IP spoofingnak hívjuk. Ennek célja lehet a csomagot küldő személy azonosságának elrejtése, vagy egy másik számítógépes rendszer megszemélyesítése.

gyors és kis erőforrás igényű

Szűrő feltételek:

- Forrás/Cél cím

- Forrás/Cél port

3. rétegben működik

fogalom

•A tűzfalak olyan hardveres vagy szoftveres eszközök, melyek egy előre definiált szabályrendszer alapján intézkednek egy hálózat határán a beérkező és kimenő adatelemek engedélyezéséről vagy tiltásáról. (Gyakran NAT-olnak)

•A korszerű tűzfalaknak figyelniük kell az egyes hálózati portokon folyó forgalmat. Érzékelniük kell, ha valaki letapogatja a nyitott portokat (port scanning), és képesnek kell lennie az egyes portok lezárására,vagy a letapogatást végző felől jövő teljes forgalom kizárására.

Támadások fejlődése

rendelkezésre

állás

Bizalmasság

GDPR

Bizalmasság elve: minősített adat illetéktelen személy számára nem válhat hozzáférhetőBizalmasság elve: minősített adat illetéktelen személy számára nem válhat hozzáférhetővé vagy megismerhetővé. vé vagy megismerhetővé.

Bizalmasságról akkor beszélhetünk, ha az adataink egy részének megismerhetőségét korlátozzuk, és minden időpillanatban tudjuk, hogy ki van feljogosítva az egyes adatokhoz történő hozzáférésre

•2018. május 25-től hatályos az Európai Unió Általános Adatvédelmi Rendelete (GDPR – General Data Protection Regulation

[

]

Bizalmasság kialakítás (saját és felhőkörnyezetben

•hozzáférés-védelmet kialakítani (többször használható jelszó, erősebb esetekben valamilyen egyszer használatos jelszó (SMS kód, percenként változó token kód) vagy tanúsítvány)

•Ettől erősebb védelmet biztosítanak a különböző titkosító programok, (lemezpartíciók, USB-lemezek, adatbázisok, fájlok, tömörített állományok és kimenő üzenetek)

Eszköz fizikai védelme

Biztonsági kábelek (Kensington lock)

Kamerás védelem

A számítógépekhez kapcsolt vagy beépített webkamerákat egy külső támadó a saját irányítása alá tudja vonni. – érdemes „megvakítani”

Kensington zár

A lopási esetek 99,9%-ában a tolvaj nem rendelkezik 60cm-es, nagy teljesítményű erővágóval, ami a masszív acélsodronyt is képes elvágni.

Merevlemezek és USB-k titkosítása

Az adataink mindazok számára alapértelmezett esetben hozzáférhetők, akik a tárolására szolgáló lemezek (belső, külső, felhő, USB) birtokában vannak. Leggyakrabban a jogos tulajdonosa van birtokon belül, de a támadók sokszor sikeresen tudják ezeket a tárolókat – illetve a rajtuk tárolt adatokat távolról – eltulajdonítani. Voltak, vannak és lesznek hordozható számítógép-lopások és távolról betörni kívánó tolvajok is. Emiatt is szükséges, hogy védjük adatainkat.

1. Rendszerindításra alkalmas lemez (kell legyen titkosítatlan rész)

2. Rendszerindításra nem alkalmas eszköz

Az adatok bizalmasságának legáltalánosabb védelmére a titkosítást használják. Lehetséges titkosítani mind a számítógépek merevlemezét, mind pedig egy külsőleg csatlakoztatható USB-eszközt is, illetve egyedileg fájlokat vagy könyvtárakat. Egy lényeges különbség létezik rendszerindításra alkalmas és nem alkalmas lemezek titkosítása között, mégpedig az, hogy a rendszerindításra alkalmas lemeznek kell, hogy legyen egy nem titkosított része is, ahonnan a rendszer addig betölthető, amivel már a titkosított partíciót el tudjuk érni. Rendszerindításra nem felkészített lemez teljes mértékben titkosítható.

A titkosítás előnye az, hogy nem kell aggódnunk innentől kezdve az adatok miatt, ha esetleg az eszközt el is lopnák, amennyiben a jelszót megfelelően erősre választottuk, az alkalmazott megfelelően erős kriptográfiai titkosítás visszafejtése jellemzően meghaladja a támadók erőforrás-lehetőségeit. Természetesen itt is vigyáznunk kell a jelszó rendelkezésre állásának megmaradására, mert enélkül a titkosított adatok előlünk is el lesznek rejtve mindörökre.

Bizalmasság hálózaton

Itt +probléma, hogy megjelenik a hálózaton keringő adatfolyam.

A támadók kihasználják:

a hozzáférés-védelmi rendszerek és a protokollok gyengeségeit

a ki nem javított programhibákat,

valamint a felhasználók jóhiszeműségét

VPN Virtuális Magánhálózat

•kialakításához is kell egy olyan szoftver, amely a két végpontot titkosított csatornán összeköti és ahol azonosítás és hitelesítés történik, meggyőződve arról, hogy valóban a jogosult személy jelentkezik be.

Hozzáférésvédelem , jelszavak és hitelesítés

•Eleinte a logikai védelem volt fontos (tűzfal, tartalomszűrő, adatszivárgás-elleni védelem)

•Napjainkban a fizikai védelemmel is foglalkozni kell. (Egy telefont könnyű elveszíteni, könnyen kikaphatják az ember kezéből egy forgalmas helyen. )- ld titkosítás

Jelszavak védelme

céges környezetben (ld céges szabályzat)

Kétfaktoros hitelesítés

Ha beállításra kerül a kétfaktoros hitelesítést, a rendszer a bejelentkezési kísérlet megerősítéséhez egy külön bejelentkezési kód megadását kéri minden alkalommal, amikor be szeretnénk lépni a szolgáltatásba. Ezt a kódot több különböző módon megkaphatjuk, például SMS-ben, e-mailben, vagy külön hardveres vagy szoftveres véletlenszám generátor által előállítva.

•SMS

•Telefonhívás

•E-mail

•Hardver token (véletlenszám generátor)

•Szoftver token (véletlenszám generátor)

•

Jelszószéf

•jelszószéfek olyan alkalmazások, amelyek egy titkosított adatállományban eltárolják a felhasználók által alkalmazott jelszavakat és a hozzájuk kapcsolódó egyéb

•A jelszószéf alkalmazásánál két dologra kell figyelni.

1.A széfet nyitó mesterjelszó (Master Password) kellően biztonságos legyen és ne felejtsük el

Legyen a titkosított adatokat tároló fájlról mentésünk

Jelszavak típusai

Megfeleló jelszó

•Függ:

•kódolását végző algoritmustól

•Jelszó hosszától

•Jelszó bonyolultságától

•Szabályok:

•Ne legyen könnyen kitalálható

•Ne legyen a felhasználóra utaló ((pl. születési év, lakcím, házikedvenc neve stb.)

•Ne legyen a leggyakrabban használt jelszavak között (12345)

A jó jelszó

•Legyen legalább 8-15 karakter hosszú,

• tartalmazzon kis

•és nagybetűket,

•számokat és

•egyéb karaktereket

•Ne tároljuk nyilt szöveges állományban

•Ne használjunk 1 jeszót több helyen•

biometikus jelszó

az ember valamely fiziológiai jellemzője (pl. ujjlenyomat, hang, retina, tenyérlenyomat stb.)

Egyszerhasználatos jelszó

(OTP – one time password): ezt a jelszót vagy a felhasználó saját maga generálja és a generálás után csupán egyetlen egyszer használhatja fel – jellemzően egy token, hardveres eszköz szükséges hozzá, vagy azon rendszer állítja elő, ahová belépni szándékozunk és valamilyen csatornán eljuttatja hozzánk. Ennek legékesebb példája a bankok internetbankolás során alkalmazott belépési SMS jelszava, illetve tranzakció hitelesítő SMS jelszava.

Többször hasznélatos

•többször használatos jelszó: egyszer megadjuk adott rendszerben, majd a következő jelszóváltoztatásig ezt a jelszót használjuk.

Védett és nem védett hálózatok

A védett hálózat:�valamilyen korlátozást alkalmaz a hozzáféréshez, és csak az arra feljogosítottaknak engedi meg a hálózati kommunikáció során a rendszerekhez való hozzáférést és az adatok olvasását és küldését

Azonnali üzenetküldők

E-mail

Bluetooth, IrDA

WIFI eszközök biztonsága

1. a rádió csatorna könnyen lehallgatható

2. A hálózat nem igényel közvetlen kapcsolatot

- gyári beállítások minden támadó számára ismertek

-Az otthoni vezeték nélküli eszközök alapértelmezésben a

-saját típusukat adják meg hálózati névnek

- Hozzáférés-védelemmel kell ellátni wpa2,wpa3

távoli hitelesítés

WEP

IEEE 802.11 szabvány. Mára korszerűtlen. Percek alatt feltörhető.

- a rádió csatorna könnyen lehallgatható

- A hálózat nem igényel közvetlen kapcsolatot

Kihívás-válasz alapú protokoll

RC4 kódot használ az adatfolyam titkosításra (XOR) A titkos kulcs (104 bit) + vektor (24 bit)

Hibák

titkosítási probléma

n. A probléma abból adódik, hogy az IV csak 24 bites, ami azt jelenti, hogy kb. 17 millió lehetséges IV van. tehát 7 óránként ismétlődik. és Mivel több eszköz használja ez oszlik az eszküzük számával. Ráadásul 0-ról indul.

Ha valaki meg tudja figyelni egy gyenge kulcsból előállított bájtsorozat első néhány bájtját, akkor abból következtetni tud a kulcsra. a WEP csinál gyenge kulcsokat, és nem dobja el. a támadás automatiizálható.

WEP rejtjelezési algoritmusa az RC4 folyamkódoló.

Nemcsak az üzeneteket kódolják az RC4 segítségével, hanem a STA ezt használja a hitelesítés során is az AP által küldött kihívás rejtjelezésére. Így a támadó a hitelesítés során küldött üzenetek lehallgatásával könnyen hozzájut a C kihíváshoz és az arra adott R = C ⊕ K válaszhoz, melyből C ⊕ R = K alapján azonnal megkapja az RC4 algoritmus által generált K álvéletlen bájtsorozatot. s ezen az IV használata sem segít, mert az IV-t a rejtjelezett üzenet küldője, jelen esetben a támadó választja).

Sőt, mivel a gyakorlatban minden, az adott hálózathoz tartozó eszköz ugyanazt a titkos kulcsot használja, a támadó ezek után bármelyik eszköz nevében csatlakozni tud a hálózathoz. Persze a csatlakozás önmagában még nem elegendő, a támadó használni is szeretné a hálózatot. Ehhez olyan üzeneteket kell fabrikálnia, amit az AP elfogad. A rejtjelezés követelménye miatt ez nem triviális feladat (hiszen magához a titkos kulcshoz még nem jutott hozzá a támadó), de a WEP hibáinak tárháza bőven tartogat még lehetőségeket.

Csak a csatlakozás pillanatában hitelesít

A harmadik probléma az, hogy a protokoll csak a hálózathoz történő csatlakozás pillanatában hitelesíti a STA-t. Miután a hitelesítés megtörtént és a STA csatlakozott a hálózathoz, bárki küldhet a STA nevében üzeneteket annak MAC címét használva

Hitelesítés és rejtjelezés ugyanazzal a kulccsal történik

Egyirányú STA hitelesíti magát AP nem

WPA titkosítás Új hitelesítési algoritmus

és titkosítás (AES)

(A TKIP továbbra is az RC!-t használja, de erősebb)

3 szereplős hitelesítő folyamat

A 802.1X modell három résztvevőt különböztet meg a hitelesítés folyamatában: a hitelesítendő felet (supplicant), a hitelesítőt (authenticator), és a hitelesítő szervert (authentication server). A hitelesítendő fél szeretne a hálózat szolgáltatásaihoz hozzáférni, és ennek érdekében szeretné magát hitelesíteni, azaz kilétét bizonyítani. A hitelesítő kontrollálja a hálózathoz történő hozzáférést. A modellben ez úgy történik, hogy a hitelesítő egy ún. port állapotát vezérli. Alapállapotban a porton adatforgalom nincs engedélyezve, ám sikeres hitelesítés esetén a hitelesítő „bekapcsolja” a portot, ezzel engedélyezve a hitelesítendő fél adatforgalmát a porton keresztül. A hitelesítő szerver az engedélyező szerepet játsza. Tulajdonképpen a hitelesítendő fél hitelesítését nem a hitelesítő, hanem a hitelesítő szerver végzi2 , és ha a hitelesítés sikeres volt, engedélyezi, hogy a hitelesítő bekapcsolja a portot.

hitelesítő szerver(autentication server)

A hitelesítő (authenticator)

a hitelesítendő fél (Supplicant)

Megtévesztés

•Adathalászat

•Létező cégek adatainak felhasználása

•Hamis weboldalak létrehozása

•kicsalhatják az eredeti honlapon megadni kívánt azonosítási és egyéb adatokat (ügyfélszám, felhasználói név, jelszó, egyéb személyes adatok, akár bankkártya adatok is).

Védekezés: beépített tűzfalat, behatolás detektálót, spam és vírusszűrőt, szülői felügyelet programot, illetve akár az internet bankolás során védő böngésző modulokat is. (telefon is)

Bizalmasság tömörített állományoknál

Titkosítás irodai programcsomagokban

Bizalmasság az operációs rendszerben

•Első sorban fájlok védelmét jelenti

•Olvasás pl. titkosító program vagy a megnyitás jelszóhoz kötött

•Írás pl oprendszerben a tárolóhoz rendelt jog

•Törlés

•Módosítás (Macro futtatás a felhasználó tudta nélkül is dolgozhat)

•Futtatás

•Jogosultság kezelés

Javaslat

Asztali számítógép: minden felhasználó saját felhasználói fiókot kap általános jogosultsági szinttel. Az adminisztrátori fiókot pedig csak akkor használjuk ha feltétlenül szükséges.

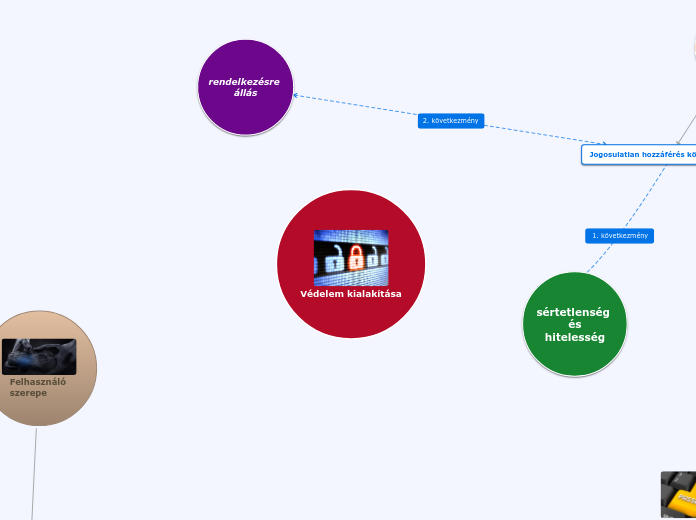

Mi akadályozza meg a jogosulatlan hozzáférést?

Titkosítás

azonosítási és hitelesítési módszert

Jogosulatlan hozzáférés következménye:

sértetlenség

és

hitelesség

Felhasználó

szerepe

A felhasználónak kulcs szerepe van

- Ők azok, akik nap mint nap ténylegesen hozzáférnek az adatokhoz

- Ők azok akik az adatokat előállíták

Milyen feladataink lesznek ezzel kapcsolatban

.

Alkalmazói rendszerekhez való hozzáférés felügyelete

•. Az adat-hozzáférés korlátozása Alkalmazás-funkciónként, illetve egyes (pl. adatminősítés, biztonsági szint szerinti) adatkörökre vonatkozó hozzáférés szabályozása, a jogosulatlanok kizárása. Fontos az egyes manipulációk, jogosulatlan kísérletek naplózása és a naplóállomány rendszeres értékelése. A korlátozások lehetőségét az alkalmazás fejlesztésé- nek időszakában kell megtervezni és az alkalmazást ennek megfelelően implementálni.

•Érzékeny adatokat kezelő rendszerek elkülönítése Az egyes rendszereket kategóriákba kell sorolni az általuk kezelt adatok érzékenységének megfelelően. Az érzékenynek minősített adatokat kezelő alkalmazás elkü- lönítésével hozható létre a szükséges biztonsági szint. A rendszerek besorolását rendszeresen felül kell vizsgálni és aktualizálni kell.

Mobil eszközök használata és távmunka

•Mobil számítógép használata és a vele történő kommunikáció A mobil számítógépek biztonságos használatának szabályozása. A hozzáférés, a logikai és fizikai biztonság, az adatmentések megvalósítása, illetve a biztonságos környezeten kívüli munkavégzés szabályrendszere is meghatározandó.

• Távmunka Szabályozni kell, hogy a biztonságos távoli hozzáférés, illetve munkavégzés érdekében milyen tevékenységek és technikai feltételek szükségesek. Távoli hozzáfé- rés és munkavégzés csak indokolt esetben engedélyezhető, és a hozzáférés, adatcsere biztonsága érdekében külön eljárásokat kell meghatározni és megvalósítani.

Operációs rendszerekhez való hozzáférés szabályozása

•Biztonságos bejelentkezési eljárások Az operációs rendszerekbe való bejelentkezési eljárásokat – a jogosulatlan hozzá- férés, a szándékos károkozás elkerülése érdekében – szabályozni kell. Fontos a kü- lönböző szerepköröknek megfelelő hozzáférési jogosultság meghatározása és az ezekhez tartozó jogok beállításának szabályozása (igénylés, engedélyezés, beállí- tás, visszavonás).

•Felhasználók azonosítása és hitelesítése A felhasználók egyedi azonosítására, hitelesítésére megbízható rendszert kell választani, annak használatát szabályzatban kell rögzíteni, betartását szigorúan meg kell követelni. A szabályzatnak ki kell terjednie az azonosítás és hitelesítés teljes életciklusára. Meg kell határozni a biztonságos jelszóra vonatkozó követelményeket, szabályozni kell a jelszavak létrehozására, módosítására, tárolására, használatára, visszavoná-sára vonatkozó eljárásokat.

•. Rendszer-segédprogramok használata A rendszer-segédprogramok használata különösen veszélyes lehetőségeket teremt nehezen ellenőrizhető manipulációkra, ezért ezek használatát különös figyelemmel kell szabályozni, és a szabályzatban foglaltakat ellenőrizni

• Az összeköttetés/kapcsolat idejének korlátozása Szabályozni kell, hogy mekkora az inaktív vagy teljes időtartam, amely után az adatkapcsolatot meg kell szüntetni. Ezt az időintervallumot figyelembe kell venni a rendszerek paraméterezésénél, illetve az alkalmazások fejlesztésénél. Az időtartam betartandó attól függetlenül, hogy humán beavatkozásról vagy alkalmazás automatikus aktivitásáról van szó.

Hálózati hozzáférések kezelése, ellenőrzése

•Hálózati szolgáltatások használatára vonatkozó szabályzat A hálózati szolgáltatások használatáról szabályzatot kell készíteni, s azt be kell tartatni. A szabályzat tartalmazza, hogy milyen felhasználói kör milyen hálózati területhez férhet hozzá.

•

•Felhasználó hitelesítése külső hozzáférés esetén A külső összeköttetéseket csak a feltétlenül munkaidőn is elérni szükséges rendszerekhez szabad engedélyezni, s kriptográfiai védelmi módszereket kell alkalmazni.

•Távdiagnosztikai és konfigurációs portok védelme A távdiagnosztikai és konfigurációs portokhoz való fizikai és logikai hozzáférést ellenőrizni, szabályozni kell. A hozzáféréshez a rendszerben alkalmazott legszigorúbb azonosítási eljárásokat és naplózási rendet kell használni.

Biztonsági eseményekre és meghibásodásokra való reagálás

•Az informatikai biztonsági események eredményes és hatékony kezelésének feltétele:

•az informatikai biztonságért felelős vezetés mielőbb értesüljön a bekövetkezett biztonsági esemény(ek)ről

•ki kell alakítani egy formális eljá- rásrendet, hogy a felhasználók jelenteni tudják a biztonsági eseményeket.

•Minden alkalmazottnak fel kell tudnia ismernie – a saját tevékenysége körében – a különböző informatikai biztonsági eseményeket (pl. biztonsági rések, fenyegetések, gyenge pontok, meghibásodások).

• A felhasználónak a lehető legrövidebb időn belül jelentenie kell az észlelt vagy vélt biztonsági eseményt

Fontos a felelősségi körök meghatározása

- nformatikai Biztonsági felelősök

- Adatgazda

- Felhasználó

Mi a legfontosabb számunkra?

A felhasználók tisztába legyenek a

- Fenyegetettséggel

- Szabályokkal

- Folyamatokkal

- Megelőzássel

- Felismerés képességével

Mit tehetünk a felhasználó felkészítésének érdekében

Elkészítjük az informatikai biztonsági rendszer dokumentumait.

- Informatikai Biztonság Politika:

- Informatikai Biztonság Szabályzat

- Katasztrófa-elhárítási terv

- Alsóbbrendű szabályozások

- Felhasználói kézikönyvek.

Mit tehet egy végfelhasználó?

Kritikus szerepük van az incidenskezelés folyamatában

Ők az első akik valamilyen jellel találkozhatnak

- Nem megszokott működés

- Gyanús csatolmány

- Gyanús telefonhívás

- Elhagyott pedrive

- Sétálgató ismeretlen az irodában

Létfontosságú, hogy időben felismerjék és jelezzék a veszélyt számunkra

Ki a felhasználó a mi szempontukbó

- Vezető

- Üzemeltető

- Szakértő akár külsős alkalmaztt

Felhasználói felelősségek

•Jelszóhasználat A felhasználók számára olyan használati rendet kell kialakítani, amely biztosítja a megfelelő erősségű jelszavak használatát és ezen jelszavak megfelelő gyakoriságú cseréjét.

•Őrizetlenül hagyott felhasználói berendezések kezelése A külső felhasználókat a kapcsolati alrendszerek megfelelő kialakításával, a belső felhasználókat (alkalmazottakat) szabályzatokkal kell kötelezni arra, hogy ha őrizetlenül hagyják a berendezéseiket, akkor (akár logikailag, akár fizikailag) zárják le azokat. A belső felhasználókat kötelezni kell arra, hogy csak az aktuális munkához szükséges dokumentumokat tartsák az asztalon/képernyőn, és ne hagyják ezeket a dokumentumokat, adatokat felügyelet nélküli hozzáférhető helyen.

Felhasználó hozzáférések

•Jól körülhatárolt hozzáférések lehetségesek

–Felhasználók regisztrálása

–Speciális jogosultságok kezelése

–Felhasználói jelszavak kezelése, gondozása

•

Védelem kialakítása