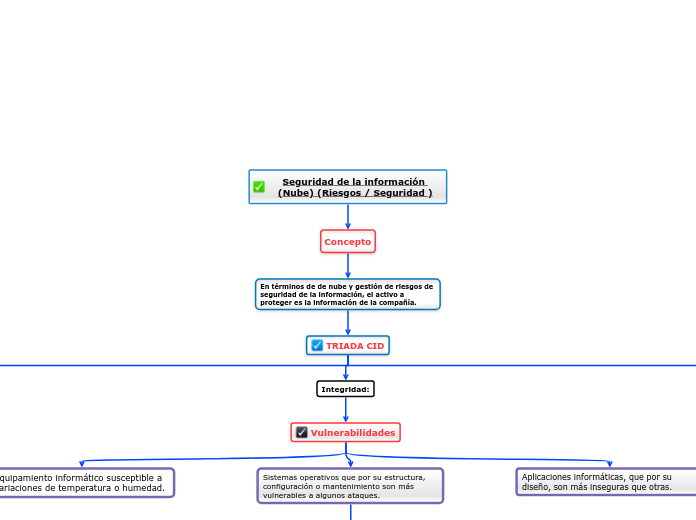

Seguridad de la información (Nube) (Riesgos / Seguridad )

Concepto

En términos de de nube y gestión de riesgos de seguridad de la información, el activo a proteger es la información de la compañía.

TRIADA CID

Disponibilidad

- Acceso continuo a los datos y servicios almacenados en la nube.

- Implementación de redundancia para evitar tiempos de inactividad.

- Planificación de recuperación ante desastres para mantener la disponibilidad.

Redundancia de Sistemas

Monitoreo y Alertas

Respaldo de Datos

Integridad:

Vulnerabilidades

Aplicaciones informáticas, que por su diseño, son más inseguras que otras.

Sistemas operativos que por su estructura, configuración o mantenimiento son más vulnerables a algunos ataques.

Comunicación

Durante todo el proceso las acciones de comunicación se sucederán para mantener informada a la dirección y a la plantilla.

Esta es la fase central de la gestión de riesgos. Consta a su vez de:

Evaluación

Análisis

Gestion del riesgo

Es el proceso central para poner en marcha un Plan director de seguridad de la información

Identificación

Equipamiento informático susceptible a variaciones de temperatura o humedad.

Confidencialidad:

- Protección de datos sensibles contra accesos no autorizados.

- Cifrado de información para evitar violaciones de privacidad.

- Autenticación de usuarios para garantizar el acceso controlado.

Control de acceso

Políticas de Seguridad

Cifrado de Datos