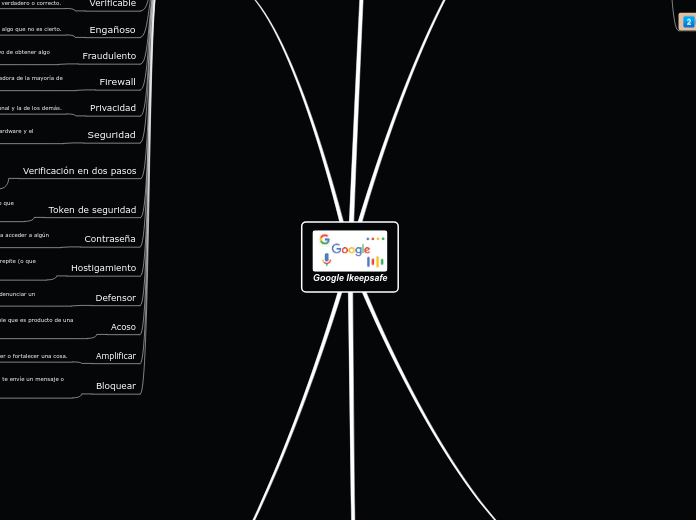

Google Ikeepsafe

Si tienes dudas , habla

Siempre saber antes de publicar que se esta perdiendo la privacidad

Tener cuidado al subir imagenes o informacion a las redes sociales

Ser valiente

Ayuda siempre pide ayuda

Buen uso del internet

Glosario

Bloquear

Impedir que alguien acceda a tu perfil, te envíe un mensaje o se comunique contigo

de alguna otra forma.

Amplificar

Extender o fortalecer una cosa.

Acoso

Una situación hostil o desagradable que es producto de una conducta física o verbal

no deseada y poco grata.

Defensor

Alguien que interviene para detener o denunciar un comportamiento inapropiado.

Comportamiento no deseado y agresivo que se repite (o que tiene la capacidad de repetirse)

en el tiempo.

Verificación en dos pasos

Un proceso de seguridad que exige dos pasos para acceder a un servicio. Es posible que,

por ejemplo, debas ingresar tu contraseña y un código que se envía por mensaje de texto

a tu número de teléfono.

Uso de buenos hábitos para proteger el hardware y el software.

Protección de tu información personal y la de los demás.

Firewall

Un programa que protege su computadora de la mayoría de los trucos y trampas.

Fraudulento

Hecho para engañar a alguien con el objetivo de obtener algo valioso.

Engañoso

Diseñado para que alguien crea algo que no es cierto.

Verificable

Capaz de probarse o demostrarse como verdadero o correcto.

Auténtico

Real, genuino, verdadero o preciso; no falso ni copiado.

Token de seguridad

Un llavero o algún otro dispositivo de hardware pequeño que debes llevar contigo para

autorizar el acceso.

Testigo

Alguien que tiene el poder de intervenir o denunciar el mal comportamiento, pero no hace

nada para detenerlo.

Confiable

Capaz de realizar la acción correcta o necesaria.

Contraseña

Una combinación secreta que se utiliza para acceder a algún sistema.

Trampa

Un intento deshonesto de engañar a las personas para obtener dinero o algún otro

elemento valioso.

Límite

Un punto que indica dónde se separan dos elementos. También hace referencia a las normas

no oficiales que determinan lo que no se debe hacer. El comportamiento se considera aceptable

cuando se mantiene de un lado del límite, pero deja de serlo cuando cruza el límite en cuestión.

Configuración

El área de cualquier producto digital, aplicación, sitio web o cualquier otro medio donde puedes

definir o establecer el contenido que compartes o la forma en que se administra tu cuenta.

Spear phishing

Una trampa de suplantación de identidad en la que el atacante utiliza tu propia información personal para dirigirse a ti con mayor precisión.

Suplantación de identidad (phishing)

Este tipo de ataque consiste en engañar a la otra persona para que comparta información personal en línea. Los ataques de suplantación de identidad suelen realizarse por medio de correos electrónicos, anuncios o sitios que tienen un aspecto similar a aquellos que utilizas.

Información sobre una persona específica. Tu información personal puede tener diversos

grados de publicidad o privacidad en función de su nivel de confidencialidad.

Tu huella digital es el contenido de Internet que te identifica. Aquí se pueden incluir los videos,

fotos, audios, mensajes de texto, entradas de blog o comentarios que escribas en las páginas

de tus amigos.

Es bueno ser positivo

Recorre el camino

Evaluar las acciones

Resolver los problemas de forma privada

No responder cualquier cosa

Pensar antes de actuar

Reflexionar

Cuidado con el tono

Lee los mensajes bien antes de contestar y en voz alta

Revisa los mensajes

Es fácil que surjan malentendidos

Elegir la forma de comunicación

Elegir el contenido

... pero dilo bien

Ser agradable

Ser respetuoso

Responder de forma constructiva siempre sin intención de dañar

Responder de forma civilizada

Expresar sentimientos en forma positiva

¿Cómo puedo convertirme

en defensor?

Evitar malos comportamientos

Ser amigable

Ser buen ejemplo

Hostigamiento

Evaluar lo que es defensor y testigo

Proteje tus secretos

No lo divulgues

No compartir con nadie

Nunca contraseñas fáciles como numeros del 0 al 9

Debe ser Única

Es solo tuya

Verificación

Cómo crear una contraseña segura

Es privada solo tu la debes saber

Contraseñas solo con personas de confianza

Privacidad=Seguridad

Contraseñas fáciles de adivinar

Contraseñas fáciles

no caigas en engaños

¿Quién eres realmente?

Hacer preguntas y no dar información personal

El publico en línea puede ser mayor de lo que se cree

Actuar con honestidad con todas las interacciones en línea

Pensar antes de aceptar solicitudes

Confirmar que realmente se sabe la identidad de las personas

No muerdas el anzuelo de la

suplantación de identidad (phishing)

Trampas

URL

Signos de intento de robo de identidad

Formas del robo de identidad

Robo de identidades

Comparte con cuidado

Privacidad en práctica

Escribir por privado no en publico

Respetar las decisiones de los demás

Tener conocimientos antes de publicar información

Buen uso de el internet

¿Cómo nos ven los demás?

perspectiva de los demás al compartir cosas en inea

afecta la reputacion

Publicar información personal

Huella digital

El juego de adivinar los perfiles

Imágenes

Información de personas en linea

Información personal

descripción de las personas

Revelar la verdad

Análisis

¿Sabes guardar un secreto?

Video

Imagenes

Aspectos clave

Claves de seguridad

Dirección Ip

Contraseñas

Seguridad

Privacidad