INFORMATICA EMPRESARIAL

UNIDAD 4

RIESGOS INFORMÁTICOS

PUNTAJE 3er PARCIAL 30%

4.1 Elementos de administración de riesgos

4.2 Concepto de control

4.3 Matriz de riesgos

4.4 Mitigación de los riesgos

4.5 Valoración de los riesgos

4.6 Planes de contingencia

ACTIVIDAD 10 Realizar una campaña de concienciación sobre la importancia de no entregar las claves personales a otras personas, para mitigar los riesgos informáticos.

ACTIVIDAD 9 Intervenir en una videoconferencia sobre el estudio de caso con respecto a los riesgos informáticos

ACTIVIDAD 8 Realizar un estudio de caso sobre los riesgos informáticos: de criminalidad (robos y virus), de sucesos físicos y de negligencias (compartir las contraseñas).

UNIDAD 3

PUNTAJE 2do PARCIAL 35%

WEB 2.0

3.1 Herramientas colaborativas: documentos comparativos, hoja de cálculo, las carpetas compartidas

3.2 Formularios

3.3 Calendarioa

ACTIVIDAD 7 Videoconferencia-conversatorio, en la que los estudiantes compartirán las estrategias utilizadas en el grupo.

ACTIVIDAD 6 Hacer búsqueda de información sobre herramientas ofimáticas y generar una reflexión, al respecto.

ACTIVIDAD 5 Realizar un taller práctico para dar a conocer las características de las heramientas Web 2.0 y su funcionalidad, a través de algunos ejercicios.

UNIDAD 2

APLICACIONES INFORMÁTICAS

2.1 ERP (Enterprise Resource Planning)

2.2 CRM( Custormer Relationship Management)

2.3 BSC ( Balanced Scorecard)

2.4 SGD (Sistema de Gestión Documental)

ACTIVIDAD 4 Tomar parte en una videoconferencia-debate sobre las aplicaciones de los servicios informáticos en una empresa y hacer una reflexión sobre las dinámicas de grupo que se utilizan para cumplir con la tarea propuesta en la unidad.

UNIDAD 1

PUNTAJE 1er PARCIAL 35%

SISTEMAS DE INFORMACIÓN

1.1 Conceptos y características de los sistemas de información

1.2 Elementos de un sistema de información

1.3 Fuentes de información

1.4 Usuarios y tipos de usuarios de un sistema de información

1.5 Atributos de un sistema de información

ACTIVIDAD 3 Elaborar un cuadro comparativo, en grupo, sobre el contexto histórico que dio origen a los sistemas y aplicaciones de información, los usos, los beneficios y los fines de cada uno de ellos para una compañía.

ACTIVIDAD 2 Presentar una secuencia de diapositivas con las generalidades de los sistemas de información.

EVALUATIVA

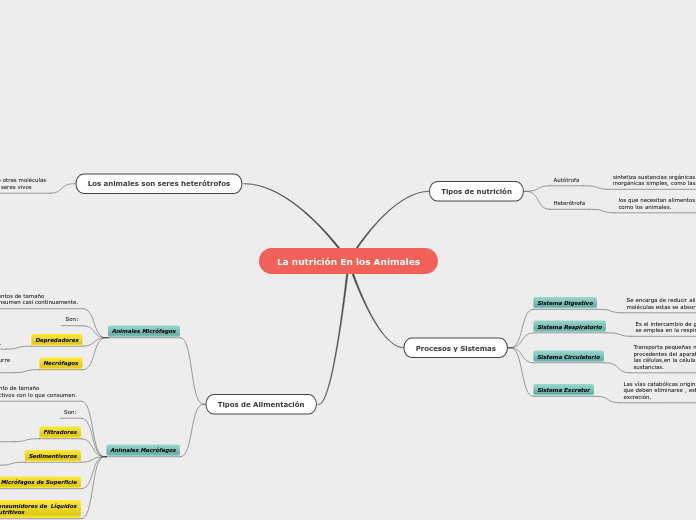

ACTIVIDAD 1 Realizar un mapa mental que evidencie las unidades de aprendizaje, número de actividades, tipo de evaluación, proyectos, etc.

FORMATIVA

ACTIVIDADES INICIALES SIN VALORACIÓN: Navegar por la página del curso. Verificar la bibliografía Firmar el compromiso de aprendizaje. Realizar la presentación personal.

ACTIVIDADES