jonka jeronimo garcia perez 4 vuotta sitten

247

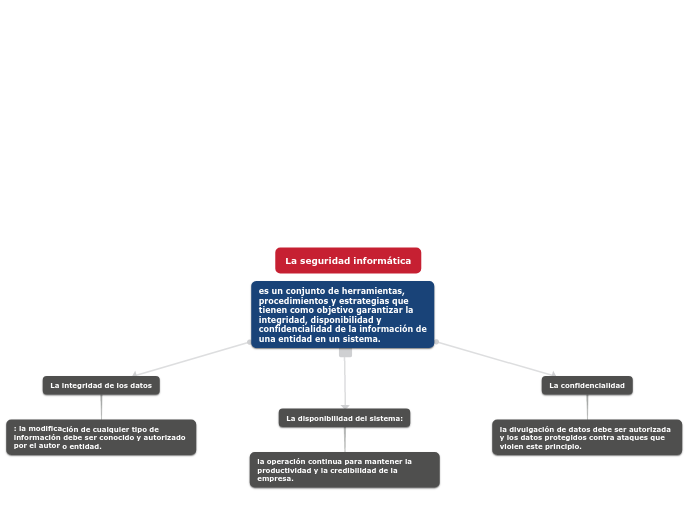

La seguridad informática

La seguridad de la red abarca un conjunto de herramientas, procedimientos y estrategias diseñadas para garantizar la integridad, disponibilidad y confidencialidad de la información en un sistema.