par Edgar Galvan Il y a 3 années

607

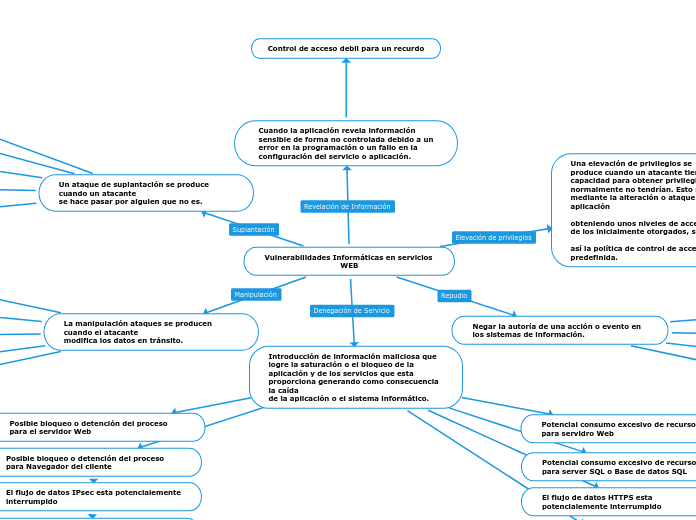

Vulnerabilidades Informáticas en servicios WEB

Las vulnerabilidades informáticas en servicios web pueden llevar a una serie de problemas graves, incluyendo la saturación o el bloqueo de aplicaciones y servicios, lo que resulta en la caída del sistema informático.