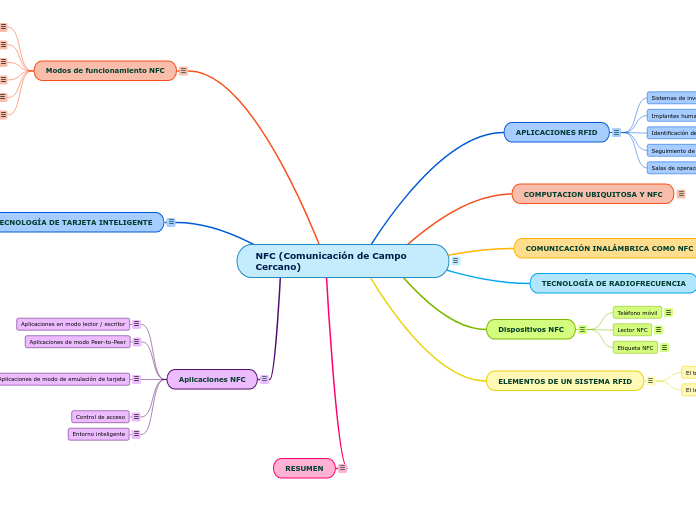

NFC (Comunicación de Campo Cercano)

NFC es una tecnología de comunicación inalámbrica bidireccional y de corto alcance que utiliza una señal de 13.56 MHz con un ancho de banda que no supera los 424 Kbps. La tecnología NFC requiere tocar dos dispositivos compatibles con NFC juntos en unos pocos centímetros.

NFC es uno de los habilitadores para la computación, asegura y simplifica la interacción con la automatización, varias aplicaciones de uso diario, como tarjetas de salud, tarjetas de acceso a habitaciones de hotel, tarjetas de crédito, llaves de automóviles, boletos, probablemente dejen de existir ya que los teléfonos móviles habilitados para NFC proporcionarán estas funciones.

NFC se diseñado a partir de la sinergia de varias tecnologías, incluidas dispositivos móviles, comunicaciones inalámbricas, aplicaciones móviles y tecnologías de tarjetas inteligentes. Además, la programación del lado del servidor, los servicios web y de nube y las tecnologías XML contribuyen a la mejora y la difusión de la tecnología NFC y sus aplicaciones.

RESUMEN

La computación ubicua se refiere al siguiente nivel de interacción entre humanos y computadoras en el que los dispositivos informáticos están completamente integrados en la vida cotidiana. La NFC se considera principalmente como un paso importante hacia la computación ubicua. NFC usa el paradigma conmovedor para la interacción. Los usuarios deben tocar sus teléfonos móviles con un lector o etiqueta para establecer una conexión. NFC es una extensión de la tecnología RFID y es compatible con interfaces de tecnología de tarjetas inteligentes sin contacto.

La tecnología NFC permite la comunicación basada en la tecnología RFID y en las infraestructuras ISO / IEC 14443. Funciona en tres modos (lector / escritor, punto a punto y emulación de tarjeta) con un RF de 13.56 MHz, donde la comunicación se produce entre un teléfono móvil con capacidad NFC en un lado y, en el otro lado, una etiqueta NFC, un móvil NFC, o un lector NFC.

La tecnología NFC permite a las personas integrar sus tarjetas de uso diario, tales como tarjetas de crédito y de lealtad en sus teléfonos móviles. Además de integrar tarjetas de uso diario en dispositivos móviles, la tecnología NFC aporta innovaciones a las comunicaciones móviles. Permite a los usuarios comunicarse o intercambiar datos fácilmente al tocar dos teléfonos móviles entre sí. Además, la tecnología NFC otorga la capacidad de lector NFC a los teléfonos móviles; Por lo tanto, pueden leer etiquetas RFID. Los teléfonos móviles aumentan la capacidad de procesamiento, el acceso a Internet y muchas otras características que se benefician de esta funcionalidad de lector y de la apertura de servicios nuevos e innovadores.

Se han realizado muchos ensayos y aplicaciones de NFC en todo el mundo. En general, todos los ensayos concluyeron que, con el desarrollo de la tecnología NFC, es probable que los teléfonos móviles se vuelvan instrumentos más seguros, más rápidos, más cómodos y más modernos.

Es cierto que la tecnología NFC aporta simplicidad a las transacciones, proporciona una fácil entrega de contenido y permite compartir información. Al mismo tiempo, crea nuevas oportunidades para diversos interesados.

Aplicaciones NFC

Los modos de operación NFC tienen características diferentes, de modo que cada modo proporciona diferentes casos de uso. Las siguientes secciones describen algunas aplicaciones novedosas de NFC según sus modos de operación.

Entorno inteligente

El caso de entorno inteligente se refiere al uso de la tecnología NFC en entornos inteligentes, como una casa u oficina inteligente. El ejemplo más común es la gestión de entornos inteligentes a través de datos preconfigurados en un teléfono móvil. En este caso, cuando un usuario ingresa a un entorno inteligente, el usuario puede ajustar configuraciones específicas del entorno inteligente, como

Nivel de brillo y selección de melodía musical a través de un dispositivo móvil. El dispositivo también se puede integrar con un mecanismo de control de acceso para que cuando el usuario abre la puerta con una llave electrónica NFC, ese usuario pueda activar un entorno inteligente personalizado.

Control de acceso

Los casos de uso de control de acceso permiten a los usuarios incrustar sus objetos de control de acceso en sus dispositivos móviles. Ejemplos de estos casos incluyen llaves electrónicas para automóviles, edificios, áreas de seguridad y habitaciones de hotel. El registro en el hotel es un caso de uso interesante que permite a los usuarios recibir una llave de la habitación a través de la tecnología OTA antes de llegar al hotel y permitir que los usuarios se registren directamente en la habitación. Por lo tanto, no hay razón para detenerse en el área de recepción al llegar en este caso. Servicios de identidad: otro caso de uso interesante de este modo es almacenar información basada en la identidad en dispositivos móviles y permitir que el personal autorizado acceda a ella. Un ejemplo de este tipo de servicio es el almacenamiento de datos del paciente. El historial médico de un paciente se puede almacenar en un dispositivo móvil, y el usuario puede optar por dar permiso a un médico para acceder a esos datos a través de un lector NFC. Los datos médicos no deben almacenarse en los servidores del hospital o de la compañía de seguros médicos. Este caso de uso aumenta la privacidad del usuario porque terceros no deseados, como las compañías de seguros, no pueden acceder a la información del paciente. Incluso

Se pueden desarrollar aplicaciones más interesantes en esta categoría, como la integración de tarjetas de identificación nacionales, pasaportes, huellas dactilares y licencias de conducir a teléfonos móviles.

Aplicaciones de modo de emulación de tarjeta

Los siguientes son algunos ejemplos que ilustran cómo puede implementar el modo de emulación de tarjeta en varias aplicaciones:

Ticketing

Los casos de uso de ticketing se pueden implementar en diferentes formas. Los usuarios pueden almacenar diferentes tipos de boletos, tales como boletos para el teatro, el autobús y el avión que se descargaron previamente a través de carteles inteligentes o por algún otro método. Los usuarios pueden usar estos tickets en torniquetes o puntos de venta de boletos a través del modo de emulación de tarjeta. También pueden almacenar y validar tarjetas de boleto prepago o mensuales.

Lealtad

Los usuarios pueden obtener puntos de fidelidad en los puntos de pago y luego pueden usarlos para comprar gratis u obtener un regalo. Además, los lectores NFC que usan este modo de operación pueden usar cupones descargados a través de carteles inteligentes que usan el modo de lector / escritor.

Pago

Puede tener diferentes tipos de aplicaciones de pago NFC. No hay duda de que las opciones de pago más importantes son las aplicaciones de tarjetas de crédito y débito, que pueden ser activadas por los lectores de NFC. Otras oportunidades para el pago NFC incluyen el almacenamiento y el uso de cupones, el uso de tarjetas de regalo, etc

Aplicaciones de modo Peer-to-Peer

Como se mencionó anteriormente, el modo de igual a igual proporciona un fácil intercambio de datos entre dos móviles NFC. El fácil intercambio de datos entre dos dispositivos compatibles con NFC con capacidades de computación de alto rendimiento ofrece la posibilidad de un intercambio seguro de datos privados que hace uso de la potencia de procesamiento (ver Figura 1-15). Los dispositivos NFC pueden transferir datos en unos pocos centímetros, por lo que intercambiar datos privados e importantes puede ser una de las aplicaciones futuras clave de este modo. Emparejamiento de dispositivos Bluetooth; intercambiar tarjetas de visita u otros datos como mensajes de archivo, imagen y texto; Hacer nuevos amigos en redes en línea (Twitter, Facebook, etc.); y los juegos son ejemplos de posibles implementaciones que utilizan este modo.

Aplicaciones en modo lector / escritor

En el modo lector / escritor, hay numerosas oportunidades de casos de uso disponibles. Los datos transferidos pueden ser texto, una URL, una identificación del producto o algún otro tipo de datos

Después de la operación de transferencia, el teléfono móvil puede usar los datos para muchos propósitos de acuerdo con el diseño del caso de uso

Las empresas o los profesionales pueden diseñar proyectos en este modo debido a la flexibilidad de los diferentes tipos de datos que se almacenarán en la etiqueta NFC, así como a la flexibilidad de cómo usarlos.

Esa información. Por lo tanto, una amplia gama de aplicaciones en salud, educación, servicios basados en la ubicación, servicios remotos, redes sociales y entretenimiento pueden generarse potencialmente utilizando el modo lector / escritor.

TECNOLOGÍA DE TARJETA INTELIGENTE

Una tarjeta inteligente incluye un IC incorporado que puede ser una unidad de memoria con o sin un microcontrolador seguro. Es una solución prometedora para el almacenamiento, el procesamiento y la transferencia de datos eficientes y para proporcionar un entorno seguro de múltiples aplicaciones. Un sistema típico de tarjeta inteligente contiene inteligente

Tarjetas, lectores de tarjetas y un sistema backend. Puede comunicarse con un lector mediante contacto físico (caja de tarjeta inteligente de contacto) o una interfaz de RF sin contacto remota (caja de tarjeta inteligente sin contacto). El lector se conecta al sistema backend, que almacena, procesa y administra la información.

Modelos híbridos

Es posible que veas otros modelos híbridos de tarjetas inteligentes, como tarjetas de interfaz dual y tarjetas híbridas. UNA tarjeta de interfaz dual tiene interfaces de contacto y sin contacto que contienen solo un chip. Un modelo permite tanto el contacto como las interfaces sin contacto para acceder al mismo chip con un alto nivel de seguridad. Una tarjeta híbrida contiene dos fichas. Uno de esos chips se utiliza para una interfaz de contacto, y el otro se utiliza para una interfaz sin contacto. Estos chips son independientes y no están conectados.

Clasificación basada en capacidades

Las tarjetas inteligentes son tarjetas de plástico con un microprocesador incorporado y memoria. Algunas tarjetas inteligentes solo tienen memoria no programable; Por lo tanto, tienen capacidades limitadas. Esas tarjetas inteligentes con microprocesadores integrados o integrados tienen varias funcionalidades.

SCOS

Hasta finales de la década de 1990, era muy difícil tener más de una aplicación ejecutándose en una tarjeta inteligente debido a las limitaciones de memoria de los chips IC. Con el desarrollo de SCOS, la implementación de varias aplicaciones, su ejecución simultánea y la carga de nuevas durante la vida activa de una tarjeta se hizo posible. Ahora, los SCOS permiten plataformas de multiaplicación más dinámicas, y se consideran un entorno informático realmente inteligente, potente y seguro para muchos nuevos dominios de aplicaciones.

Tarjetas inteligentes basadas en microprocesador

Las tarjetas inteligentes basadas en microprocesador tienen capacidades de procesamiento dinámico de datos en la tarjeta. Tienen un microprocesador, así como una memoria. El microprocesador de la tarjeta gestiona la asignación de memoria y la gestión de datos. Las tarjetas inteligentes basadas en microprocesadores son comparables con pequeñas computadoras, las que no tienen fuente de poder interna Estas tarjetas inteligentes tienen un sistema operativo (OS), a saber, SCOS, que le permite administrar los datos en la tarjeta inteligente y permitir que las tarjetas inteligentes sean multifuncionales. Pueden almacenar y procesar información y realizar incluso cálculos complejos en los datos almacenados. A diferencia de las tarjetas inteligentes basadas en memoria, pueden grabar, modificar y procesar los datos. Además, las tarjetas inteligentes basadas en microprocesadores tienen la capacidad de almacenar grandes cantidades de datos en comparación con las tarjetas de memoria.

Tarjetas inteligentes basadas en memoria

Las tarjetas inteligentes basadas en memoria pueden almacenar cualquier tipo de datos, como información financiera, personal y otra información privada. Sin embargo, no tienen ninguna capacidad de procesamiento. Estas tarjetas necesitan comunicarse con un dispositivo externo, como un lector de tarjetas que usa protocolos síncronos para manipular los datos de las tarjetas. Estas tarjetas son ampliamente utilizadas, por ejemplo, como tarjetas telefónicas prepagas.

Clasificación basada en mecanismos

Las tarjetas inteligentes se dividen en tres grupos principales en términos del mecanismo de comunicación con dispositivos externos: tarjetas inteligentes de contacto, tarjetas inteligentes sin contacto y modelos híbridos.

Tarjetas inteligentes sin contacto

Una tarjeta inteligente sin contacto es un tipo de tarjeta inteligente que se procesa sin necesidad de contacto físico con un dispositivo externo. Es una combinación de un microchip incrustado en su interior y una antena, que permite rastrear la tarjeta (consulte la Figura 1-6). Varios cables forman esta antena. En tarjetas inteligentes sin contacto, la información se almacena en el microchip, que tiene un microcontrolador seguro y una memoria interna. A diferencia del contacto tarjeta inteligente, la fuente de alimentación de la tarjeta inteligente sin contacto se logra con su antena integrada. Intercambio de datos entre la tarjeta inteligente y un dispositivo externo como un lector de tarjetas inteligentes se realiza con la ayuda de esta antena. Los campos electromagnéticos para la tarjeta proporcionan la potencia; Por lo tanto, el intercambio de datos se produce entre la tarjeta y el dispositivo externo.

Tarjetas inteligentes de contacto

Las tarjetas inteligentes de contacto están integradas con un micro módulo que contiene una sola tarjeta IC de silicio que contiene memoria y un microprocesador. Esta tarjeta IC es una placa de contacto conductiva colocada En la superficie de la tarjeta inteligente, que generalmente está chapada en oro.

La transmisión de comandos, datos e información del estado de la tarjeta se realiza sobre estos puntos de contacto físicos. Las tarjetas no contienen ninguna fuente de alimentación integrada; por lo tanto, la energía es suministrada por el dispositivo externo con el que la tarjeta interactúa actualmente. Estos dispositivos externos se utilizan como un medio de comunicación entre la tarjeta inteligente de contacto y una computadora host.

Modos de funcionamiento NFC

Como se mencionó anteriormente, existen tres modos de funcionamiento NFC son los modos de:

· Lector / escritor

· Punto a punto

· Emulación de tarjeta con diferentes estilos de interacción.

Auriculares

Los auriculares pueden actuar como entrada y salida de audio de un dispositivo remoto interfaz.

Teléfono tres en uno

Teléfonos que implementan este modelo de uso puede actuar como un teléfono inalámbrico que se conecta a una estación base de voz, como un intercomunicador, dispositivo para conectar a otros teléfonos, y como teléfono celular.

Sincronización

Este modelo proporciona una sincronización de dispositivo a dispositivo de información PIM (administración de información personal), como la guía telefónica, información de calendario, mensaje y nota. IrMC (Ir comunicaciones móviles) es un protocolo IrDA que proporciona una capacidad de cliente / servidor para transferir

Información PIM actualizada de un dispositivo a otro.

Acceso a LAN

Este modelo de uso permite que los dispositivos en una piconet accedan a una LAN. Una vez conectado, un dispositivo funciona como si estuviera directamente conectado (cableado) a la LAN

Puente de Internet

Con este modelo de uso, una PC está conectada de forma inalámbrica a un teléfono móvil o inalámbrico moderno para proporcionar capacidades de fax y redes de acceso telefónico. Para las redes de acceso telefónico, los comandos AT se usan para controlar el teléfono móvil o el módem, y otra pila de protocolos (por ejemplo, PPP sobre RFCOMM) se usa para la transferencia de datos. Para la transferencia de fax, las tasas de operación del software de fax directamente sobre RFCOMM.

Transferencia de archivos

El modelo de uso de transferencia de archivos admite la transferencia de directorios, archivos, documentos, imágenes y formatos de medios de transmisión. Este modelo de uso también incluye la capacidad de explorar carpetas en un dispositivo remoto.

ELEMENTOS DE UN SISTEMA RFID

Un sistema RFID se compone de dos componentes principales:

El transpondedor y el Lector.

El lector

Es un componente que lee datos del transpondedor o escribe en el transpondedor

El lector generalmente contiene un transceptor (módulo de alta frecuencia) con un decodificador para interpretar datos, una unidad de control y una antena. Muchos lectores RFID consisten en una interfaz adicional para enviar los datos recibidos a otro sistema.

El transpondedor

Es un componente que se encuentra en un producto u objeto que debe identificarse.

El transpondedor consiste en un elemento de acoplamiento y un IC que transporta los datos a transferir. El transpondedor es generalmente una etiqueta RFID. Las etiquetas RFID tienen una gran capacidad para almacenar grandes cantidades de datos. Se dividen en dos grupos principales: etiquetas pasivas, que no tienen fuente de alimentación, y etiquetas activas, que tienen su propia fuente de alimentación. Si el transpondedor está dentro del rango de un lector RFID, es alimentado por la señal entrante.

Dispositivos NFC

La tecnología NFC utiliza los siguientes dispositivos inteligentes:

Etiqueta NFC

Una etiqueta NFC es en realidad una etiqueta RFID que no tiene una fuente de alimentación integrada.

Lector NFC

Un lector NFC es capaz de transferir datos con otro componente NFC. El ejemplo más común es el terminal de punto de venta (POS) sin contacto, que puede realizar pagos habilitados para NFC sin contacto cuando se toca un dispositivo NFC contra el lector NFC.

Teléfono móvil

Los teléfonos móviles habilitados para NFC, que también se conocen como móviles NFC, son los dispositivos NFC más importantes. Actualmente, la integración de la tecnología NFC con los teléfonos móviles (a partir de entonces introduciendo teléfonos móviles habilitados para NFC) crea una gran oportunidad para la facilidad de uso, aceptación y propagación del ecosistema NFC.

TECNOLOGÍA DE RADIOFRECUENCIA

RFID es una tecnología de comunicación inalámbrica para intercambiar datos entre un lector RFID y una etiqueta electrónica RFID a través de ondas de radio. Estas etiquetas se asocian tradicionalmente a un objeto, principalmente con fines de identificación y seguimiento.

La transmisión de datos resulta de ondas electromagnéticas, que pueden tener diferentes rangos dependiendo de la frecuencia y el campo magnético. Los lectores RFID pueden leer datos o escribirlos en etiquetas

COMUNICACIÓN INALÁMBRICA COMO NFC

La tecnología NFC también puede evaluarse utilizando un aspecto de comunicación inalámbrica. La comunicación inalámbrica se refiere a la transferencia de datos sin utilizar ningún cable. Cuando la comunicación es imposible o poco práctica a través del uso de cables, la comunicación inalámbrica es la solución. El rango puede variar desde unos pocos centímetros hasta muchos kilómetros.

COMPUTACION UBIQUITOSA Y NFC

La computación ubicua es el nivel más alto de interacción entre humanos y computadoras, en el que los dispositivos informáticos están completamente integrados en la vida cotidiana. La computación ubicua es un modelo en el que los humanos no diseñan sus actividades de acuerdo con las máquinas que necesitan usar; En cambio, las máquinas se ajustan a las necesidades humanas. Eventualmente, el objetivo principal es que los humanos que usan máquinas no necesiten cambiar sus comportamientos diarios y ni siquiera noten que están realizando actividades con la ayuda de máquinas.

Actualmente, una nueva forma de interactuar ha entrado en la vida diaria de todos: la tecnología NFC se puede identificar como una combinación de identificación sin contacto y tecnologías de interconexión. NFC opera entre dos dispositivos en un corto rango de comunicación a través de un paradigma conmovedor.

APLICACIONES RFID

La tecnología RFID se está utilizando en todo el mundo para una amplia variedad de aplicaciones. Los siguientes son algunos ejemplos

Salas de operaciones hospitalarias

Un lector RFID y una gasa, esponjas y toallas desechables etiquetadas con RFID están diseñados para mejorar la seguridad del paciente y la eficiencia operativa en los hospitales.

Seguimiento de fichas del casino

Algunos casinos están colocando etiquetas RFID en sus fichas de alto valor para rastrear y detectar fichas falsificadas, observar y analizar los hábitos de apuestas de los jugadores individuales, acelerar el conteo de fichas y determinar los errores de conteo de los distribuidores.

Identificación de animales

El uso de etiquetas RFID para identificar animales es una de las aplicaciones RFID más antiguas. RFID proporciona gestión de identificación para las operaciones de ranchos grandes y para aquellos con terreno accidentado, donde es difícil rastrear animales. Una variedad implantable de etiquetas RFID ubicadas en animales también se utiliza para la identificación de animales.

Implantes humanos

Los chips RFID implantables diseñados para el etiquetado de animales también se utilizan en humanos.

Sistemas de inventario

el seguimiento de inventario es un área principal del uso de RFID. La tecnología RFID permite a las empresas gestionar el inventario de forma rápida y sencilla. También permite a las empresas realizar un seguimiento de las reducciones en artículos agotados, aumentos en la venta de productos, así como reducciones en costos laborales, simplificación de los procesos de negocios y reducción de inexactitudes de inventario.