Угрозы информационной безопасности информационных систем

Операционная Система

Атаки ОС

Примеры атак

DDoS

Атака запускается при помощи множества подконтрольных злоумышленнику устройств, которые заражены вредоносным ПО, заставляющим их совершать атаку.

DoS-атака

Создание искусственной перегрузки объекта атаки для нарушения его нормальной работы.

Руткиты

набор программных средств, скрывающих вредоносные программы и собирающие системные данные.

Банкеры

Бэкдоры

Программы, которые позволяют злоумышленнику удаленно управлять девайсом.

Черви

Злонамеренные программы, использующие механизмы самовоспроизведения

Рекламное ПО

Шпионские программы

Вирусы

Фишинг

Атаки ОС (2)

Жадные программы

Программные закладки

Сборка мусора

Атаки ОС (1)

Кража ключевой информации

Подбор пароля

Тотальный перебор, оптимизированный по статистике встречаемости символов

Подбор пароля с использованием знаний о пользователе

Тотальный перебор

Сканирование файловой системы

Защищенность ОС

Эффективность механизмов защиты ОС определяет уровень безопасности компьютера или компьютерной сети.

Уязвимость ОС

недостаток, который может быть использован злоумышленником для осуществления несанкционированного доступа к информации.

Основные понятия безопасности

Доверенная вычислительная база (ДВБ)

Это окружение, в котором функционирует ОС, состоящее из набора элементов, обеспечивающих информационную безопасность.

Риск

Это оценка величины возможного ущерба, который может понести владелец информационного ресурса в результате успешно проведенной атаки.

Это любое действие, которое направлено на нарушение конфиденциальности, целостности или доступности информации, и на нелегальное использование других ресурсов сети.

Атака

Это реализованная угроза

Угроза

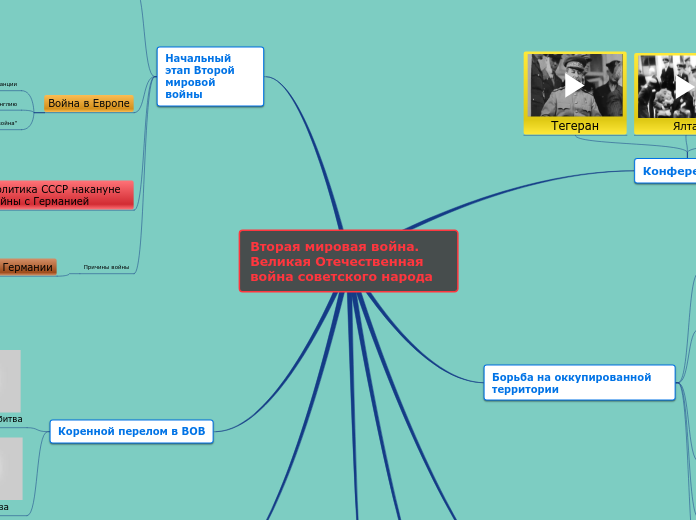

Классификация

по используемым средствам атаки

ПО третьих фирм

штатные средства ОС без использования дополнительного программного обеспечения

по объекту атаки

Каналы передачи данных

Операционная система в целом

по способу действия злоумышленника

В пакетном режиме

В интерактивном режиме

по способу воздействия

на объект атаки

Использование результатов работы другого пользователя

Работа от имени другого пользователя

Превышение пользователем своих полномочий

Непосредственное воздействие

по характеру воздействия на ОС

Пассивное воздействие

Активное воздействие

по типу используемой злоумышленником уязвимости защиты

Ранее внедренная программная закладка

Ошибки и недокументированные возможности программного обеспечения ОС

Неадекватная политика безопасности

по цели атаки

Полное или частичное разрушение ОС

Несанкционированное уничтожение информации

Несанкционированное изменение информации

Несанкционированное чтение информации

по умышленности

Неумышленные угрозы

Умышленные угрозы

Главная тема

Проблемы безопасности

в современных ОС

Сетевая безопасность

Все вопросы, связанные с взаимодействием устройств в сети:

Защита от несанкционированного удаленного доступа

Защита данных в момент их передачи по линиям связи

Безопасность компьютера

Это все проблемы защиты данных, хранящихся и обрабатывающихся компьютером.