by Maja Pszczółkowska 3 years ago

243

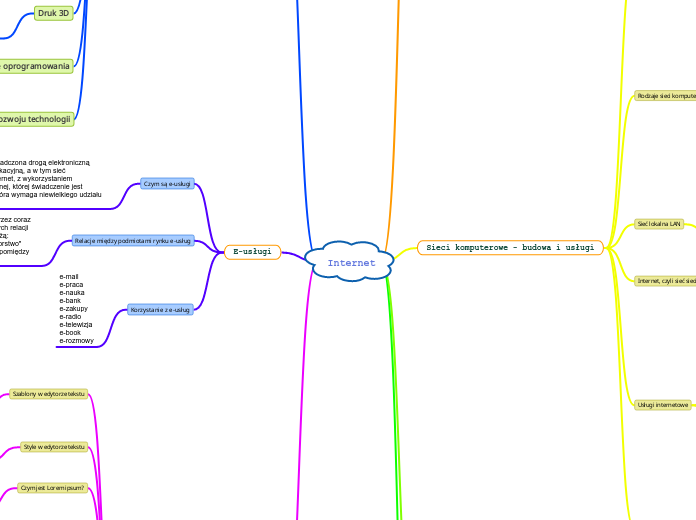

Internet

System operacyjny to kręgosłup każdego komputera, zarządzając zarówno sprzętem, jak i aplikacjami użytkowymi. Jest on odpowiedzialny za tworzenie środowiska do uruchamiania i kontroli zadań, a jego ładowanie odbywa się z nośnika, takiego jak płyta CD/