by Fabian Galan 5 years ago

233

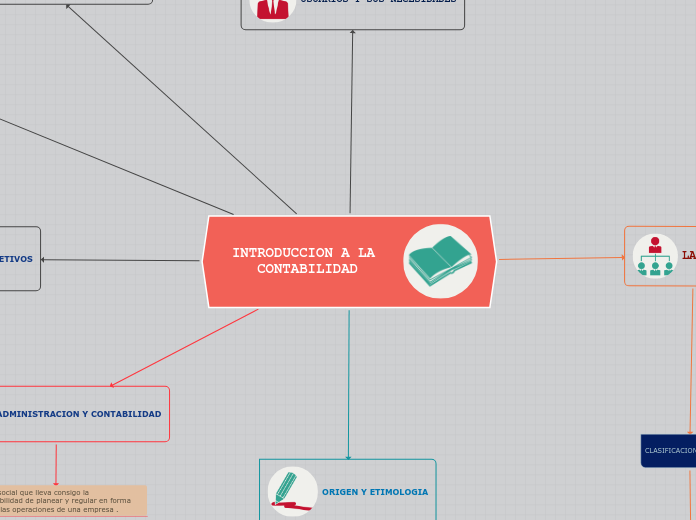

Organigrama

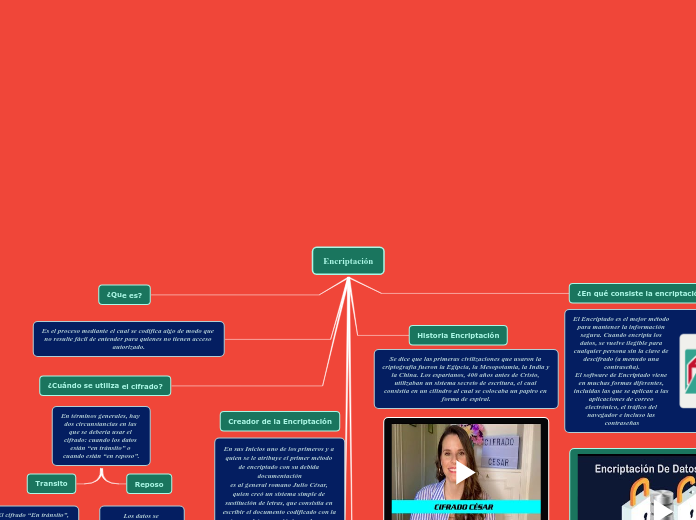

La criptografía de clave secreta, también conocida como criptografía simétrica, utiliza una única clave tanto para cifrar como para descifrar un documento. Este método requiere que la clave permanezca secreta y sea compartida solo entre los usuarios autorizados, lo que puede ser riesgoso en entornos donde interactúan múltiples interlocutores.