Presentación Web

La web

Barra de herramientas

- Abrir el navegador

- Click derecho- en área vacía, al lado de las pestañas abiertas

- Abrir navegador

- abrir menú desplegable más

Ayuda del navegador

- Abrir navegador

- Click en el menú- ayuda

- Seleccionar- ayuda en internet explorer

- Abrir navegador

- Click botón- más

- Seleccionar- ayuda

- Click en- Centro de ayuda

Elementos emergentes

Internet explorer

- Abrir navegador

- Click en herramientas

- Selecionar opción- bloqueador de elementos emergentes

- Click en- configuración de elementos emergentes.

- Escribir url del sitio web que queremos permitir

- Click en- agregar

- Abrir navegador

- Seleccionar opción- más

- Click en- configuración

- Buscar- Configuración avanzada

- Buscar y dar click en- Configuración de contenido

- Buscar y seleccionar- ventanas emergentes

- Añadir o bloquear sitios web

Historial de navegación

Internet Explorer

- Abrir navegador

- Click en configuración

- Seleccionar- opciones de internet

- Ubicar- historial de exploración

- Click en eliminar

- Click en historial

- Click en eliminar

- Abrir navegador

- Click en el botón- más

- Seleccionar- historial

- Click en historial

- Click en- borrar datos de navegación

- Seleccionar- historial de navegación

- Borrar

La navegación segura

Google Chrome

Configurar el control parental

- Crear un nuevo usuario

- Añadir persona (hijo)

- Dar click en supervisar usuario

- Google manage

- Activar notificaciones

- Escribir nombre de las páginas permitidas

- Ver solicitudes (permitirlas o bloquearlas)

Desventajas

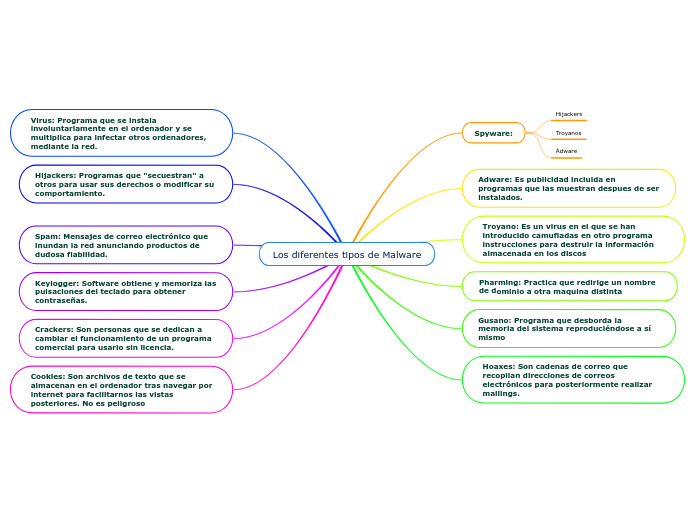

Troyanos

Los troyanos se encargan de abrir puertas de acceso no autorizados a usuarios maliciosos que logran el control del dispositivo.

Robo de identidad

Busca capturar los datos de identificación del usuario para operar en su nombre y realizar actos ilegales.

Contenidos Web inapropiados

El re direccionamiento de páginas web o la aparición espontanea de ventanas emergentes que conducen a contenidos violentos, sexuales, perjudiciales para la salud o de apuestas, es uno de los problemas más extendidos en la web.

Estafas online

Es un modelo de abuso

Spam

Son los mensajes no deseados que llegan a la bandeja de entrada de la cuenta de correo del usuario. El propósito de esta técnica es promocionar un producto no deseado al usuario.

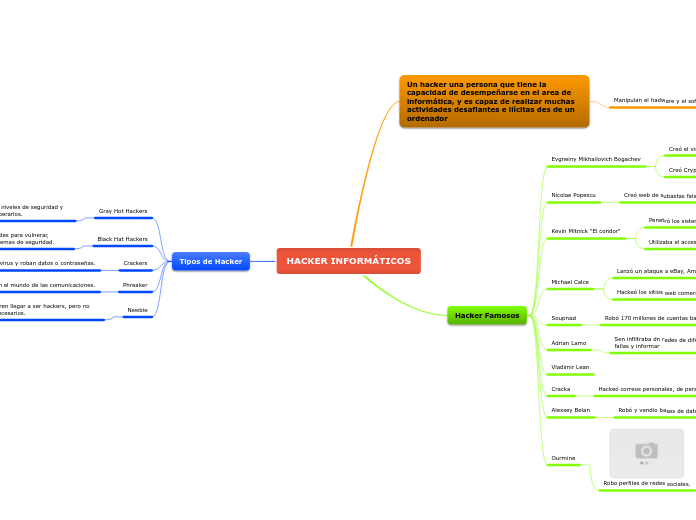

Hackers y crackers

Son usuarios que se dedican a identificar y describir puntos de vulnerabilidad en un sistema de información en línea. Su objetivo es alcanzar prestigio social.

Infección por malware

Los virus y gusanos son programas informáticos que infectan el computador y provocan pérdida de información.

Spyware

Es un programa que recopila información sensible, como datos personales, contraseñas, historial de navegación, etc. Al final el ´´pirata´´ con la información que obtiene, puede meter virus y/o hackear el dispoditivo.