por Carolina Vargas 3 anos atrás

277

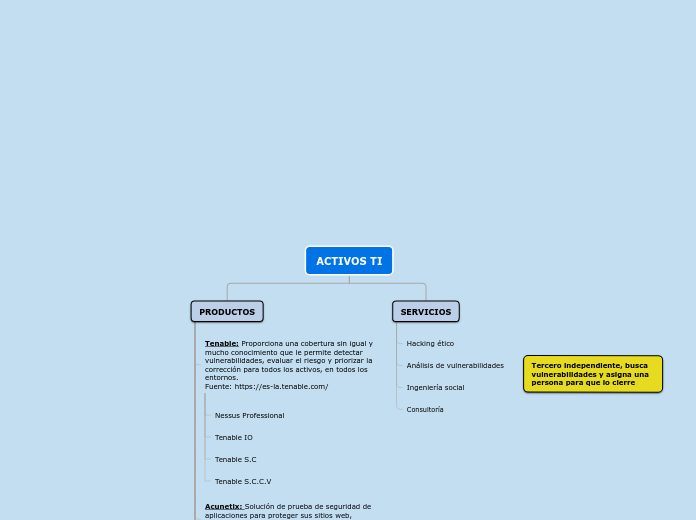

ACTIVOS TI - PRODUCTOS

El texto aborda aspectos cruciales de la seguridad informática y la gestión de vulnerabilidades. Se mencionan varios servicios y productos diseñados para mejorar la seguridad de las infraestructuras tecnológicas y educar a los usuarios finales en prácticas seguras.