Principales mecanismos para la detección de ataques e intrusos

Fase de escaneo de vulnerabilidades

Escaneo basados en red IDS/IPS

Explotación, interferencia, modificación y creación

Escaneo basados en maquinaria especial

Escaneo de vulnerabilidades

Sistemas de Decepción

Redes de decepción

Cualquier trafico se considera sospechoso, es importante el análisis para mejorar la seguridad de redes

Redes de aislamiento

Dispositivos intermedios y equipos de decepción

Equipos de decepción

Aislamiento detrás de Firewall, se comportan como productivos aunque son de decepción

Previsión de intrusos

Conmutadores hibridos

Metodologías basadas en politicas

Firewall de aplicativos

Conmutaciones de séptimo nivel

DNS

FTP

HTTP

Sistema de detección en linea

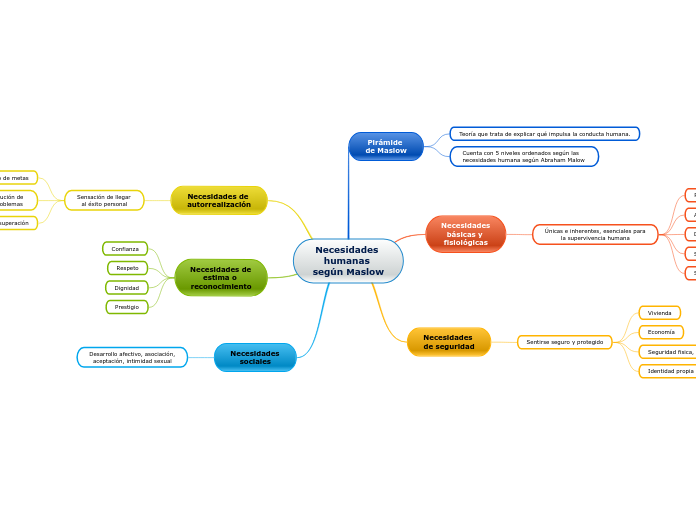

Detección de Intrusos

Estructura de la detección de intrusos

Requisitos

Precisión, eficiencia, rendimiento, escalabilidad, tolerancia a fallos

Elementos implicados en un sistema de detección de intrusos

Elementos de respuesta

Según el análisis de almacenamiento de corto o medio plazo

Respuestas basadas en red

Respuestas basadas en decisiones de equipo

Respuestas de interacción humana

Respuestas automaticas

Detectores de eventos

Transiciones de estado

Reconocimiento de patrones

Mecanismos basados en anomalías

Mecanismos basados en usos indevidos

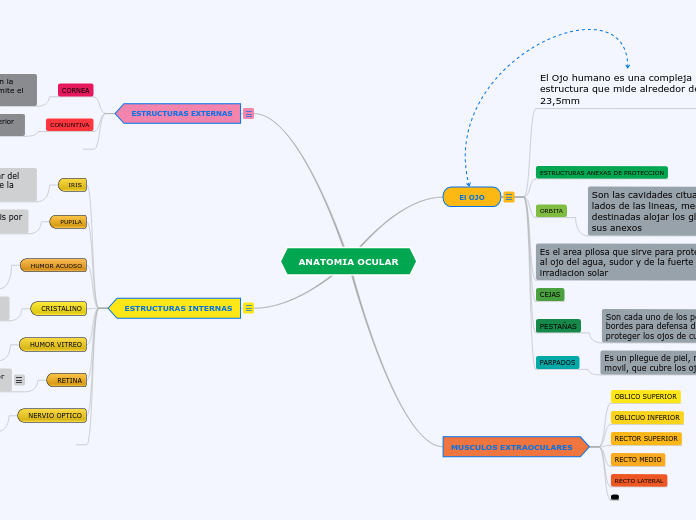

Sensores, estos se encargar de recolectar la información de los diferentes medios.

Híbridos aplicación/equipo

Basados en aplicación

Basados en Red

Basados en equipos

Esto se basa en las bases de datos que ya tienen algunos registros de intrusos que han querido acceder o lo han logrado

En los años 50, 70, 80 y 90 las empresas se dedican a recolectar la información de intrusos para poder darles seguimientos y dejar una bitácora para que puedan ser investigados

Mecanismos adicionales para la protección y prevención

Intrusión

Dentro de ésta podemos encontrar: Fase vigilancia, explotación del servicio, seguridad con hella digital, extracción de la informción

vigilancia es evaluando el posible ataque, explotación cuando se ha vulnerado un aspecto, la ocultación de huella se da una ves se da el ataque no se tiene que dejar ninguna huella y ademas llevarse la información necesaria,

HTTP / HTTPS

Protocolos de transferencia de información el http viaja sin ninguna protección y el https se vale de técnicas de encriptación desde un punto A - B haciendo un envío seguro de información.