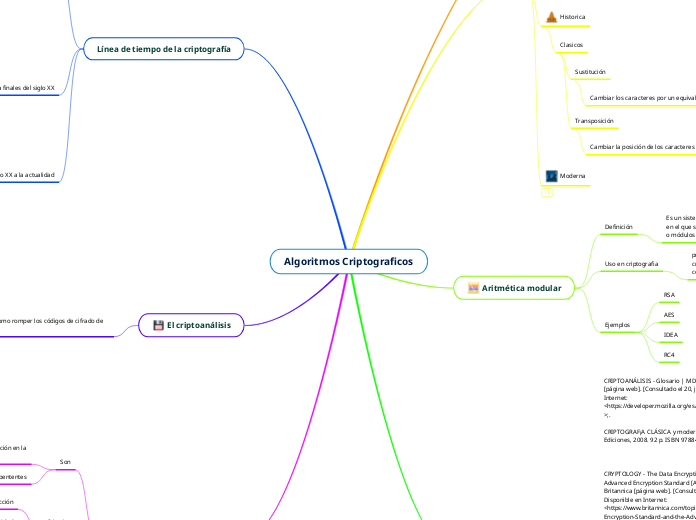

Algoritmos Criptograficos

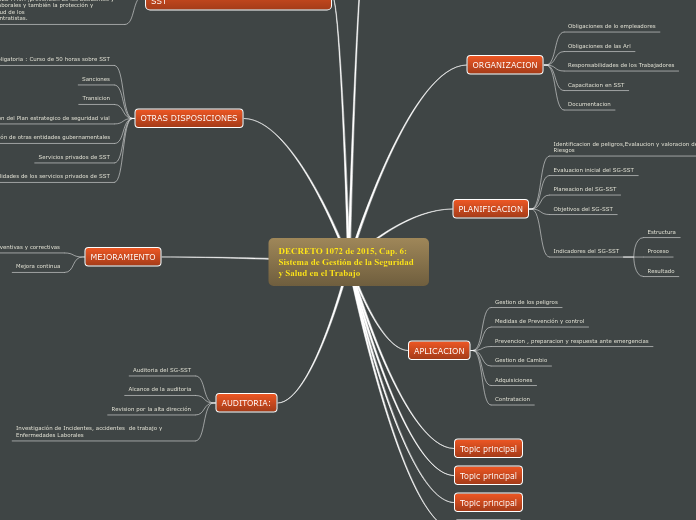

Estándares criptográficos

Niveles de seguridad

Nivel 4

Máximas exigencias de seguridad

Nivel 3

Incorpora detección de intrusos

Nivel 2

Requiere autenticación de roles

Nivel 1

La exigencia es mínima

Criterios

Requisitos funcionales

Descripción de los comportamientos de seguridad esperados

Objetivo de seguridad

Ofrece la estructura de las capacidades de seguridad

Perfil de protección

Documenta los ajustes necesarios para su implementación

Son

Deben ser certificados por enitdades compententes

Normas y modelos para el aseguramiento de la privación en la transmisión de la información

El criptoanálisis

Disciplina que evalúa como romper los códigos de cifrado de manera eficiente

Resultados

Distinción

Se identifica el tipo de cifrado

Deducción global o local

Se descubre parte del mensaje mas no la clave

Ruptura total

Deducción de claves

Tipos de ataque

Activos

Suplantación del destinatario o modificación de mensajes enviados

Pasivos

Escucha constante del trafico de información

Recursos requeridos

Data:

Cantidad de data base para evaluar el mensaje

Memoria:

Almacenamiento requerido para el ataque

Tiempo:

para realizar los cómputos

Línea de tiempo de la criptografía

Tercera fase:

Finales del siglo XX a la actualidad

Bélgica

Utiliza complejas operaciones entre matrices para

cifrar la información

IBM

DES

Algoritmo simétrico altamente complejo de

Descifrar por fuerza bruta

Digitalización criptografica

Mecanismos de autenticación

Sistemas distribuidos

Segunda fase:

Segunda guerra mundial a finales del siglo XX

Norte américa

Cifrado con Fibonacci

Experimentos para usar la secuencia Fibonacci en el cifrado de mensajes

Alemania Nazi

Enigma

Un mecanismo electromecánico con rotores

que cambian el patrón de sustitución con cada caracter

Criptografía electromecánica

Muchos caracteres

Uso básico de telecomunicaciones

Primera fase:

De la antigüedad a la primera guerra mundial

Edad mdoerna

Guerra civil norteamericana

Uso de códigos de cifrado de un solo una

Edad media

Europa

Los estados papales usan sistemas de cambios polialfabeticos

Arabes

Descubrimiento de métodos de análisis de las técnicas de transposición

Antiguedad

Polibyous

200-118 a.c

Sistema de sustitución de caracteres por medio un mecanismo

Julio cesar

Cambiar la posición de los caracteres X posiciones en el mensaje

Criptografía manual

Pocos caracteres

fácilmente descifrables

Bibliografía consultada

CRIPTOANÁLISIS - Glosario | MDN [Anónimo]. MDN Web Docs [página web]. [Consultado el 20, junio, 2022]. Disponible en Internet: .

CRIPTOGRAF¡A CLÁSICA y moderna [Anónimo]. [s.l.]: Septem Ediciones, 2008. 92 p. ISBN 9788496491793.

CRYPTOLOGY - The Data Encryption Standard and the Advanced Encryption Standard [Anónimo]. Encyclopedia Britannica [página web]. [Consultado el 20, junio, 2022]. Disponible en Internet: .

INTRODUCCIÓN A la criptografía. Historia y actualidad [Anónimo]. [s.l.]: Ed Universidad Castilla La Mancha, 2005. 92 p. ISBN 9788484279464.

ORMAZA VINTIMILLA, Aida Diana. ESTÁNDARES CRIPTOGRÁFICOS APLICADOS A LA INFRAESTRUCTURA DE CLAVE PÚBLICA DE AMÉRICA DEL SUR. https://www.3ciencias.com/wp-content/uploads/2017/09/ART-2-2.pdf [página web]. (17, abril, 2017).

¿QUÉ ES la aritmética modular? (artículo) | Khan Academy [Anónimo]. Khan Academy [página web]. [Consultado el 20, junio, 2022]. Disponible en Internet: .

Aritmética modular

Ejemplos

RC4

IDEA

AES

RSA

Uso en criptografia

provee "campos finitos" que proveen proyecciones para creación de claves y son la base de algoritmos de llave publica como el AES

Definición

Es un sistema matemático para números enteros

en el que se realizan divisiones en unidades de grupos

o módulos cada que se llega a cierto valor

Clasificacion de los algoritmos criptograficos

Moderna

Por el tipo de entrada de datos

por flujos

el tamaño puede variar

por bloques

el tamaño del bloque a cifrar es fijo

Llave asimetrica

Llave publica

Se manejan dos llaves diferentes una publica para cifrar y una privada para descifrar

Llave simetrica

llave privada

la misma llave es usada en la encripción y desencripción

Historica

Clasicos

Transposición

Cambiar la posición de los caracteres

Sustitución

Cambiar los caracteres por un equivalente

Definición de A. Criptografico

Los algoritmos criptográficos son secuencias de reglas y procesos definidos y conjuntos de reglas diseñados para cifrar y descifrar mensajes. Son utilizados en múltiples implementaciones donde se requiere preservar la seguridad de la información.

Algoritmo

Conjunto de pasos secuenciales con un proposito

Encriptar

Es ocultar el significado de un mensaje

a aquellos no tienen la llave para descifrarlo