Authentication Tankekartor - offentligt galleri

Utforska vår breda offentliga samling av authentication tankekartor skapade av Mindomo-användare över hela världen. Här kan du hitta alla offentliga diagram relaterade till authentication. Du kan titta på dessa exempel för att få inspiration. Vissa diagram ger dig också rätt att kopiera och redigera dem. Denna flexibilitet gör att du kan använda dessa tankekartor som mallar, vilket sparar tid och ger dig en stark utgångspunkt för ditt arbete. Du kan bidra till det här galleriet med dina egna diagram när du har gjort dem offentliga, och du kan vara en inspirationskälla för andra användare och bli omnämnd här.

Routings

av CCNA CCNA

CISSP: Access Control Systems and Methodology

av Walkowska Anna

MicroServices

av Mike Ton

Virtual Private Netw

av sihui lau

IT Security Terms

av Usama Amin

MS302-303 Section 1: Planning Network Infrastructure

av James Herbert

wireless LAN vulnerabilities

av nursyafeera azeera

TPM (TimUR Performance Management)

av Alfiah Khoirunisa

Authentication inter-operability FreeIPA / AzMan

av ericdes (Eric)

Edgar Collins and the new Cezanne

av kinda tarek

Remote Access

av sihui lau

A Paul Cézanne painting

av ALi Abd El-Latif

Auth

av Ivan Kayzer

Authentification/De-authentifiction of Artwork

av Olivia Quinn

Classwork # 8

av Darya Fatih

5c

av soha osman

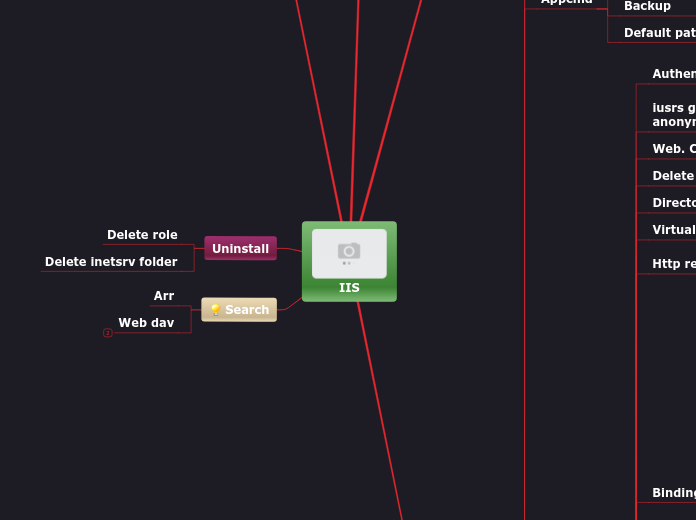

iis

av Behnam shiri

MS301 Obj 6. Implementing, Managing, and Troubleshooting Network Protocols and Services

av James Herbert

Sample Mind Map

av Octavio Hernandez

BangAli

av Yovi Oktofianus

AD Polling Mode

av Nestor Catacora

Access Contol

av Kenneth Gourlay

As Light Meets Matter: Art Under Scrutiny

av Dalia Kamar

As Light Meets Matter: Art Under Scrutinity

av Farah Anwar

Virtual Private Netw

av sihui lau

Assi 4a

av Khaled Mohsen

Mental Health

av Suresh kumar Mukhiya

YS

av Ken Reid

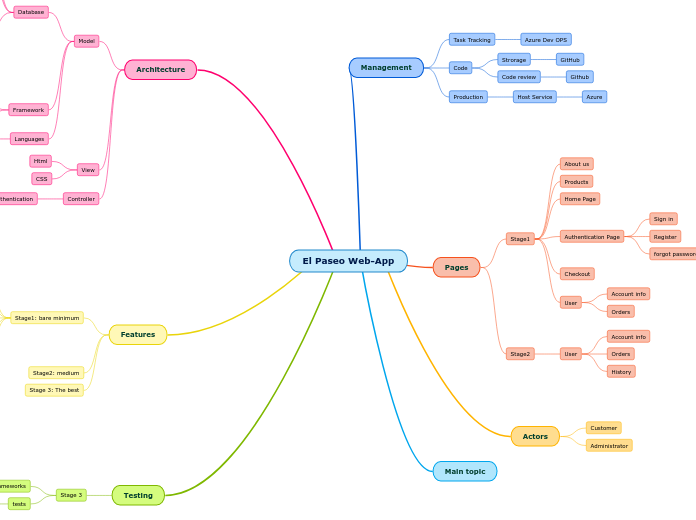

El Paseo Web-App

av Geraldine Davila

AD, OD and Cent Workflow

av Cheryl Lynn

InfrastructureSecurityComponents

av Iben Rodriguez

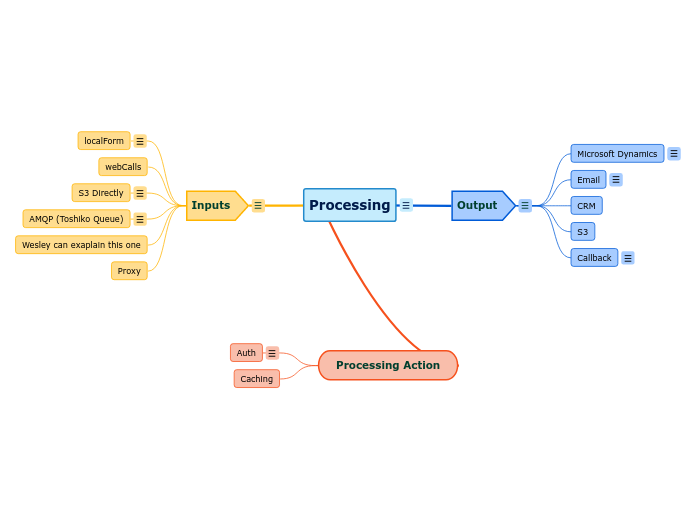

Processing

av Taibi Aymane

Authenticating Famous Works of Art

av Clarissa Pharr

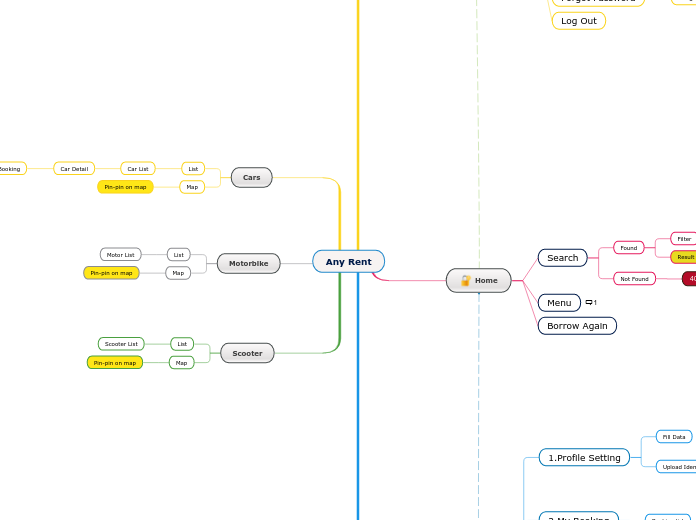

Any Rent

av Syahdan Hidayat

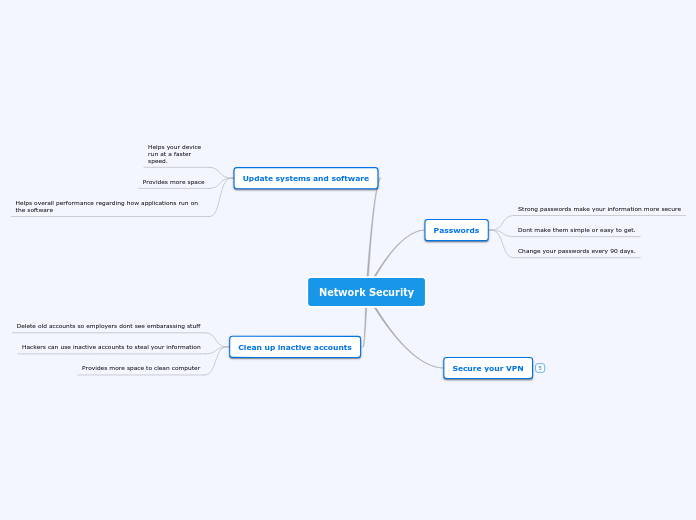

Network Security

av Jake Kilgore

Sample Mind Map

av lama hazaa

Art under scrutiny

av Noha Marei

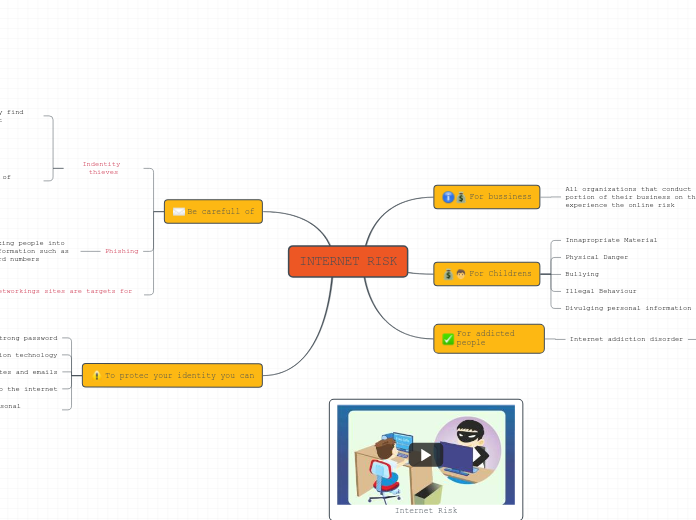

INTERNET RISK2

av Shakirs Franco

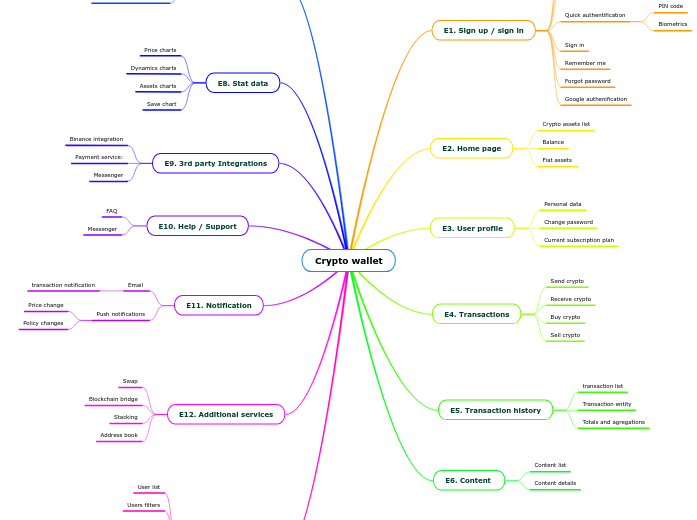

Crypto wallet

av Volodymyr Ponomarenko

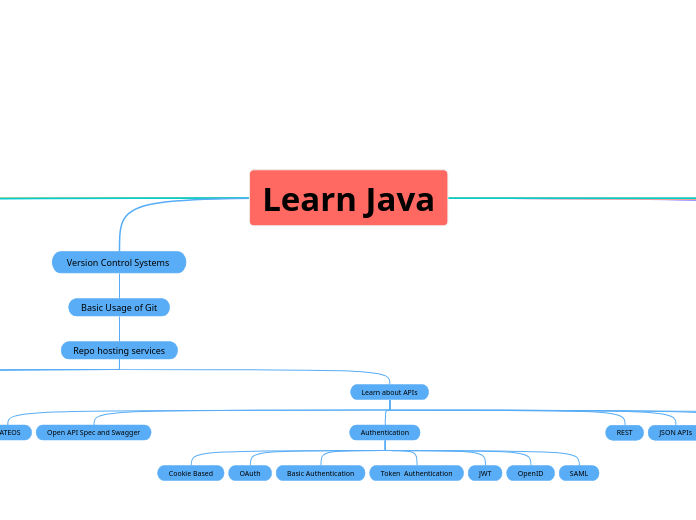

Learn Java

av Артур Базанов

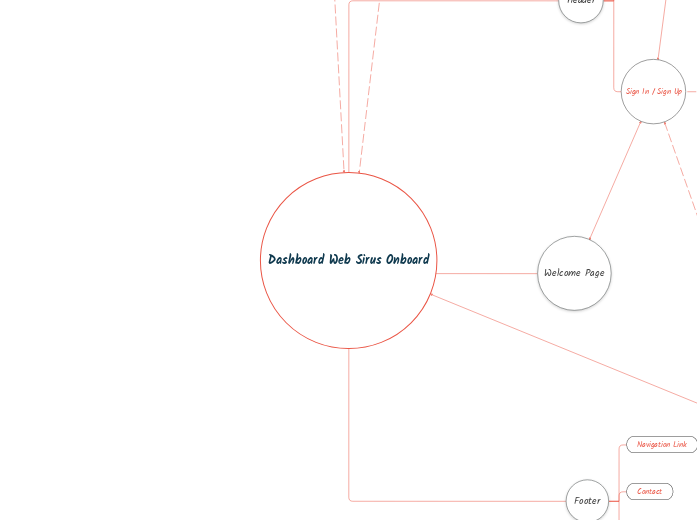

Mind Map Projek Onboard Sirus

av Aditya Wibowo

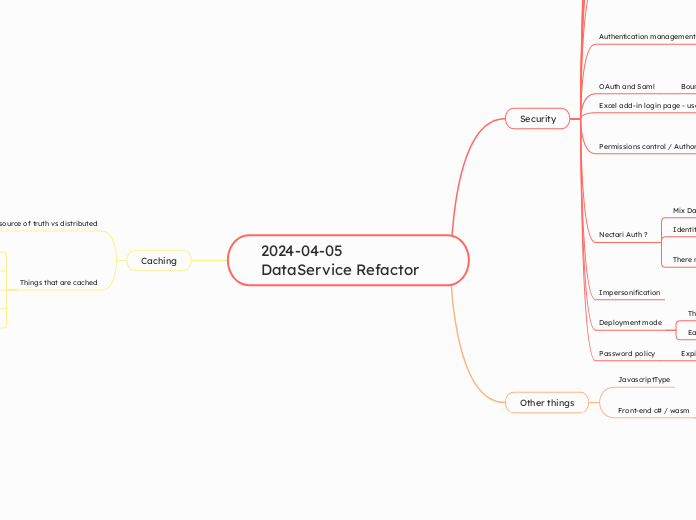

2024-04-05 DataService Refactor

av Samy Sarem

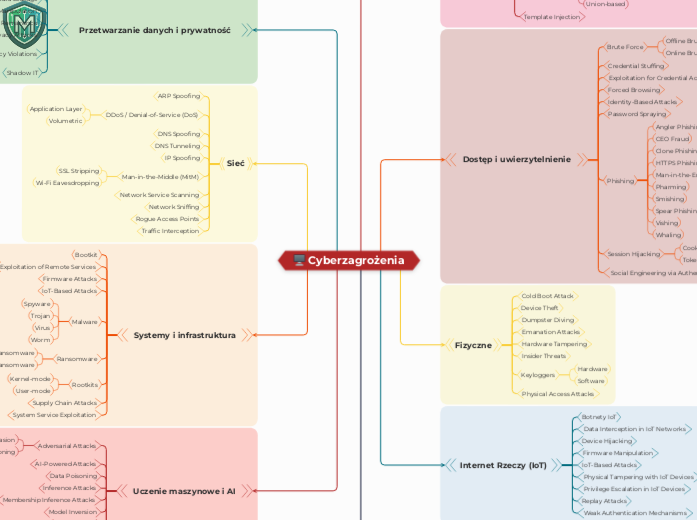

Cyberzagrożenia

av dr inż. Michał Malinowski

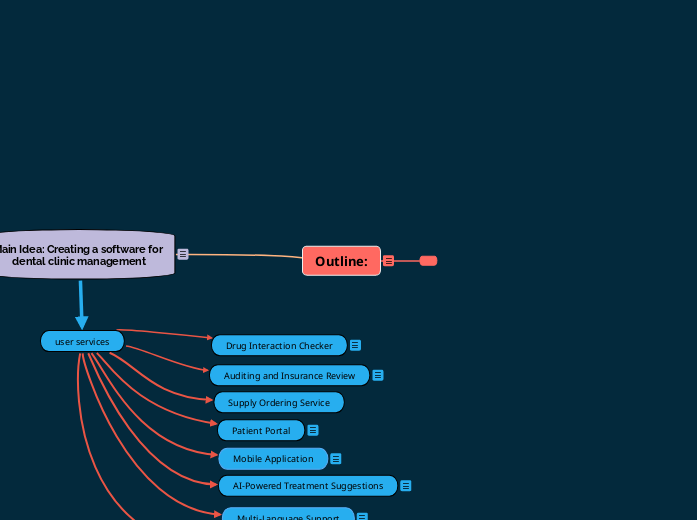

Outline: - Copy

av code clinic

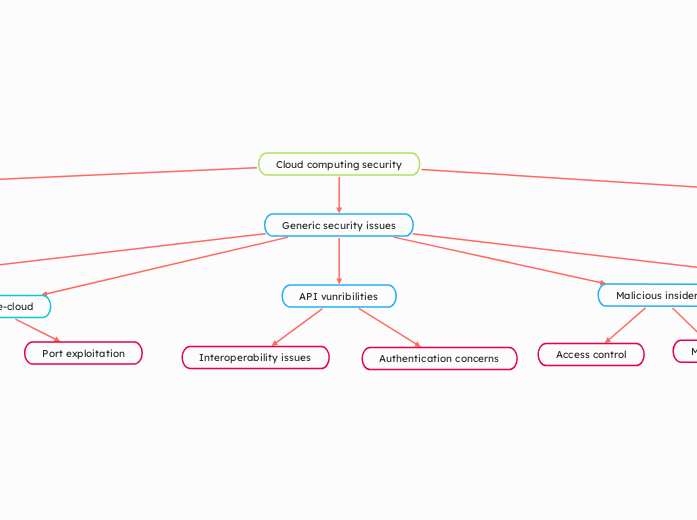

Cloud computing security

av Jack Barnes