作者:Gabriela Aliseda Hermosilla 5 年以前

244

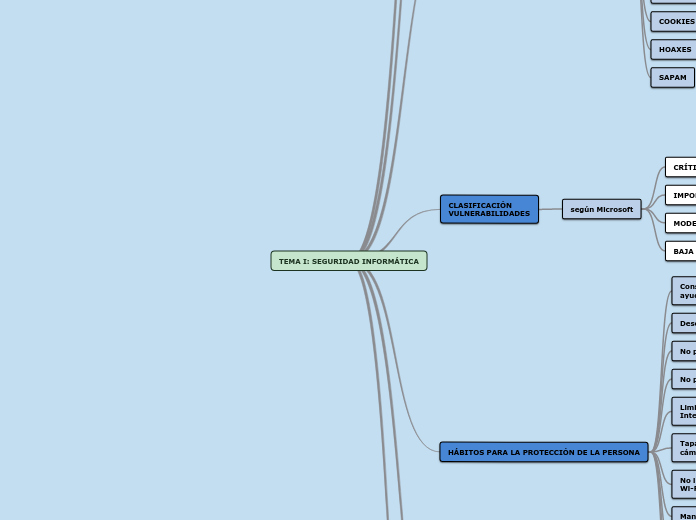

TEMA I: SEGURIDAD INFORMÁTICA

La seguridad informática aborda diversas amenazas y fraudes que pueden afectar tanto a individuos como a sistemas. Entre las principales preocupaciones se encuentran la pérdida de intimidad, el ciberacoso y la suplantación de identidad.