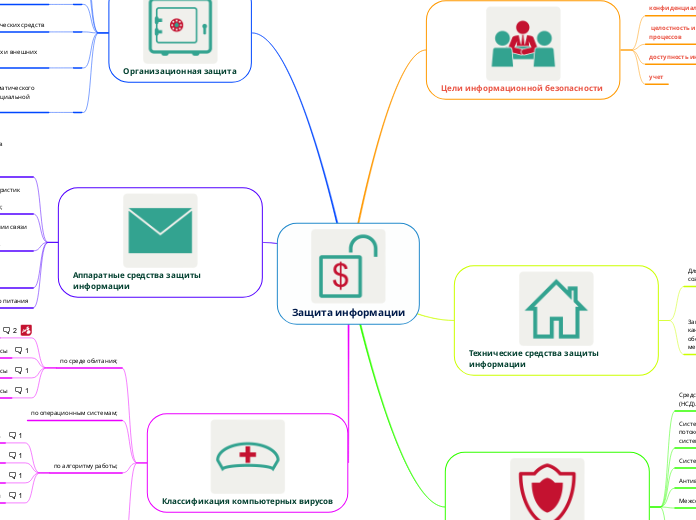

Защита информации

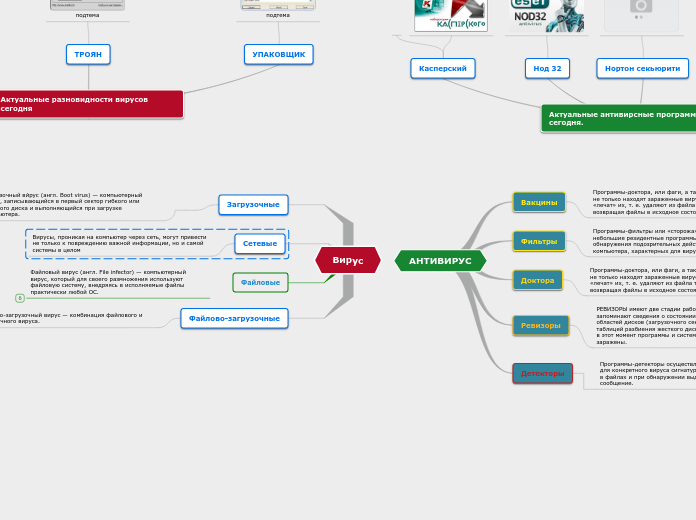

Классификация компьютерных вирусов

по деструктивным возможностям.

Очень опасные

сбивают процесс загрузки ОС, после чего требуется ее переустановка; или

«портят» винчестер так, что его требуется форматировать

Опасные

уничтожают информацию в файлах. «Портят» файлы и т.д.

Неопасные

наносят моральный ущерб пользователю. Вызывают визуальные

графические или звуковые эффекты.

Безвредные

не наносят никакого вреда ни пользователю, ни компьютеру, но занимают

место на жестком диске.

по алгоритму работы;

Нестандартные приемы

Принципиально новые методы воздействия вируса на компьютер.

Стелс– алгоритм

Вирусы- невидимки «прячутся» в оперативной памяти и антивирусная

программа их не может обнаружить.

Самошифрование и полиморфизм

Вирусы-полиморфы изменяют свой код или тело программы, что их было

трудно обнаружить.

Резидентность

Вирусы, обладающие этим свойством действуют постоянно пока компьютер

включен.

по операционным системам;

по среде обитания;

Сетевые вирусы

Распространяются по Internet через электронные письма или после

посещения сомнительных сайтов.

Макро-вирусы

«Портят» документы Word, Excel и других прикладных программ

операционной системы Windows.

Загрузочные вирусы

Внедряются в загрузочный сектор диска. Операционная система при этом

загружается с ошибками и сбоями

Файловые вирусы

Наносят вред файлам. Создают файл-двойник с именем оригинала.

https://www.mindomo.com/mindmap/16859e2-2969

Аппаратные средства защиты информации

Системы бесперебойного питания

Устройства для шифрования информации (криптографические

методы).

Схемы прерывания передачи информации в линии связи с целью

периодической проверки адреса выдачи данных.

Устройства измерения индивидуальных характеристик человека

(голоса, отпечатков) с целью его идентификации;

Специальные регистры для хранения реквизитов защиты: паролей,

идентифицирующих кодов, грифов или уровней секретности;

Организационная защита

организация работы с сотрудниками

организация режима и охраны.

Программные средства защиты информации

Криптографические средства:

Инструментальные средства анализа систем защиты.

Системы аутентификации:

Биометрия.

Сертификат;

Ключ доступа (физический или электронный);

Пароль;

Системы резервного копирования.

Цифровая подпись.

Шифрование;

Межсетевые экраны.

Антивирусные средства.

Системы мониторинга сетей.

Системы анализа и моделирования информационных потоков (CASE-

системы).

Средства защиты от несанкционированного доступа (НСД).

Технические средства защиты информации

Защита информации от ее утечки техническими каналами связи

обеспечивается следующими средствами и мероприятиями:

создание контролируемых зон.

установка активных систем зашумления;

использование экранированного оборудования;

построение экранированных помещений («капсул»);

установкой на линиях связи высокочастотных фильтров;

использованием экранированного кабеля и прокладка проводов и

кабелей в экранированных конструкциях;

Для защиты периметра информационной системы создаются:

системы контроля и управления доступом (СКУД).

системы цифрового видео наблюдения;

системы охранной и пожарной сигнализации;

Цели информационной безопасности

учет

доступность информации,

целостность информации и связанных с ней процессов

конфиденциальность информации