av Wendolyne morales mendoza 3 år siden

674

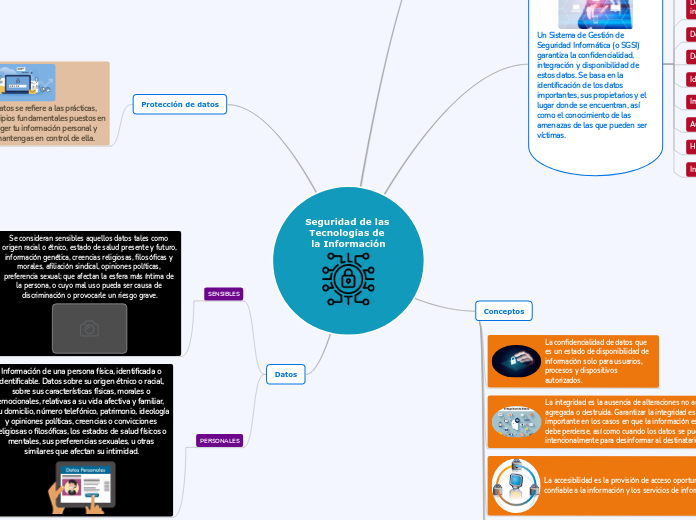

Seguridad de las Tecnologías de la Información

La seguridad de la información se ha convertido en un aspecto crucial para las empresas modernas. La gestión adecuada de la seguridad informática es esencial para proteger datos sensibles y garantizar la continuidad del negocio.