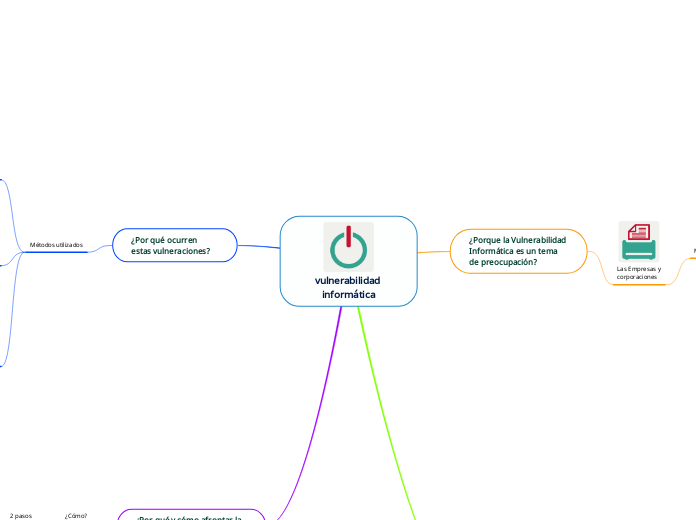

vulnerabilidad informática

¿Por qué y cómo afrontar la vulnerabilidad informática?

¿Por qué?

Los usuarios corren riesgo de estafa o robo de información

¿Cómo?

2 pasos

Analizar y evaluar los riesgos

Medidas contra los riesgos más propensos según tu actividad

Conocer los riesgos del uso del internet

Tener un sistema de seguridad lógica y física

Pensar antes de publicar

No abrir ficheros adjuntos sospechosos

Tener cuidado con las descargas

No hacer click en los enlaces que resulten sospechosos

Mantener el sistema operativo y el navegador actualizados

Utilizar un antivirus que analice todas las descargas

¿Por qué ocurren estas vulneraciones?

Métodos utilizados

Archivos Maliciosos

mediante

Troyanos y back doors

Error de programación

Lenguaje de programación

Descuidos al programar

Errores del Usuario

Contraseñas muy debiles

Phishing

¿Por qué es importante evitar la difusión de nuestra información robada?

Informaciones robadas

Robo de identidad

Secuestros

Mediante las redes sociales

Robos en compañías

Mediante hackers

Robos de seguridad y baja economia

Fraudes en linea

Falsos premios a través de tus tarjetas de crédito

Transacciones falsas hacia otras personas

Robos de dinero

¿Porque la Vulnerabilidad

Informática es un tema

de preocupación?

Las Empresas y

corporaciones

Manejan Nuestra Información

Tienen

Servidores

La Creación de Programas

El mal uso de

Distintas Herramientas

La Creación de

Virus Informáticos

Almacenan Partes de

de nuestra Información

Un robo puede perjudicar

a nuestra privacidad

Tienen como

Consecuencia

La Extorsión

para evitar la

divulgación de

la misma

Uso Ilegal de sus Dispositivos

Almacenan Datos de

sus Productos

Facilita la piratería por parte

de terceros

Tiene como

Consecuencia

La Estafa con Productos

Inútiles

La Venta de Productos

Alterados