Sécurité Cartes mentales - Galerie publique

Explorez notre vaste collection publique de cartes mentales sécurité créées par des utilisateurs Mindomo du monde entier. Vous trouverez ici tous les diagrammes publics relatifs à sécurité. Vous pouvez consulter ces exemples pour vous inspirer. Certains diagrammes vous donnent également le droit de les copier et de les éditer. Cette flexibilité vous permet dutiliser ces cartes mentales comme modèles, ce qui vous fait gagner du temps et vous donne un point de départ solide pour votre travail. Vous pouvez contribuer à cette galerie avec vos propres diagrammes une fois que vous les avez rendus publics, et vous pouvez être une source dinspiration pour dautres utilisateurs et figurer ici.

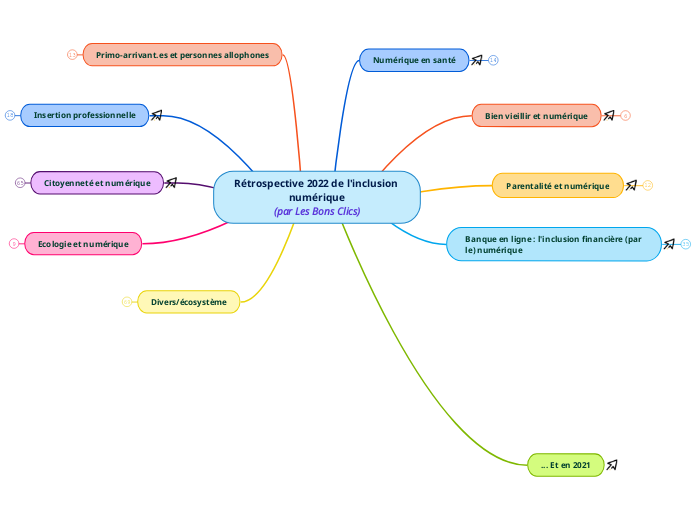

Rétrospective 2022 de l'inclusion numérique (par Les Bons Clics)

par Rédaction Les Bons Clics

Psychologie du travail - Périmètre V2

par Kaputzan Kaputzan

AMDEC machine (FMECA)

par MOON AZZOUZI

abribus

par matteo bara

SCT-3061-1 Le corps humain et la technologie

par Élyse Brodeur

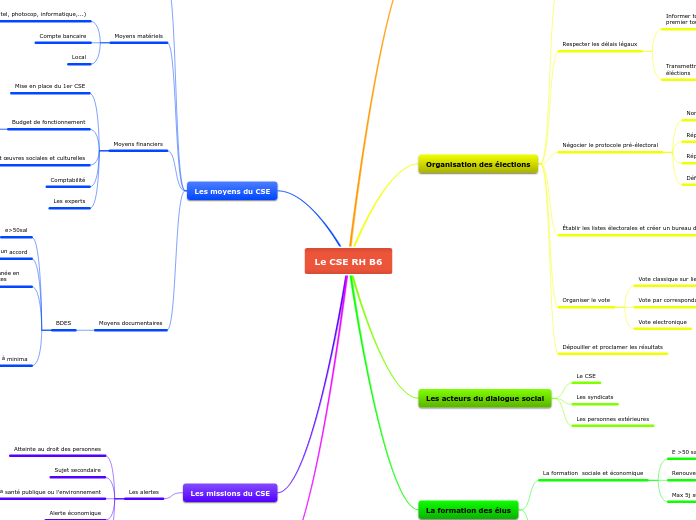

Le CSE RH B6

par stéphanie Milhé

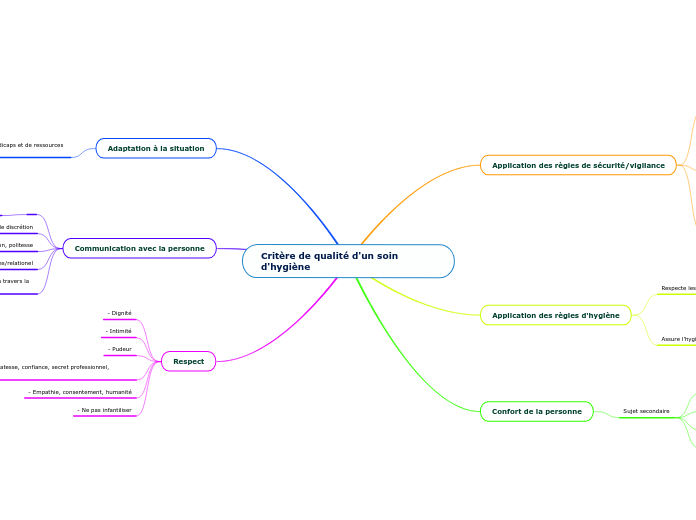

Critère de qualité d'un soin d'hygiène

par Dahirel Eléonore

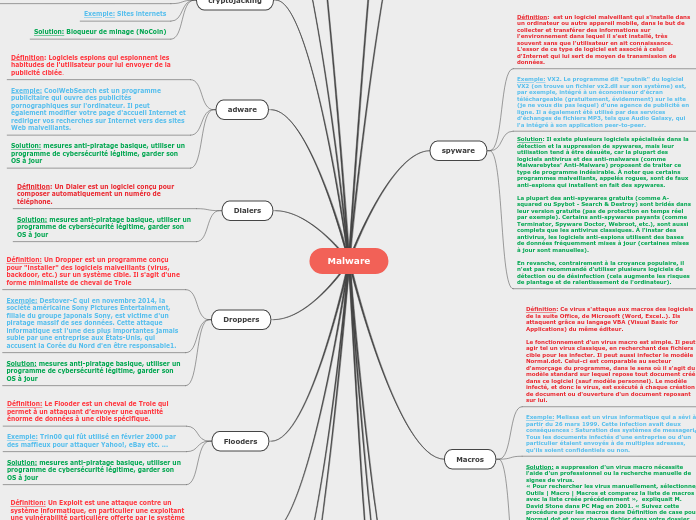

Malware

par Berlivet Clément

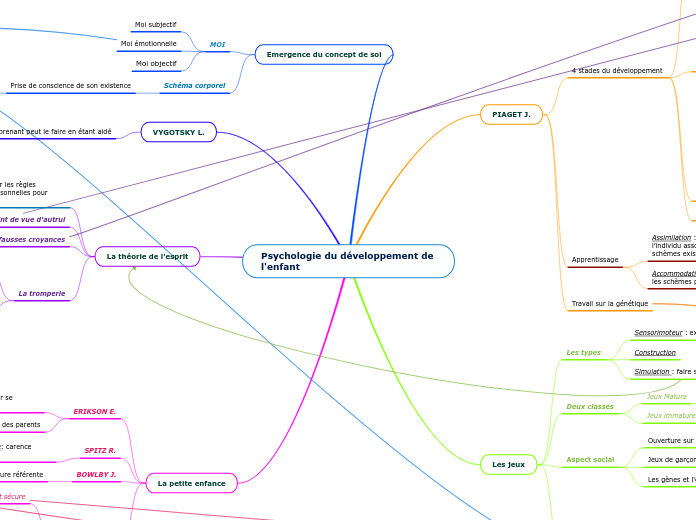

Psychologie du développement de l'enfant

par Johanna Kinet

travail bien fait

par ferama producer

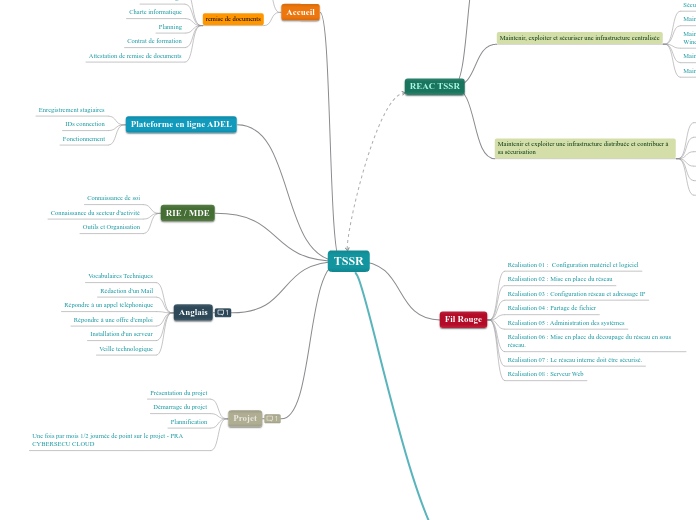

TSSR

par Ricco friez Tymothée

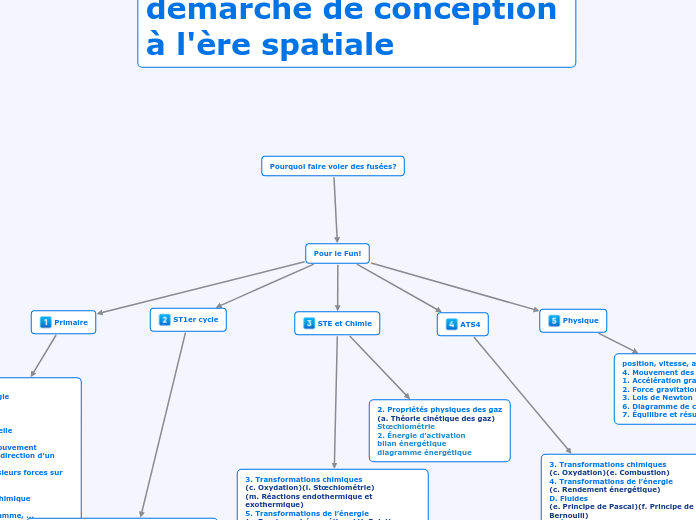

Fusée AESTQ 2016

par Hugo Marcotte

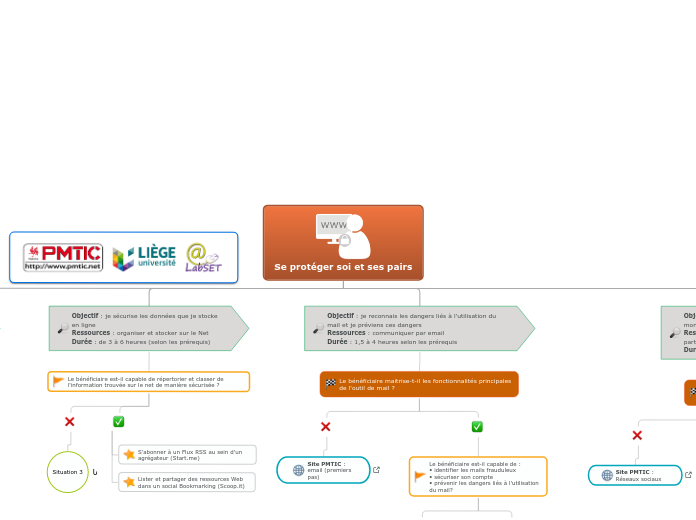

PMTIC_securite_sur_le_net_ se_proteger_soi_et_ses_pairs

par LabSET PMTIC

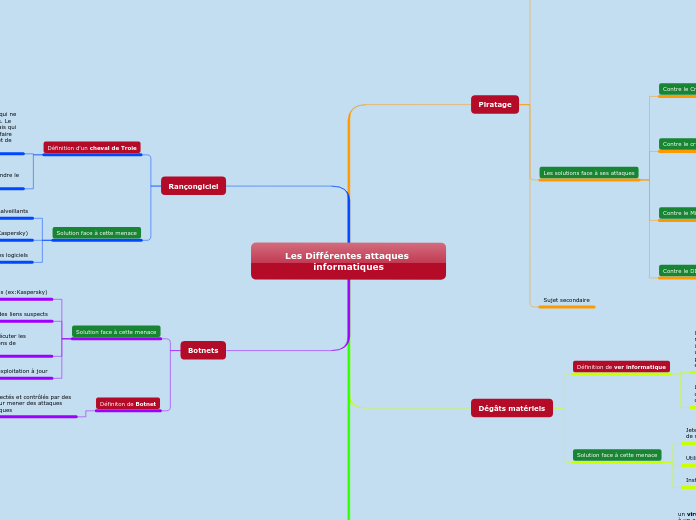

Les différentes attaques en cyber

par Candelot Titoarii

Tandicap'

par Terminale STI2D

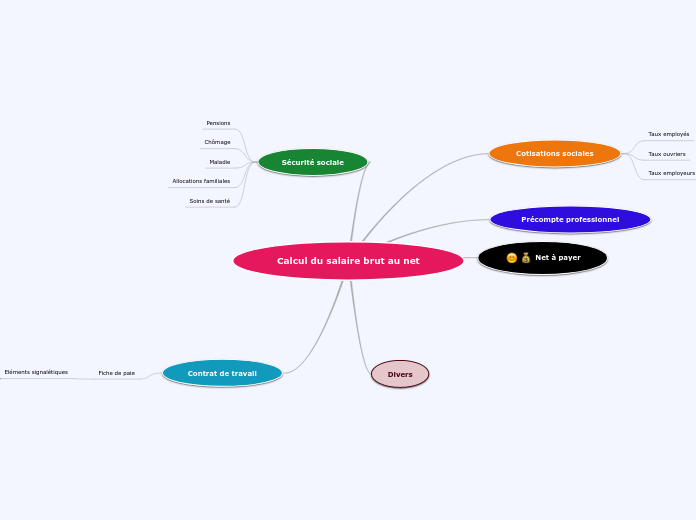

Calcul du salaire brut au net

par Touil Nahima

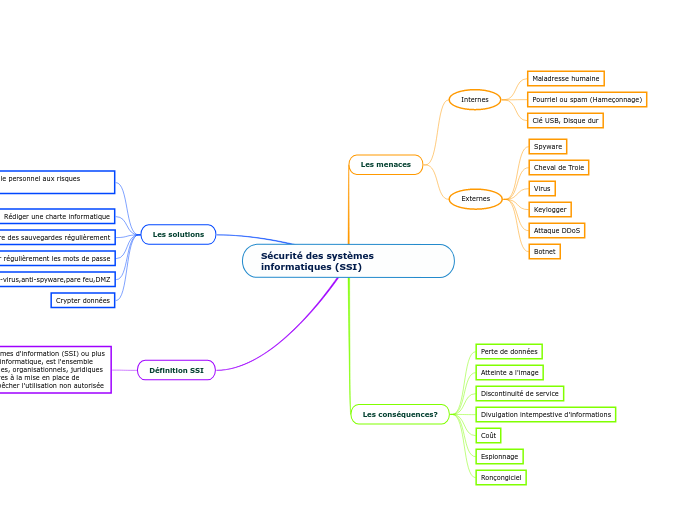

Sécurité des systèmes informatiques (SSI)

par TEIKITOHE Naiki

Référentiel BTS CG

par H SIDRI

AMDEC Machine

par MOON AZZOUZI

LA TENUE PROFESSIONNELLE

par alonso jennifer

Agent de sécurité

par Yassine daas

LA GED

par Torres Kassandre

THEORIE DE L'ATTACHEMENT

par Aristide Lafayolle de la bruyere

Système sécurité incendie

par orard franck

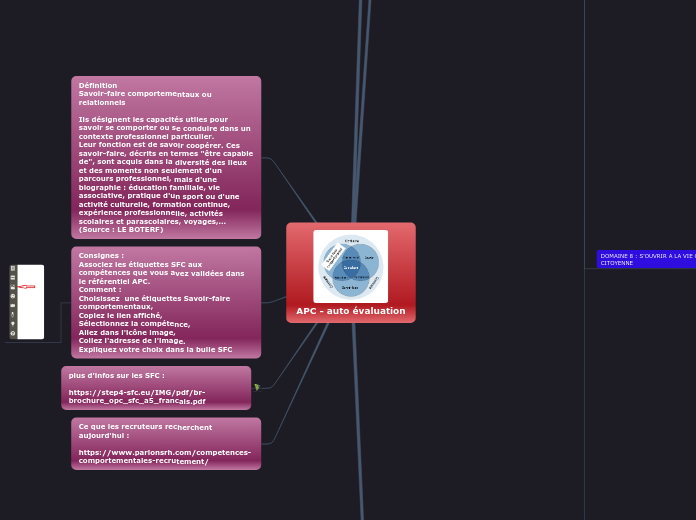

APC : auto évaluation des paliers 1 2 3 et SFC

par Decroix jp

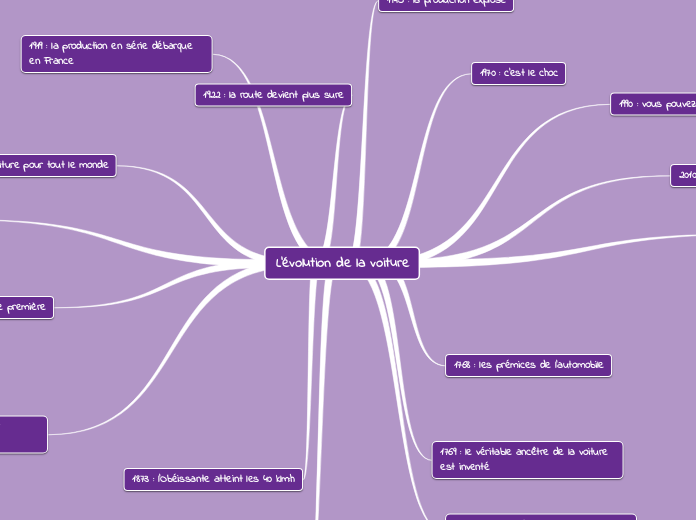

L'évolution de la voiture

par leclerc sophie

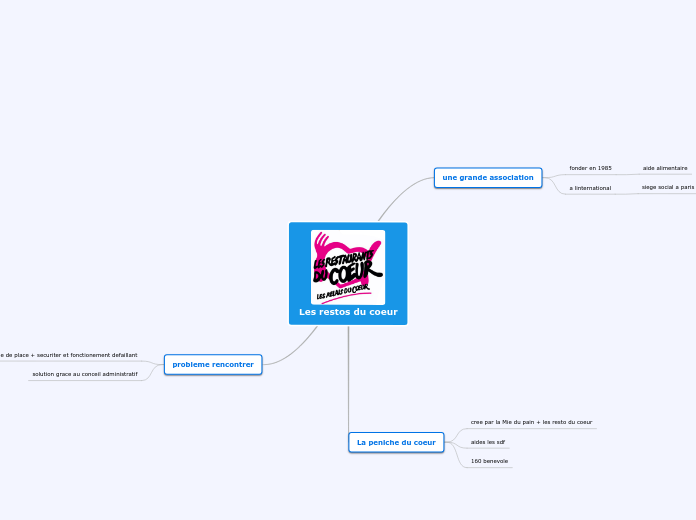

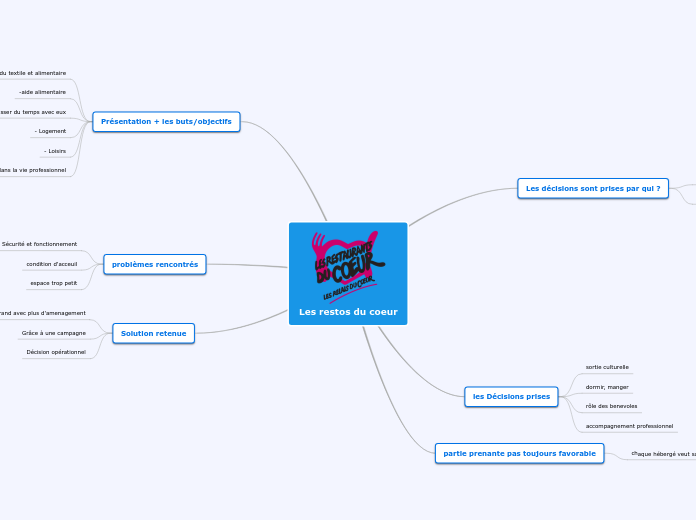

Les restos du coeur

par louison blouin

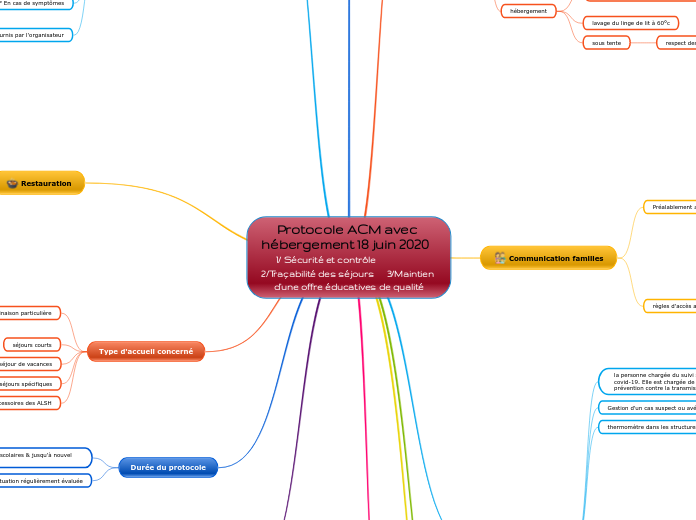

Protocole ACM avec hébergement 18 juin 2020 1/ Sécurité et contrôle 2/Traçabilité des séjours 3/Maintien d'une offre éducatives de qualité

par christelle richard

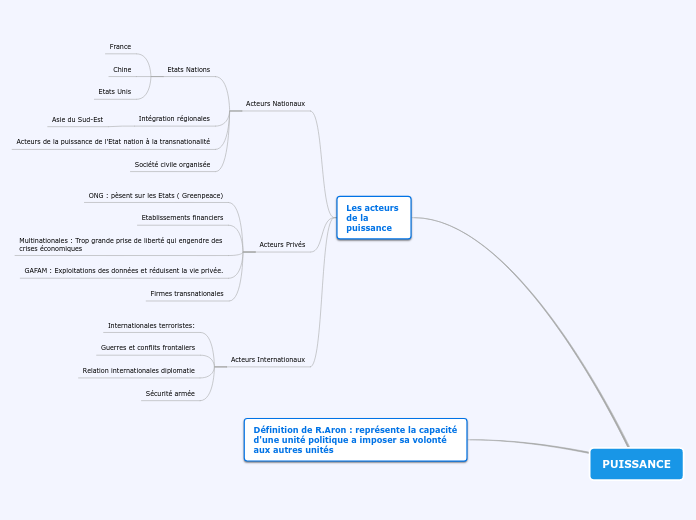

PUISSANCE

par Vasselon Mathieu

Opération Barkhane

par Gourdin Claire

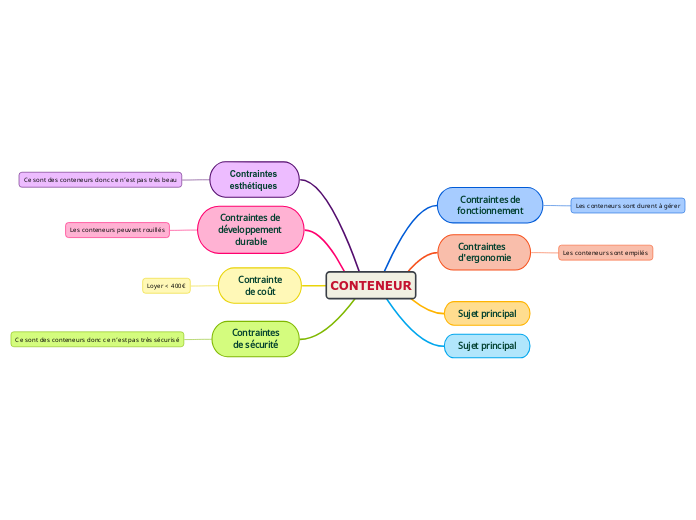

CONTENEUR A COMPLETER

par ZYAN OUFEKIR

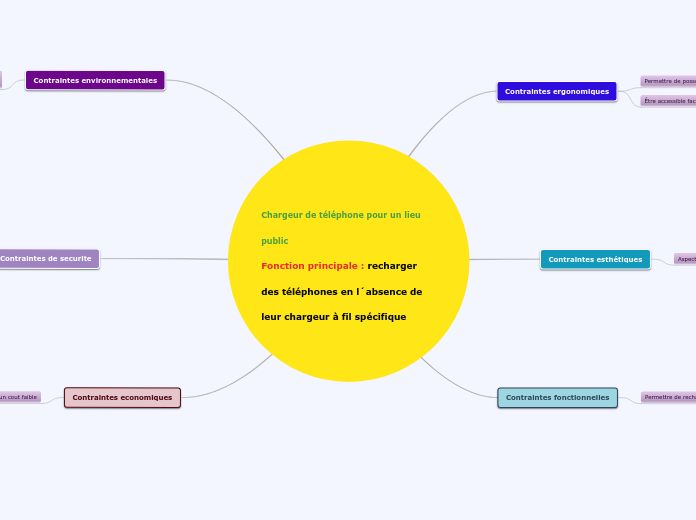

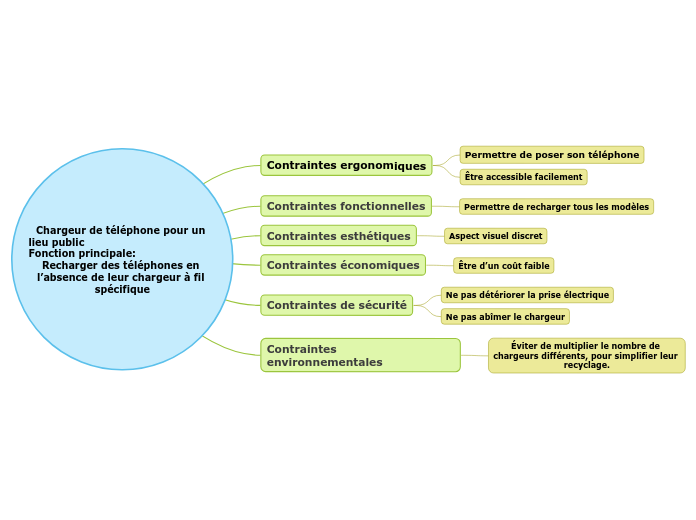

Chargeur de téléphone pour un lieu public Fonction principale: Recharger des téléphones en l’absence de leur chargeur à fil spécifique

par Ahmed BEN

Conversations Cruciales

par Nathaniel Richand

pour un usage plus rassurant de l'internet

par Denis Philippe

Les restos du coeur

par Thebault Ines

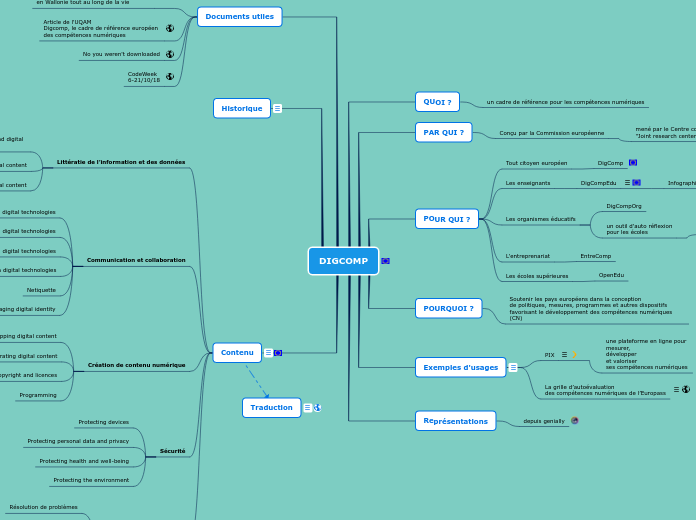

DIGCOMP

par Arte Media

Gestion de sécurité dans les activités d'escalade

par LOONES Colin

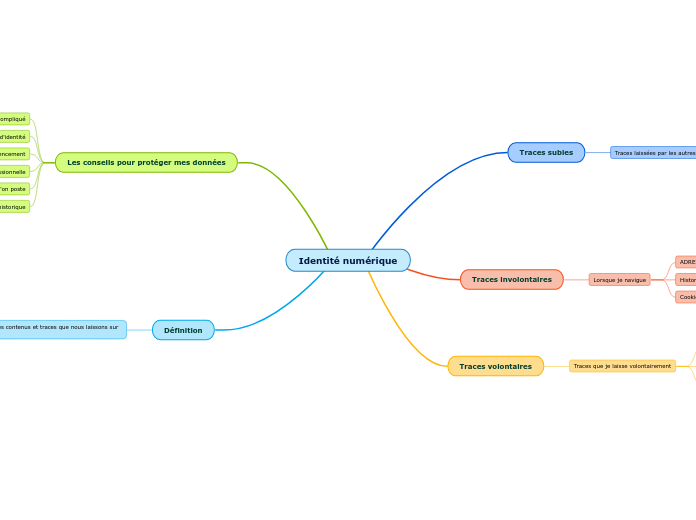

Identité numérique

par pauline carvin

PULVERISATEUR A COMPRESSEUR

par tuteur 5

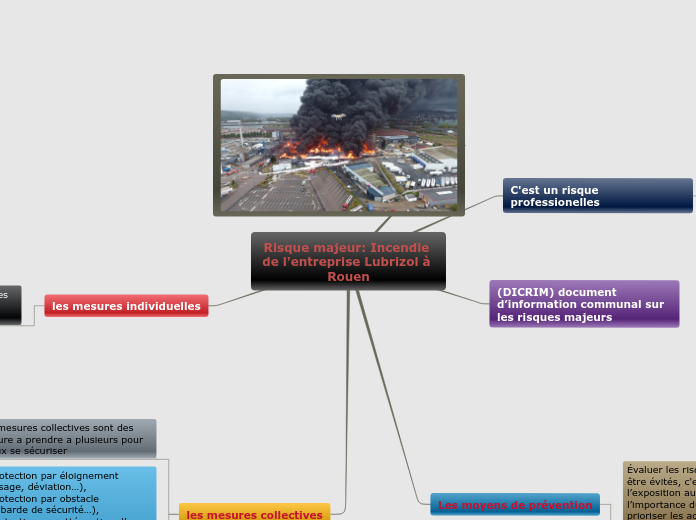

Risque majeur: Incendie de l'entreprise Lubrizol à Rouen

par Majdoub Khalil

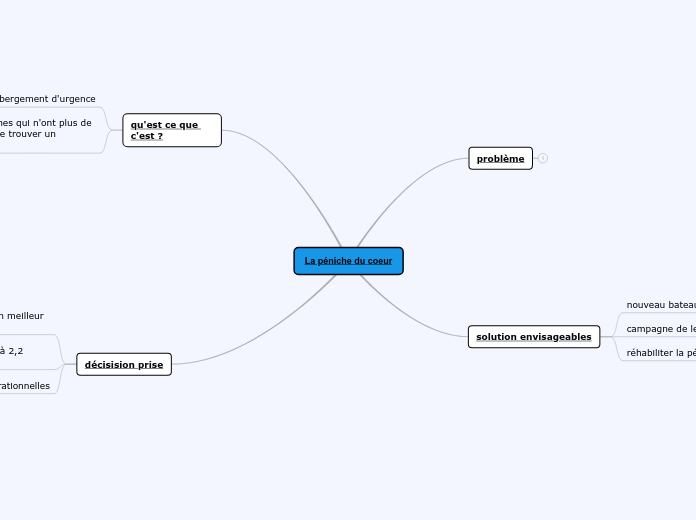

La péniche du coeur

par yousra bnd

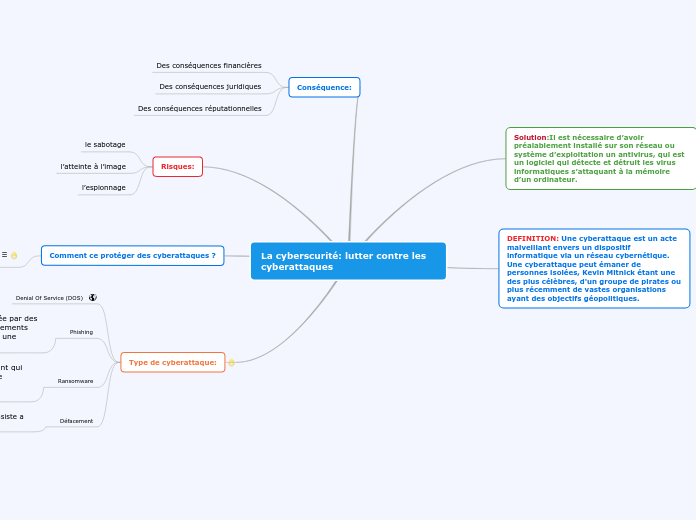

La cyberscurité: lutter contre les cyberattaques

par peters pito

E-Business

par Parin Johann

CLG Les Dines Chiens

par Erckmann Baptiste

Lève-personne

par Samantha Vital

la sécurité et les risques majeurs 5°

par helene bidan

qhse.info

par HABERT Francois

drones

par Denis Philippe

COPIE : 22h18 GROUPE 3 SIE24 AFRIQUE

par DISSOUNGA MBUSSI Sorelle

Pyramide de Maslow

par Justine Puren

Pourquoi voter aux élections professionnelles

par Hub Hub

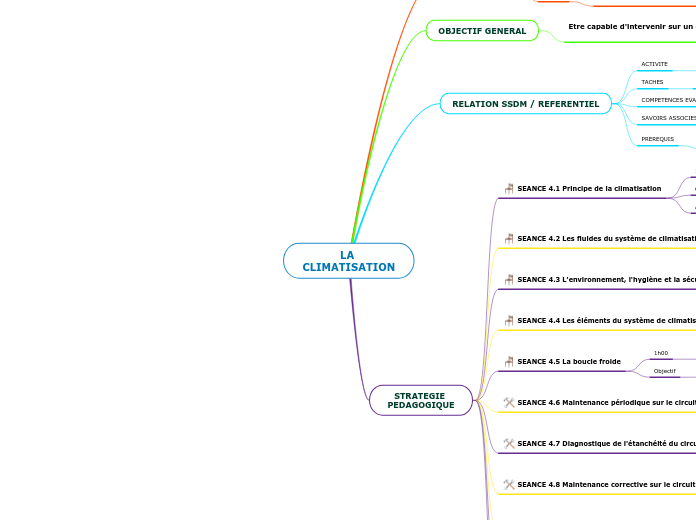

LA CLIMATISATION

par HAUWY SIMON

Telegram Messenger MSPC1A

par Manon Meurisse

Logiciels gratuits

par joel ddt

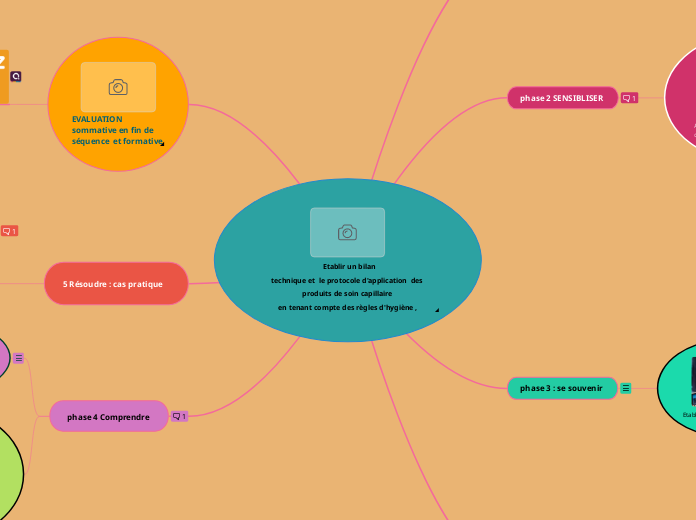

Etablir un bilan technique et le protocole d'application des produits de soin capillaire en tenant compte des règles d'hygiène , de sécurité et d'ergonomie en 1h 30 sur modèle ayant les cheveux de type boucle frisé ou crépus

par borges vania

Carte mentale chapitres 22

par charlene grasset

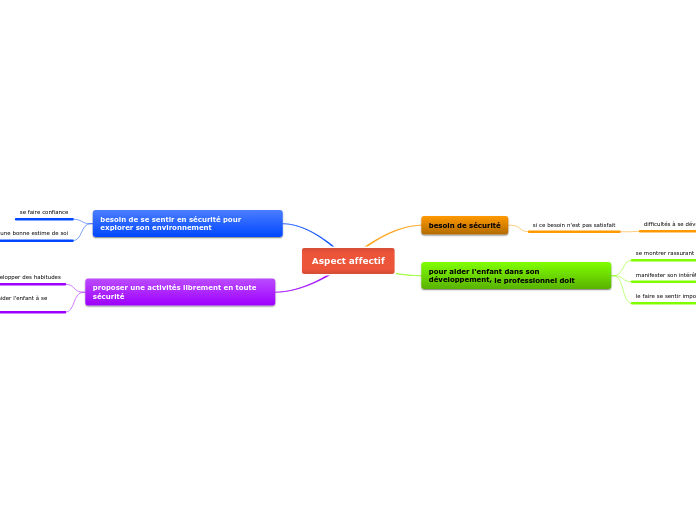

Aspect affectif

par Lea Courrier

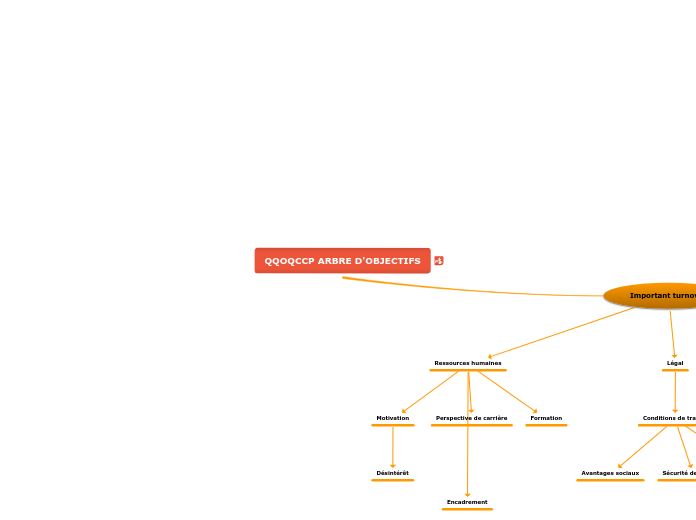

QQOQCCP ARBRE D'OBJECTIFS

par pierre mongin

Carte conceptuelle au sujet des objectifs

par Talon julie

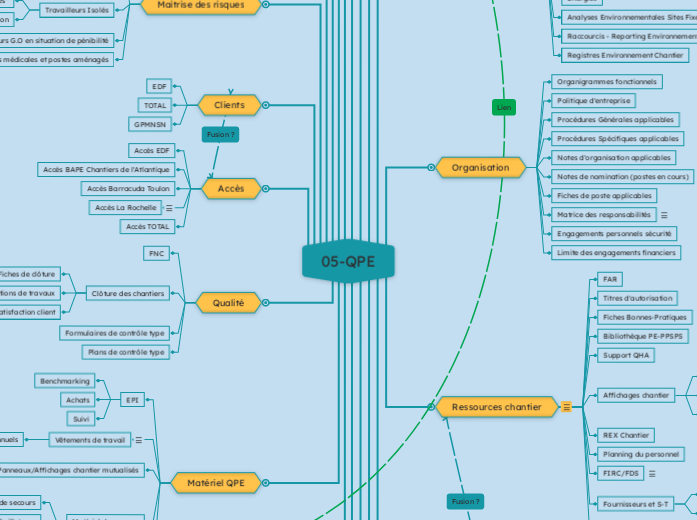

Aborescence 05-QPE

par GOUON GOUON

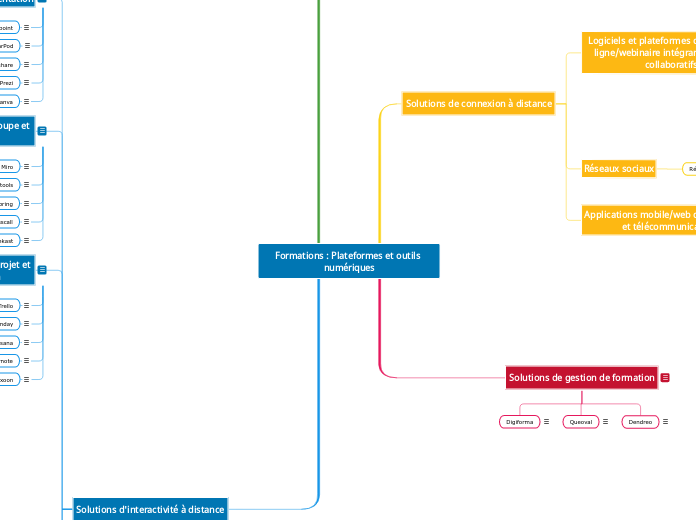

Formations : Plateformes et outils numériques

par jessica mascaro

Gouvernance du SI

par P.C. KHAM

Additifs alimentaires

par Manon Axelle

mise en oeuvre

par olivier ponsaint

PPCP BAC PRO ALARME

par orard franck

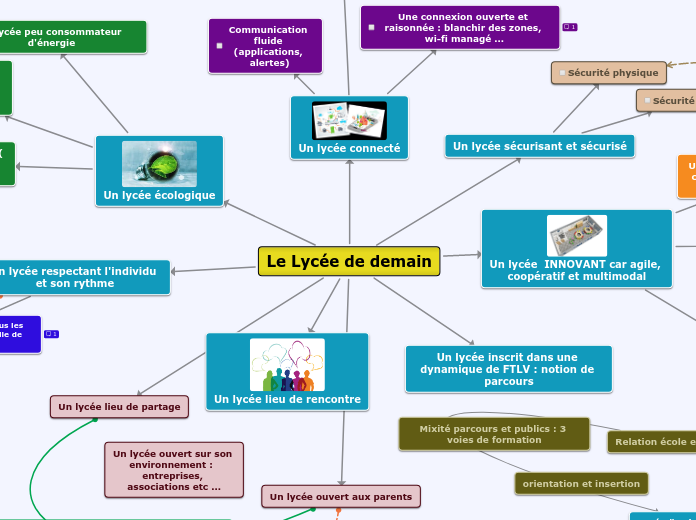

Le Lycée de demain-V2

par Ridard Pascal

Un réseau de concepts

par Natania Smith

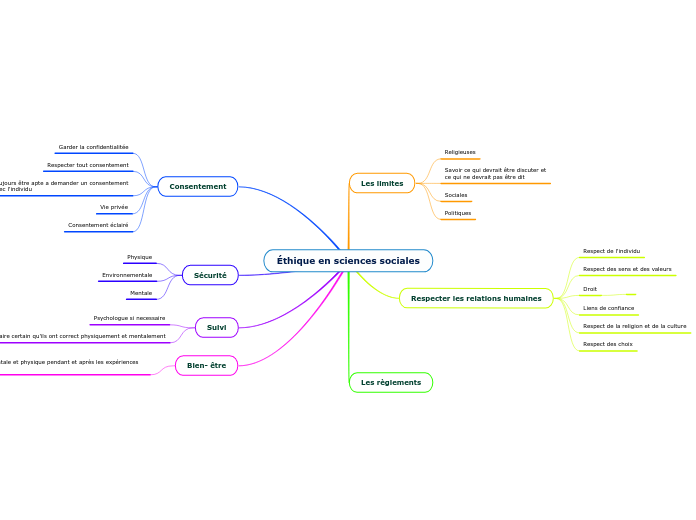

Éthique en sciences sociales

par Priscella Kadamani

Parcour ProfessionneL

par Patrick TURQUOIS

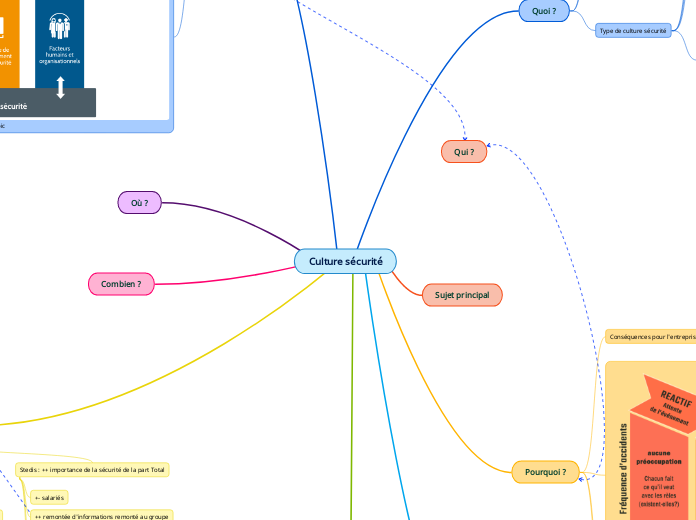

Culture sécurité

par Céline T

PROJET RHC

par Mina zeggar

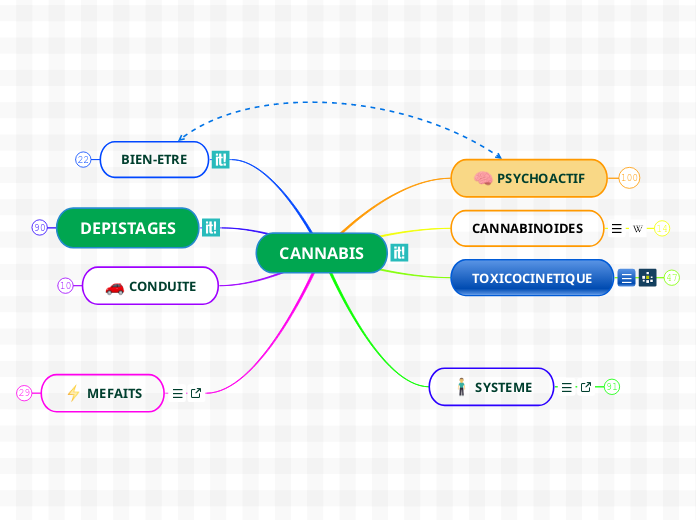

CANNABIS

par CHRISTINE BERTHILIER

Échantillon de carte mentale

par Floch Mireille

Compétence TIC des élèves du primaire

par Yvan Lessard

Competence_TIC_secondaire

par Yvan Lessard

plateforme inserweb

par Sophie Point

Eduquer aux dangers d'internet

par degand jonathan

WL&C

par Karim Beji

Attachement et scolarité

par Mandy LAIR

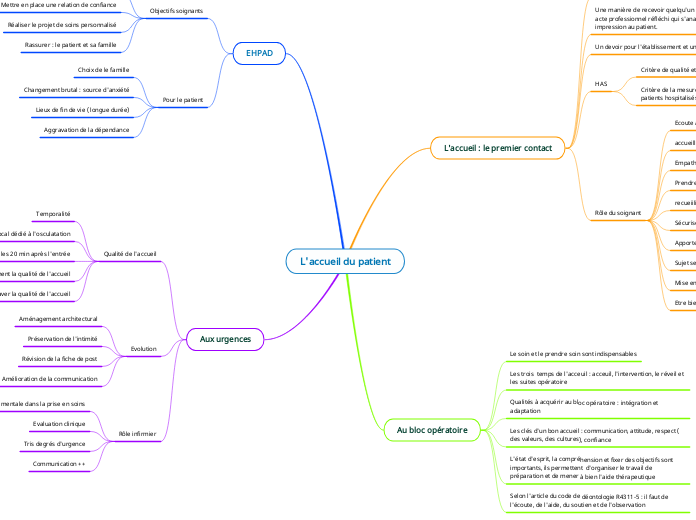

L'accueil du patient

par Le Meur Thalia

Licence pro ACP

par PLATEL Carl

Échantillon de carte mentale

par sihem ofrdj

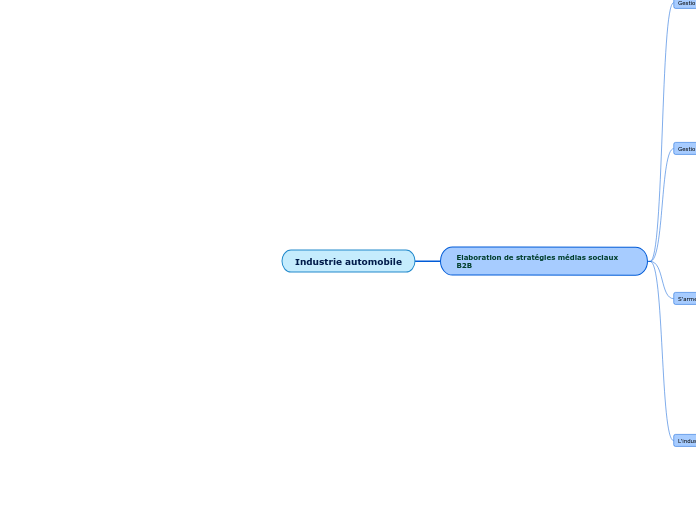

Industrie automobile

par YASMINE BOUITA

Madagascar, le ricin vs la faim

par Lefebvre Paul

Midi tansport

par Antoine Rémy

Les Malouinières.

par tehaamoana nahoma

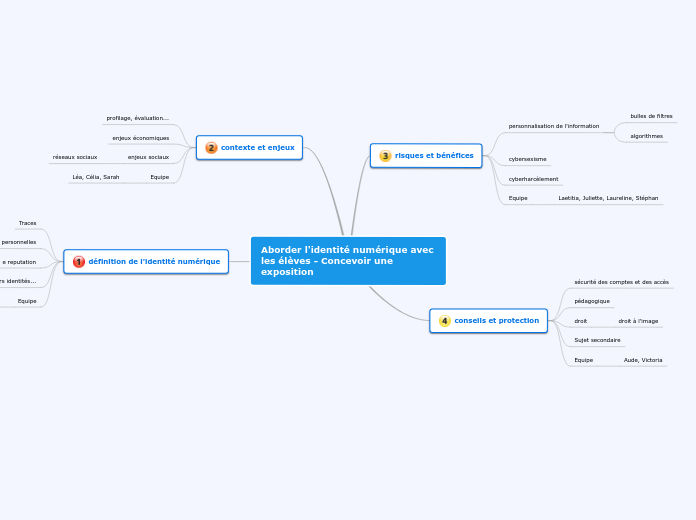

Aborder l'identité numérique avec les élèves - Concevoir une exposition

par Etudiants INSPE Aquitaine Ancien ESPE

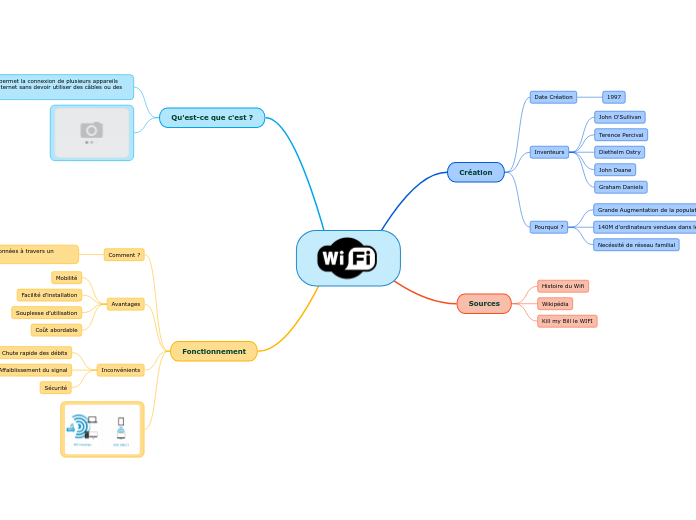

WIFI

par ACHILL ROBERT

chiffrement des données et des xommunications

par S Bel

CV Florentin

par Florentin Dam

PLAN PORTUAIRE DE SECURITE - TOULON

par monira CHEKKAT

E-GOUVERNANCE

par maria safyaoui

Securite en labo d'analyse de biologie médicale

par JACKOUILLE DE LA PATATE

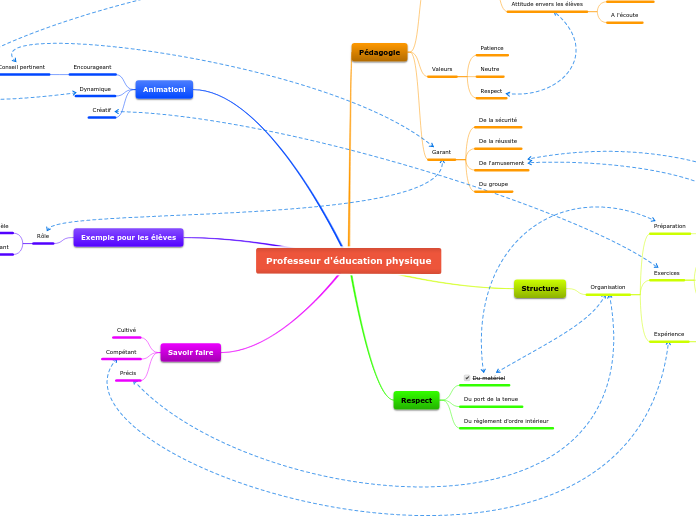

Professeur d'éducation physique

par Dussart Nathan

chiffrement des données et des xommunications

par S Bel

Pestel

par Tarrius Victor

Inscription à l'Université

par Lucia Soux Turner

Travaux courant

par richard akra

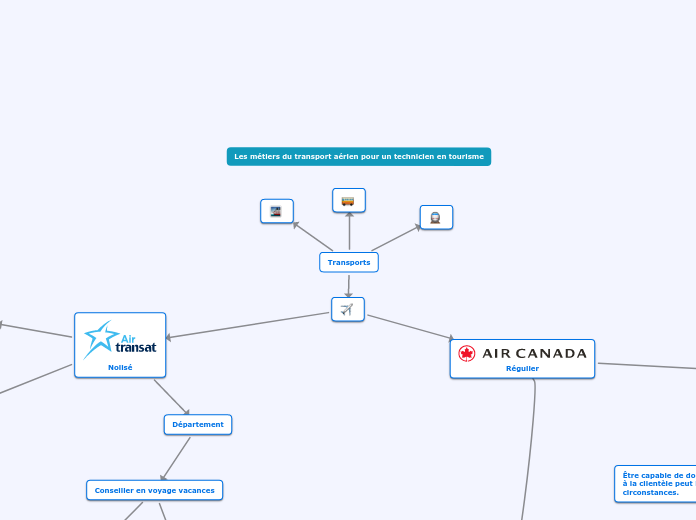

Transports

par Andrea Perete

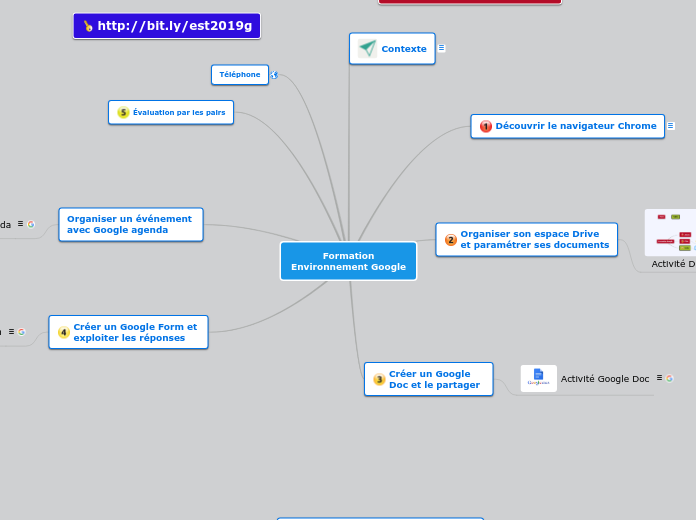

Google Environnement Estivales 2019

par Rochane KHERBOUCHE